Ένα νέο εργαλείο ανοιχτού κώδικα που ονομάζεται SilentButDeadly έχει εμφανιστεί, σχεδιασμένο να διαταράσσει την Ανίχνευση και Απόκριση Τελικού Σημείου (EDR) και το λογισμικό προστασίας από ιούς (AV) αποκόπτοντας τις επικοινωνίες του δικτύου τους.

Αναπτύχθηκε από τον ερευνητή ασφαλείας Ryan Framiñán, το εργαλείο αξιοποιεί την Πλατφόρμα Φιλτραρίσματος των Windows (WFP) για τη δημιουργία προσωρινών, αμφίδρομων μπλοκ στη συνδεσιμότητα cloud EDR, απομονώνοντας απειλές χωρίς να τερματίζει διαδικασίες.

Η προσέγγισή του βασίζεται στην τεχνική EDRSsilencer του 2023, προσφέροντας βελτιωμένη λειτουργική ασφάλεια μέσω δυναμικών, αυτοκαθαριζόμενων φίλτρων.

Το εργαλείο αντιμετωπίζει μια βασική ευπάθεια στις σύγχρονες αρχιτεκτονικές EDR, οι οποίες βασίζονται σε μεγάλο βαθμό στην τηλεμετρία που βασίζεται σε σύννεφο για ανάλυση και ενημερώσεις σε πραγματικό χρόνο. Αποτρέποντας τις μεταφορτώσεις εξερχόμενων δεδομένων και τη λήψη εισερχόμενων εντολών, το SilentButDeadly στειρώνει αποτελεσματικά την απομακρυσμένη διαχείριση και την κοινή χρήση πληροφοριών απειλών.

Σε αντίθεση με τις επιθετικές μεθόδους φοροδιαφυγής που διαταράσσουν τις διαδικασίες ασφαλείας, εστιάζει στην κρυφή απομόνωση δικτύου, καθιστώντας το ιδανικό για ασκήσεις κόκκινης ομάδας και ανάλυση κακόβουλου λογισμικού σε ελεγχόμενα περιβάλλοντα. Η εφαρμογή του Framiñán διασφαλίζει ότι δεν θα παραμείνουν επίμονα τεχνουργήματα εκτός εάν διαμορφωθούν ρητά, μειώνοντας τα εγκληματολογικά αποτυπώματα.

SilentButDeadly Execution

Η εκτέλεση του SilentButDeadly εκτυλίσσεται σε δομημένες φάσεις, ξεκινώντας με την επαλήθευση προνομίων χρησιμοποιώντας API των Windows όπως το CheckTokenMembership() για την επιβεβαίωση της πρόσβασης διαχειριστή. Οι χρήστες καλούνται διαδραστικά να προχωρήσουν, ενισχύοντας τον έλεγχο.

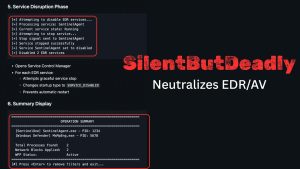

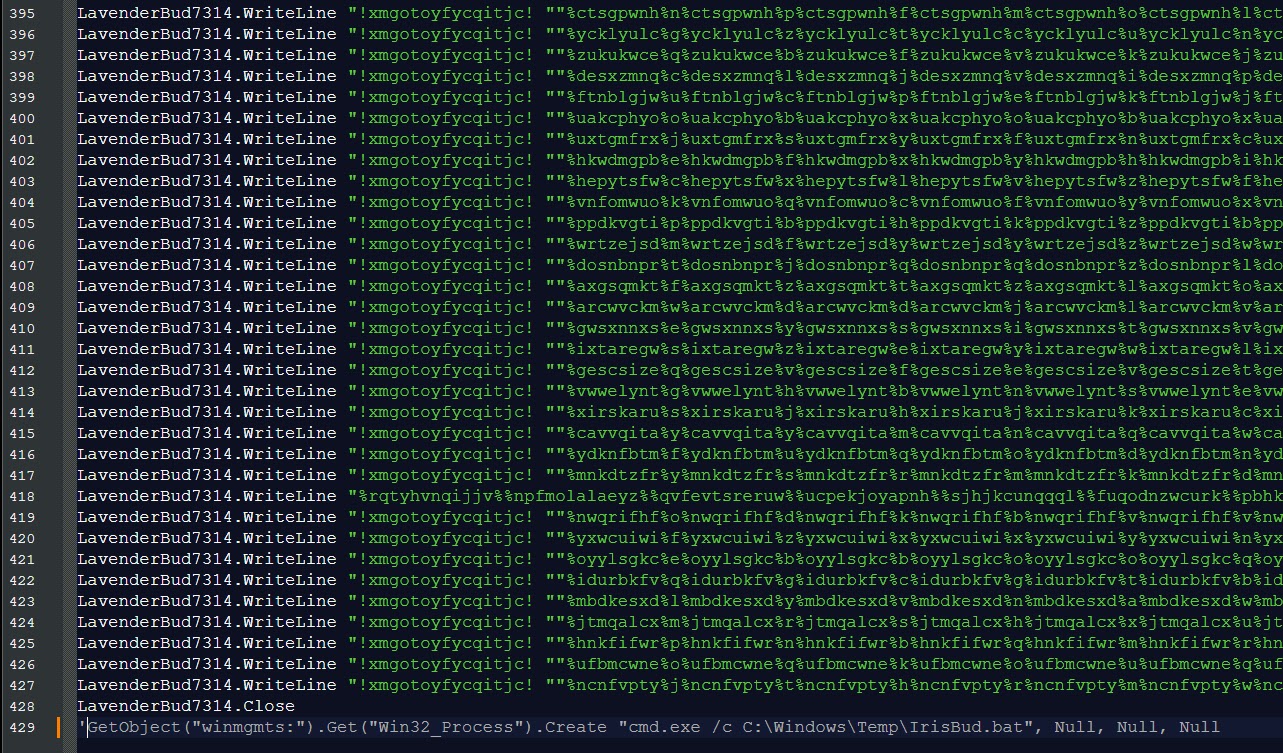

Η φάση ανακάλυψης πυρήνα σαρώνει τις τρέχουσες διεργασίες μέσω του CreateToolhelp32Snapshot(), που ταιριάζουν με μια προκαθορισμένη λίστα στόχων EDR, όπως το SentinelAgent.exe του SentinelOne και το MsMpEng.exe του Microsoft Defender. Μόλις εντοπιστεί, υποβάλλει ερωτήματα για πλήρεις διαδρομές διεργασίας και αρχικοποιεί το WFP με μια δυναμική περίοδο λειτουργίας που επισημαίνεται από το FWPM_SESSION_FLAG_DYNAMIC για αυτόματη εκκαθάριση.

Ο αποκλεισμός δικτύου υλοποιείται σε επίπεδα ALE: εξερχόμενα μέσω FWPM_LAYER_ALE_AUTH_CONNECT_V4 και εισερχόμενα μέσω FWPM_LAYER_ALE_AUTH_RECV_ACCEPT_V4, με χρήση βαρών υψηλής προτεραιότητας (0x7FFF) και συνθηκών AppID για συγκεκριμένες διαδικασίες.

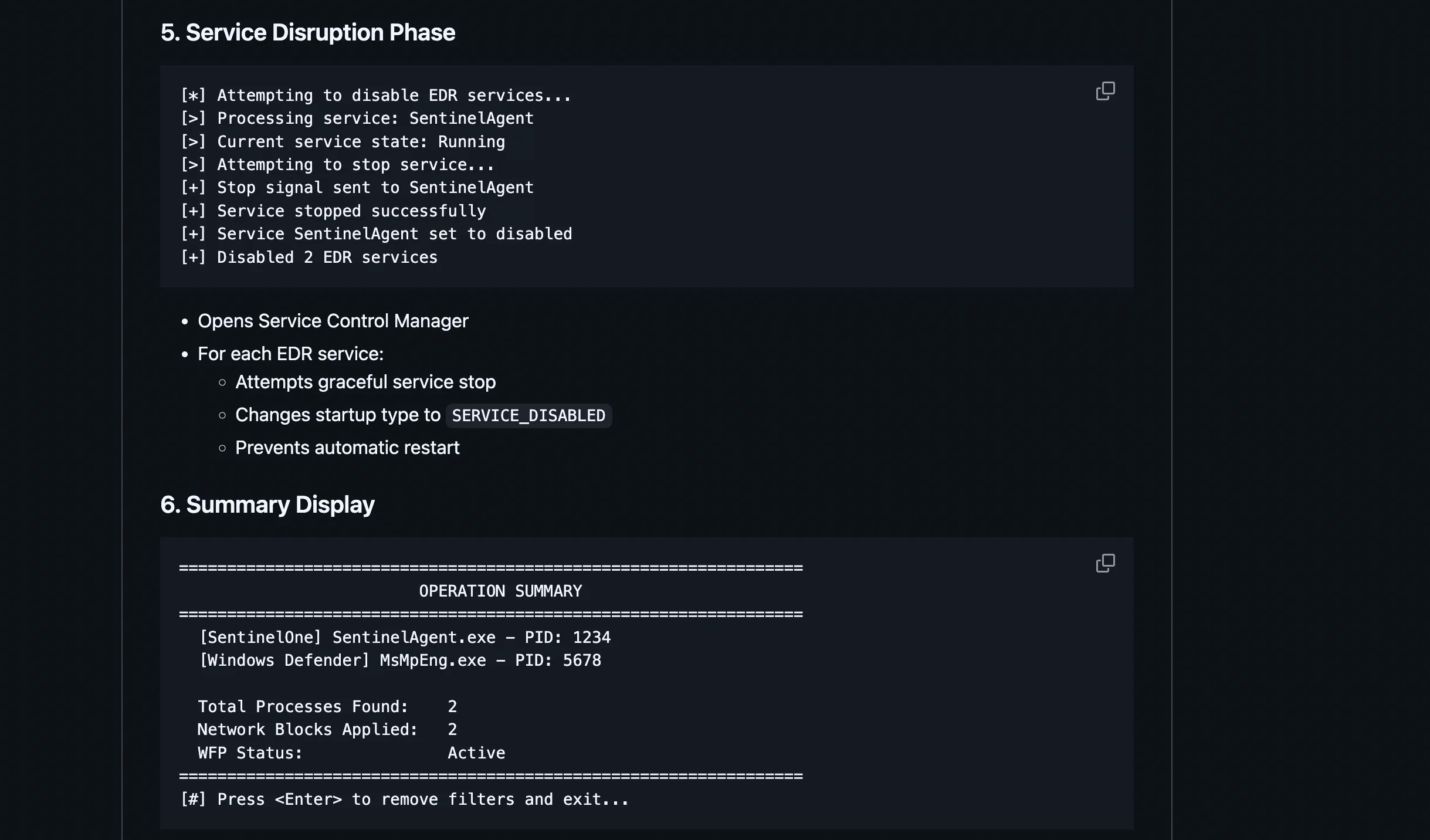

Τα φίλτρα μετατρέπουν τις εκτελέσιμες διαδρομές σε blobs WFP με το FwpmGetAppIdFromFileName0(), εξασφαλίζοντας ακριβή στόχευση. Μετά την απομόνωση, το εργαλείο διακόπτει τις υπηρεσίες σταματώντας τις με χάρη και ορίζοντας τους τύπους εκκίνησης σε SERVICE_DISABLED, αποτρέποντας την επανεκκίνηση. Μια σύνοψη εμφανίζει τις επηρεαζόμενες διεργασίες, τον αριθμό μπλοκ και την κατάσταση του WFP προτού η προαιρετική εκκαθάριση καταργήσει όλους τους κανόνες.

Οι υποστηριζόμενοι στόχοι περιλαμβάνουν το SentinelOne, το Windows Defender και το Defender ATP (MsSense.exe), με επεκτασιμότητα μέσω ενός απλού πίνακα. Οι επιλογές της γραμμής εντολών, όπως το -περισσότερο για καταγραφή και το – persistent για ανθεκτικά φίλτρα προσθέτουν ευελιξία, ενώ ο ισχυρός χειρισμός σφαλμάτων παρέχει χαριτωμένα εναλλακτικά.

Τα χαρακτηριστικά ασφαλείας δίνουν έμφαση μόνο στα νόμιμα API, χωρίς τροποποιήσεις στον πυρήνα, αν και απαιτούν δικαιώματα διαχειριστή. Λειτουργικά, διαχωρίζει ενημερώσεις EDR, τηλεμετρία και σαρώνει, αλλά αφήνει ανέπαφη την τοπική ανίχνευση. Οι κίνδυνοι ανίχνευσης περιλαμβάνουν αρχεία καταγραφής συμβάντων WFP (ID 5441, 5157) και τροποποιήσεις υπηρεσίας, που μπορούν να ανιχνευθούν μέσω εντολών netsh wfp ή ερωτημάτων PowerShell.

Ο Framiñán τονίζει την ηθική χρήση για εξουσιοδοτημένες δοκιμές, προτρέποντας τους υπερασπιστές να παρακολουθούν τις αλλαγές του WFP και να εφαρμόζουν ανθεκτικούς σχεδιασμούς EDR με τοπική προσωρινή αποθήκευση.

Διαθέσιμο στις GitHub υπό loosehose/SilentButDeadly, το εργαλείο πυροδοτεί συζητήσεις για εξαρτήσεις EDR, οδηγώντας ενδεχομένως σε βελτιώσεις των προμηθευτών. Καθώς οι απειλές στον κυβερνοχώρο εξελίσσονται, μια τέτοια έρευνα υπογραμμίζει την ανάγκη για ισορροπημένες αρχιτεκτονικές που εξαρτώνται λιγότερο από τη συνεχή συνδεσιμότητα.