Εκατοντάδες τρωανοποιημένες εκδόσεις γνωστών πακέτων όπως τα Zapier, ENS Domains, PostHog και Postman έχουν τοποθετηθεί στο μητρώο npm σε μια νέα καμπάνια εφοδιαστικής αλυσίδας Shai-Hulud.

Τα κακόβουλα πακέτα προστέθηκαν στο NPM (Node Package Manager) το Σαββατοκύριακο για να κλέψουν μυστικά προγραμματιστών και συνεχούς ενοποίησης και συνεχούς παράδοσης (CI/CD). Τα δεδομένα δημοσιεύονται αυτόματα στο GitHub σε κωδικοποιημένη μορφή.

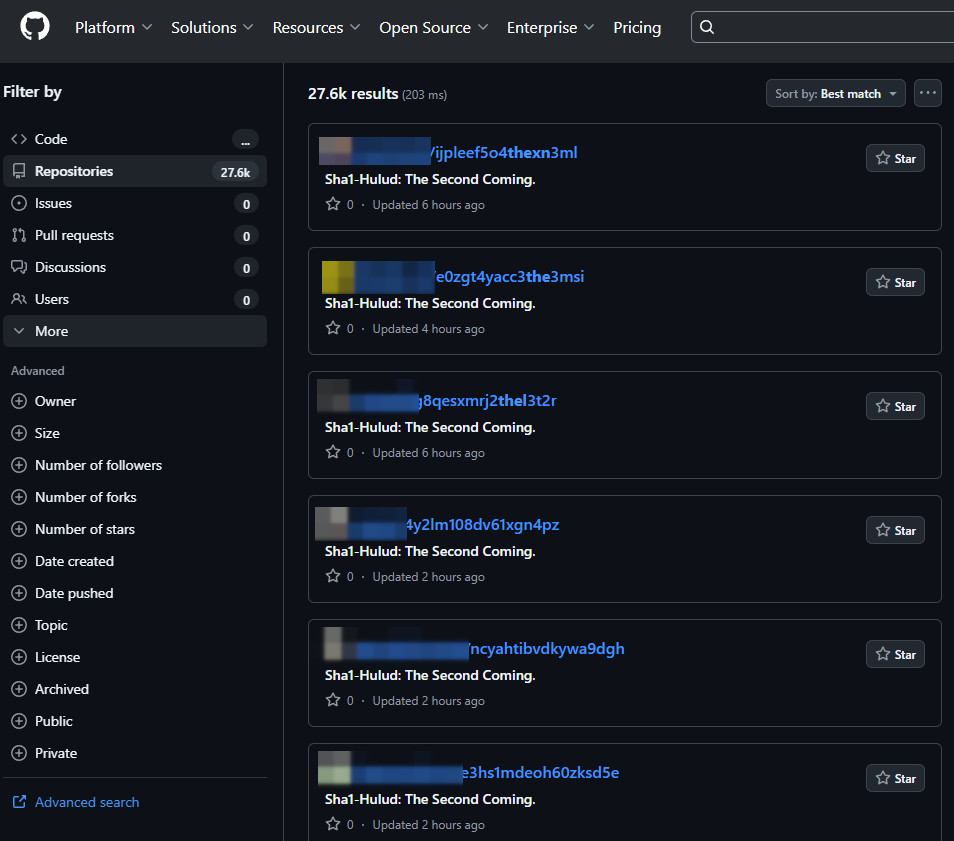

Κατά τη δημοσίευση, το GitHub επέστρεψε 27.600 αποτελέσματα που αντιστοιχούν σε εγγραφές που σχετίζονται με την πρόσφατη επίθεση.

πηγή: BleepingComputer

Όταν το κακόβουλο λογισμικό Shai-Hulud εμφανίστηκε για πρώτη φορά στο χώρο npm στα μέσα Σεπτεμβρίου, και παραβίασε 187 πακέτα με ένα αυτοδιαδιδόμενο ωφέλιμο φορτίο που χρησιμοποιούσε το εργαλείο TruffleHog για να κλέψει μυστικά προγραμματιστών.

Ο παράγοντας απειλών κατέβασε αυτόματα τα νόμιμα πακέτα, τροποποίησε το πακέτο.json αρχείο για να εισάγει ένα κακόβουλο σενάριο και, στη συνέχεια, τα δημοσιεύει στο npm χρησιμοποιώντας παραβιασμένους λογαριασμούς συντηρητών.

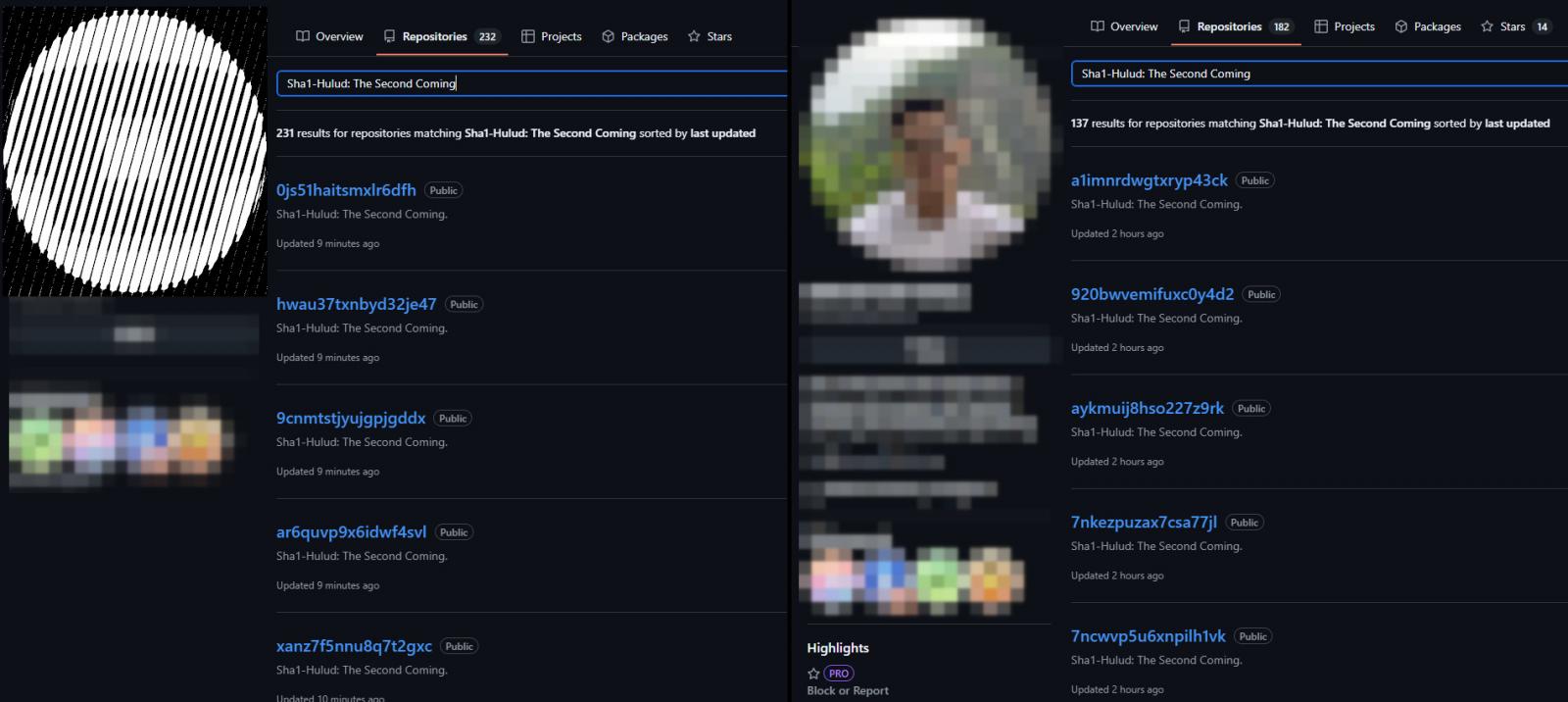

Όταν ο Charlie Eriksen, ερευνητής κακόβουλου λογισμικού στην πλατφόρμα ασφαλείας Aikido Security που εστιάζεται στους προγραμματιστές, ανακάλυψε νέα καμπάνια νωρίτερα σήμερα, υπήρχαν 105 τρωανοποιημένα πακέτα με δείκτες Shai-Hulud. Από τότε, ο αριθμός αυξήθηκε σε 492, μερικά από αυτά με πολλαπλές εκδόσεις.

Αργότερα, ο ερευνητής προειδοποίησε ότι τα μυστικά που κλάπηκαν στην επίθεση της εφοδιαστικής αλυσίδας διέρρευσαν στο GitHub.

Ωστόσο, η καμπάνια έχει αυξηθεί εκθετικά σε περισσότερα από 27.000 κακόβουλα πακέτα. Οι ερευνητές απειλών στην πλατφόρμα ασφάλειας cloud Wiz ανακάλυψαν περίπου 350 μοναδικούς λογαριασμούς συντηρητών που χρησιμοποιήθηκαν στην καμπάνια, διαμαρτυρία συναλλαγματικής ότι “1.000 νέα αποθετήρια προστίθενται με συνέπεια κάθε 30 λεπτά τις τελευταίες δύο ώρες.”

Ο Eriksen διευκρίνισε για το BleepingComputer ότι τα αποθετήρια στο GitHub είναι ενδεικτικά των παραβιασμένων προγραμματιστών που χρησιμοποίησαν πακέτα με trojanized npm και χρησιμοποίησαν διαπιστευτήρια GitHub στο περιβάλλον τους.

ΕΝΑ τεχνική ανάλυση της νέας ανάλυσης κακόβουλου λογισμικού Shai-Hulud από την εταιρεία ασφαλείας CI/CD Step Security εξηγεί ότι τα νέα ωφέλιμα φορτία υπάρχουν σε δύο αρχεία, το ένα είναι setup_bun.js – ένα σταγονόμετρο μεταμφιεσμένο σε εγκαταστάτη Bun.

Το δεύτερο αρχείο καλείται bun_environment.js και έχει μέγεθος στα 10MB. Βασίζεται σε «τεχνικές ακραίας συσκότισης», λέει η Step Security, όπως μια μεγάλη δεκαεξαδική κωδικοποιημένη συμβολοσειρά με χιλιάδες καταχωρήσεις, έναν βρόχο κατά της ανάλυσης και μια ασαφή συνάρτηση για την ανάκτηση κάθε συμβολοσειράς στον κώδικα.

Σύμφωνα με το Wiz, ο κακόβουλος κώδικας συλλέγει μυστικά προγραμματιστών και CI/CD και τα δημοσιεύει στα αποθετήρια GitHub «με ονόματα που αναφέρονται στο Shai-Hulud». Ο κακόβουλος κώδικας εκτελείται μόνο κατά το στάδιο της προεγκατάστασης και δημιουργεί τα ακόλουθα αρχεία:

- σύννεφο.json

- περιεχόμενα.json

- περιβάλλον.json

- truffleSecrets.json

Τα κλεμμένα μυστικά δημοσιεύονται στο GitHub σε αποθετήρια που δημιουργούνται αυτόματα και έχουν την περιγραφή “Sha1-Hulud: Η Δευτέρα Παρουσία”.

Φαίνεται ότι ο παράγοντας απειλών έχει επίσης αποκτήσει πρόσβαση σε λογαριασμούς GitHub που χρησιμοποιούν τώρα για τη δημιουργία αποθετηρίων με τα τέσσερα παραπάνω αρχεία.

πηγή: BleepingComputer

Το GitHub διαγράφει τα αποθετήρια του εισβολέα καθώς αυτά εμφανίζονται, αλλά ο παράγοντας απειλής φαίνεται να δημιουργεί νέα πολύ γρήγορα.

Στη λίστα με τα 186 πακέτα που το Aikido Security διαπίστωσε ότι έχουν παραβιαστεί με μια νέα έκδοση του κακόβουλου λογισμικού Shai Hulud, υπάρχουν πολλά πακέτα από το Zapier, το ENS Domains, το PostHog και το AsyncAPI.

Τα παραβιασμένα πακέτα Zapier αποτελούν την επίσημη εργαλειοθήκη για τη δημιουργία ενσωματώσεων Zapier και είναι απαραίτητα για τους προγραμματιστές του Zapier.

Τα πακέτα EnsDomains είναι εργαλεία και βιβλιοθήκες που χρησιμοποιούνται ευρέως από πορτοφόλια, DApps, ανταλλακτήρια και την εφαρμογή ENS Manager, για τη διαχείριση ονομάτων .eth, την επίλυσή τους σε διευθύνσεις Ethereum, τη σύνδεση περιεχομένου IPFS, την επικύρωση ονομάτων και την αλληλεπίδραση με τα επίσημα έξυπνα συμβόλαια ENS.

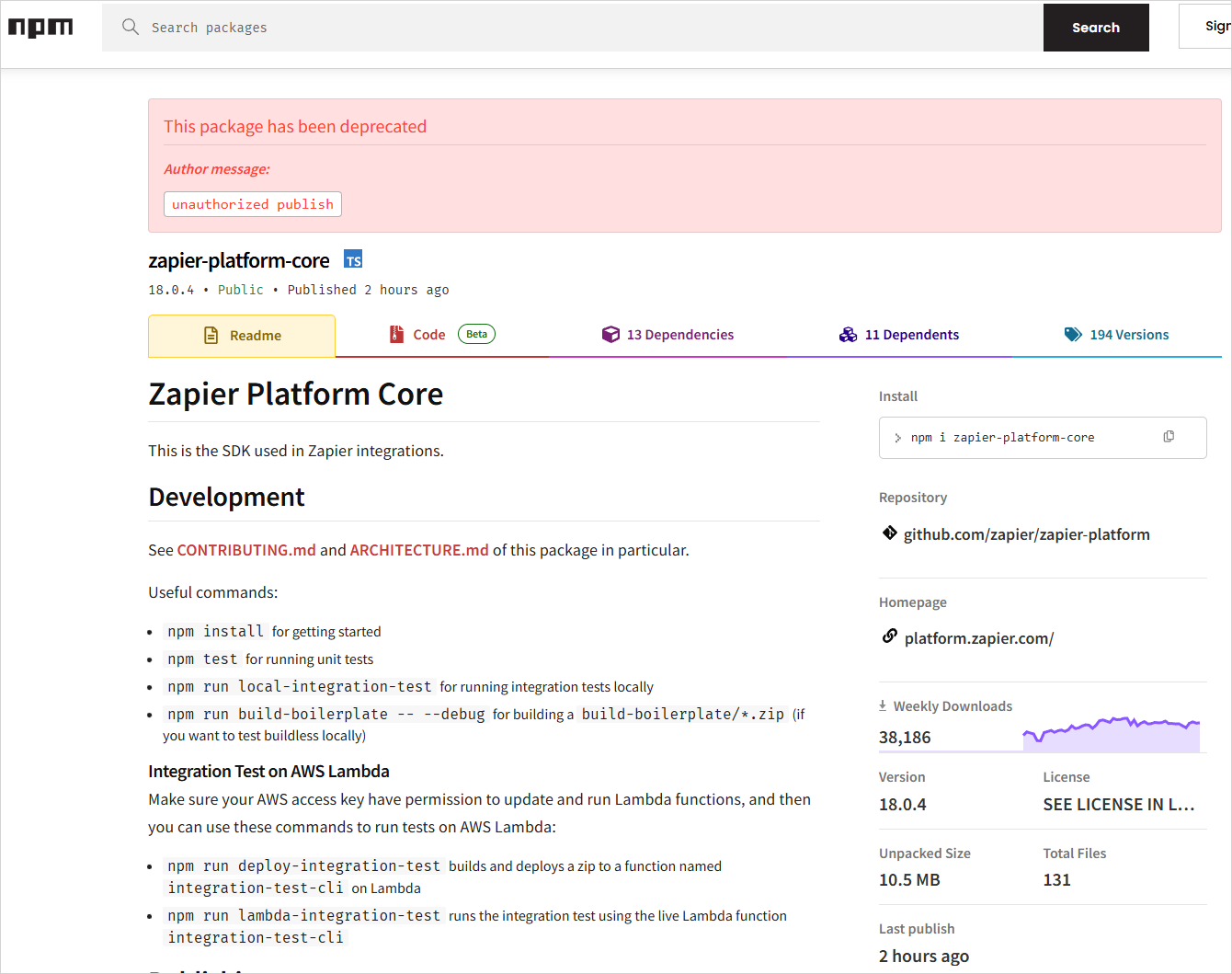

Όλα τα παραβιασμένα πακέτα είναι διαθέσιμα για λήψη από το npm. Ωστόσο, σε ορισμένες περιπτώσεις, η πλατφόρμα εμφανίζει ένα προειδοποιητικό μήνυμα σχετικά με μη εξουσιοδοτημένη δημοσίευση της τελευταίας έκδοσης, υποδεικνύοντας ότι η αυτοματοποιημένη αναθεώρηση έχει εντοπίσει σημάδια συμβιβασμού.

Πηγή: BleepingComputer

Συνιστάται στους προγραμματιστές να ελέγξουν τη δημοσίευση του Aikido για την πλήρη λίστα των μολυσμένων πακέτων, να κάνουν υποβάθμιση σε ασφαλείς εκδόσεις και να εναλλάξουν αμέσως τα μυστικά και τα διακριτικά τους CI/CD.

Οι ερευνητές του Wiz συνιστούν στις ομάδες ασφαλείας να εντοπίσουν πρώτα τα πακέτα που έχουν παραβιαστεί και να τα αντικαταστήσουν με νόμιμα. Προτρέπουν επίσης τους οργανισμούς να εναλλάσσουν όλα τα διαπιστευτήρια που συνδέονται με τους παρόχους npm, GitHub και cloud.

Το Aikido Security συμβουλεύει τους προγραμματιστές να απενεργοποιήσουν τα σενάρια μετά την εγκατάσταση npm κατά τη συνεχή ενσωμάτωση, εάν είναι δυνατόν.

Η επιστροφή του Shai Hulud έρχεται σε μια στιγμή που το GitHub εισήγαγε πρόσθετα μέτρα ασφαλείας για την αποτροπή επιθέσεων εφοδιαστικής αλυσίδας σε npm, μετά από μια σειρά επιθέσεων υψηλού αντίκτυπου στην πλατφόρμα. Ωστόσο, τα μέτρα εφαρμόζονται σταδιακά.

VIA: bleepingcomputer.com