Οι ερευνητές ασφαλείας έχουν πραγματοποιήσει μια εις βάθος ανάλυση του DragonForce ransomware που εμφανίστηκε αρχικά το 2023 και έκτοτε εξελίχθηκε σε αυτό που αποκαλεί «καρτέλ ransomware».

Η πιο πρόσφατη παραλλαγή εκμεταλλεύεται ευαίσθητα προγράμματα οδήγησης, όπως το truesight.sys και το rentdrv2.sys, για να απενεργοποιήσει προγράμματα ασφαλείας, να τερματίσει προστατευμένες διαδικασίες και να διορθώσει ευπάθειες κρυπτογράφησης που είχαν συνδεθεί προηγουμένως με το Akira ransomware.

Το ενημερωμένο σχήμα κρυπτογράφησης αντιμετωπίζει τρωτά σημεία που τεκμηριώθηκαν ανοιχτά σε μια δημοσίευση Habr που αναφέρεται στον ιστότοπο διαρροής του DragonForce.

Η DragonForce έχει εντείνει τις δραστηριότητές της εναντίον οργανισμών σε όλο τον κόσμο, δημοσιεύοντας λεπτομέρειες περισσότερων παραβιασμένων οντοτήτων από ό,τι το προηγούμενο έτος.

Η πιο σημαντική παραβίαση του ομίλου, που αφορούσε την εταιρεία λιανικής Marks & Spencer, πραγματοποιήθηκε σε συνεργασία με την συλλογική ομάδα χάκερ Scattered Spider για εγκληματίες στον κυβερνοχώρο.

Η εμφάνιση του DragonForce

Το DragonForce λειτουργεί ως λειτουργία ransomware-as-a-service (RaaS). Η ομάδα αναζωπύρωσε τις δραστηριότητες ransomware και στρατολογεί ενεργά κακόβουλους συνεργάτες μέσω υπόγειων πλατφορμών εγκλήματος στον κυβερνοχώρο.

Στην αρχή, η συμμορία χρησιμοποίησε το παραβιασμένο πρόγραμμα δημιουργίας LockBit 3.0 για να δημιουργήσει τα εργαλεία κρυπτογράφησης και αργότερα μετέβη σε μια τροποποιημένη έκδοση του πηγαίου κώδικα Conti v3.

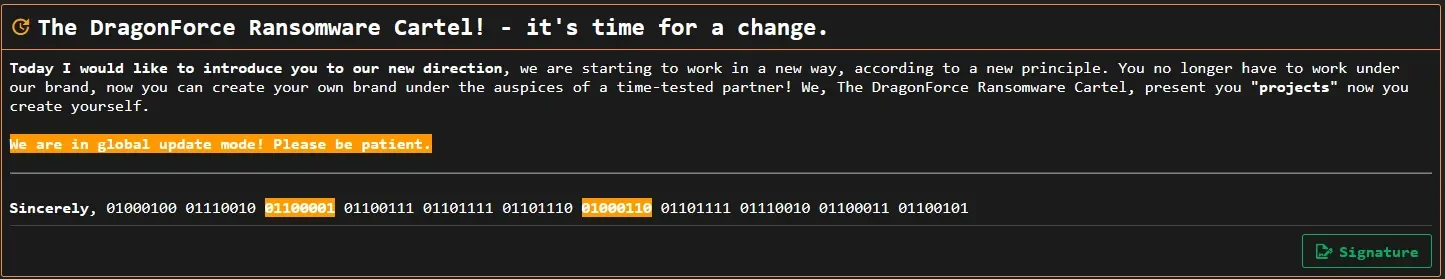

Μεταμόρφωση από ομάδα ransomware σε «καρτέλ»

Επιστρέφοντας το 2025, το DragonForce μετονομάστηκε σε «καρτέλ ransomware», σηματοδοτώντας μια ξαφνική αλλαγή στην επιχειρησιακή στρατηγική.

Προσφέροντας στους συνεργάτες το 80% των κερδών, προσαρμόσιμους κρυπτογραφητές και υποδομές, η DragonForce μειώνει το εμπόδιο εισόδου για νέους και άπειρους εγκληματίες στον κυβερνοχώρο.

Η κίνηση ενθαρρύνει περισσότερες θυγατρικές να ενταχθούν στο καρτέλ και να διευρύνουν την παρουσία του.

Το Acronis Cyber Protect Cloud ενσωματώνει την προστασία δεδομένων, την ασφάλεια στον κυβερνοχώρο και τη διαχείριση τελικών σημείων.

Κλιμακώστε εύκολα τις υπηρεσίες κυβερνοπροστασίας από μια ενιαία πλατφόρμα – ενώ διευθύνετε αποτελεσματικά την επιχείρησή σας MSP.

Το DragonForce και η σύνδεσή του με το Scattered Spider

Η συνεργασία του DragonForce με τον Scattered Spider, έναν παράγοντα απειλών με οικονομικά κίνητρα, γνωστό για την εξελιγμένη κοινωνική μηχανική και τις λειτουργίες αρχικής πρόσβασης, έχει αποδειχθεί αποτελεσματική στην ανάπτυξη ransomware σε στόχους υψηλής αξίας.

Το Scattered Spider ξεκινά τυπικά την εισβολή του πραγματοποιώντας αναγνώριση στο προσωπικό ενός οργανισμού για τον εντοπισμό πιθανών στόχων και την ανάπτυξη πειστικών προσώπων και προφάσεων.

Η ομάδα συλλέγει λεπτομέρειες όπως ονόματα, τίτλους εργασίας και άλλες δημόσια διαθέσιμες πληροφορίες χρησιμοποιώντας πλατφόρμες κοινωνικών μέσων και εργαλεία πληροφοριών ανοιχτού κώδικα. Στη συνέχεια, χρησιμοποιούν προηγμένες τακτικές κοινωνικής μηχανικής για να αποκτήσουν ή να επαναφέρουν τα διαπιστευτήρια και να παρακάμψουν τον έλεγχο ταυτότητας πολλαπλών παραγόντων μέσω παραπλανητικών τακτικών, όπως η κόπωση MFA ή η εναλλαγή SIM.

Μόλις αποκτηθεί πρόσβαση, το Scattered Spider συνδέεται ως παραβιασμένος χρήστης και καταχωρεί τη δική του συσκευή για να διατηρήσει την είσοδο.

Μετά την αρχική παραβίαση, το Scattered Spider εδραιώνει την επιμονή με την ανάπτυξη εργαλείων απομακρυσμένης παρακολούθησης και διαχείρισης (RMM) ή υπηρεσιών διάνοιξης σήραγγας.

Για παράδειγμα, αυτά τα εργαλεία μπορούν να περιλαμβάνουν ScreenConnect, AnyDesk, TeamViewer και Splashtop. Μόλις εισέλθει στο δίκτυο, το Scattered Spider πραγματοποιεί ενδελεχή αναγνώριση, στοχεύοντας στοιχεία στο SharePoint, αποθετήρια διαπιστευτηρίων, διακομιστές αντιγράφων ασφαλείας και τεκμηρίωση διαμόρφωσης VPN.

Στην πρόσφατη δραστηριότητα, το Scattered Spider αξιοποίησε το AWS Systems Manager Inventory για να εντοπίσει πρόσθετα συστήματα για πλευρική κίνηση. Χρησιμοποιούν εργαλεία εξαγωγής, μετασχηματισμού και φόρτωσης (ETL) για να συγκεντρώνουν τα συγκεντρωμένα δεδομένα σε μια κεντρική βάση δεδομένων, η οποία στη συνέχεια διοχετεύεται σε υπηρεσίες αποθήκευσης MEGA ή Amazon S3 που ελέγχονται από τους εισβολείς.

Η λειτουργία ολοκληρώνεται με την ανάπτυξη του DragonForce ransomware, κρυπτογραφώντας δεδομένα σε περιβάλλοντα Windows, Linux και ESXi.

Καλύτερα μαζί ransomware

Το DragonForce αντιπροσωπεύει μια νέα, πιο οργανωμένη και επίμονη απειλή, βασισμένη σε καθιερωμένα πλαίσια ransomware, αλλά σταδιακά βελτιωμένη και κατανεμημένη σε κλίμακα.

Σε αντίθεση με τις ομάδες που προσαρμόζουν σε μεγάλο βαθμό τον κώδικά τους, το DragonForce εστιάζει στη στρατολόγηση τύπου καρτέλ, στη λειτουργική ευελιξία των θυγατρικών και σε ευρείες συνεργασίες, καθιστώντας το έναν τρομερό και εξαιρετικά προσαρμόσιμο ηθοποιό.

Σε συνδυασμό με το Scattered Spider, οι ομάδες εγκλήματος στον κυβερνοχώρο κάτω από μοντέλα συνεργασίας και όχι αμιγώς ανταγωνιστικά, σηματοδοτούν μια αλλαγή που περιπλέκει τις αμυντικές προσπάθειες των οργανισμών παγκοσμίως.

Βασικά φαγητά

Το δίδυμο DragonForce και Scattered Spider είναι μια κλήση αφύπνισης για το έγκλημα στον κυβερνοχώρο «καρτελοποίησης», όπου οι εξαιρετικά εξειδικευμένοι παράγοντες απειλών συνδυάζουν τις δεξιότητές τους, σε αυτήν την περίπτωση, την ελίτ κοινωνική μηχανική και τις δεξιότητες αρχικής πρόσβασης του Scattered Spider και το ισχυρό μοντέλο ransomware-as-a-service του DragonForce.

Η στρατηγική συμμαχία τους αναβαθμίζει σημαντικά το τοπίο απειλών δημιουργώντας μια πιο αποτελεσματική και προσαρμοστική εγκληματική επιχείρηση που επικεντρώνεται στην παραβίαση των αμυντικών μέσων εκμετάλλευσης του ανθρώπινου λάθους πριν από την αξιοποίηση εξελιγμένου κακόβουλου λογισμικού.

Κοιτάζοντας το μέλλον, οι επαγγελματίες ασφάλειας πληροφορικής πρέπει να λάβουν υπόψη ότι η άμυνα απαιτεί την κατά μέτωπο αντιμετώπιση μοντέλων συνεργασίας ransomware.

Εφαρμόστε και επιβάλλετε αυστηρά μεθόδους ελέγχου ταυτότητας πολλαπλών παραγόντων (MFA) ανθεκτικών στο phishing για να εξουδετερώσετε τα κύρια διανύσματα αρχικής πρόσβασης του Scattered Spider και εστιάστε σε ισχυρά λύσεις ανίχνευσης και απόκρισης τελικού σημείου (EDR). που ειδοποιούν την ανάπτυξη εργαλείων απομακρυσμένης παρακολούθησης και τη χρήση ευάλωτων προγραμμάτων οδήγησης, τα οποία είναι τα τεχνικά ενδεικτικά μιας μεταβίβασης από έναν μεσίτη αρχικής πρόσβασης σε μια θυγατρική ransomware.

Οι ομάδες ασφαλείας πρέπει να προβλέψουν ότι οι επιθέσεις δεν είναι πλέον απειλές μεμονωμένων οντοτήτων, αλλά συντονισμένες, πολυβάθμιες εισβολές που χρησιμοποιούν τα καλύτερα εργαλεία και τεχνικές από ένα οικοσύστημα εξειδικευμένων αντιπάλων στον κυβερνοχώρο.

Σχετικά με το TRU

Ο Acronis Threat Research Unit (TRU) είναι μια ομάδα ειδικών στον τομέα της κυβερνοασφάλειας που ειδικεύεται στην ευφυΐα απειλών, την τεχνητή νοημοσύνη και τη διαχείριση κινδύνου. Η ομάδα TRU ερευνά τις αναδυόμενες απειλές, παρέχει πληροφορίες για την ασφάλεια και υποστηρίζει τις ομάδες πληροφορικής με κατευθυντήριες γραμμές, αντιμετώπιση περιστατικών και εκπαιδευτικά εργαστήρια.

Δείτε την τελευταία έρευνα της TRU

Χορηγός και γραμμένος από Ακρόνης.

VIA: bleepingcomputer.com