Η ToddyCat, μια εξελιγμένη ομάδα κατασκοπείας στον κυβερνοχώρο, έχει αναδειχθεί ως επίμονη απειλή που στοχεύει οργανισμούς υψηλού προφίλ σε πολλές ηπείρους.

Ο όμιλος ξεκίνησε τη λειτουργία του τον Δεκέμβριο του 2020, διακυβεύοντας διακομιστές Microsoft Exchange στην Ταϊβάν και το Βιετνάμ χρησιμοποιώντας μια αγνώστου ταυτότητας ευπάθεια.

Ωστόσο, οι δυνατότητές τους επεκτάθηκαν σημαντικά τον Φεβρουάριο του 2021, όταν άρχισαν να εκμεταλλεύονται την ευπάθεια ProxyLogon για να στοχεύσουν οργανισμούς σε όλη την Ευρώπη και την Ασία.

Αυτή η στροφή σηματοδότησε ένα σημείο καμπής στις δραστηριότητές τους, επιτρέποντάς τους να προχωρήσουν πέρα από τους περιφερειακούς στόχους σε μια παγκόσμια εμβέλεια. Η υποδομή επίθεσης της ομάδας επιδεικνύει αξιοσημείωτη ευελιξία και τεχνική πολυπλοκότητα.

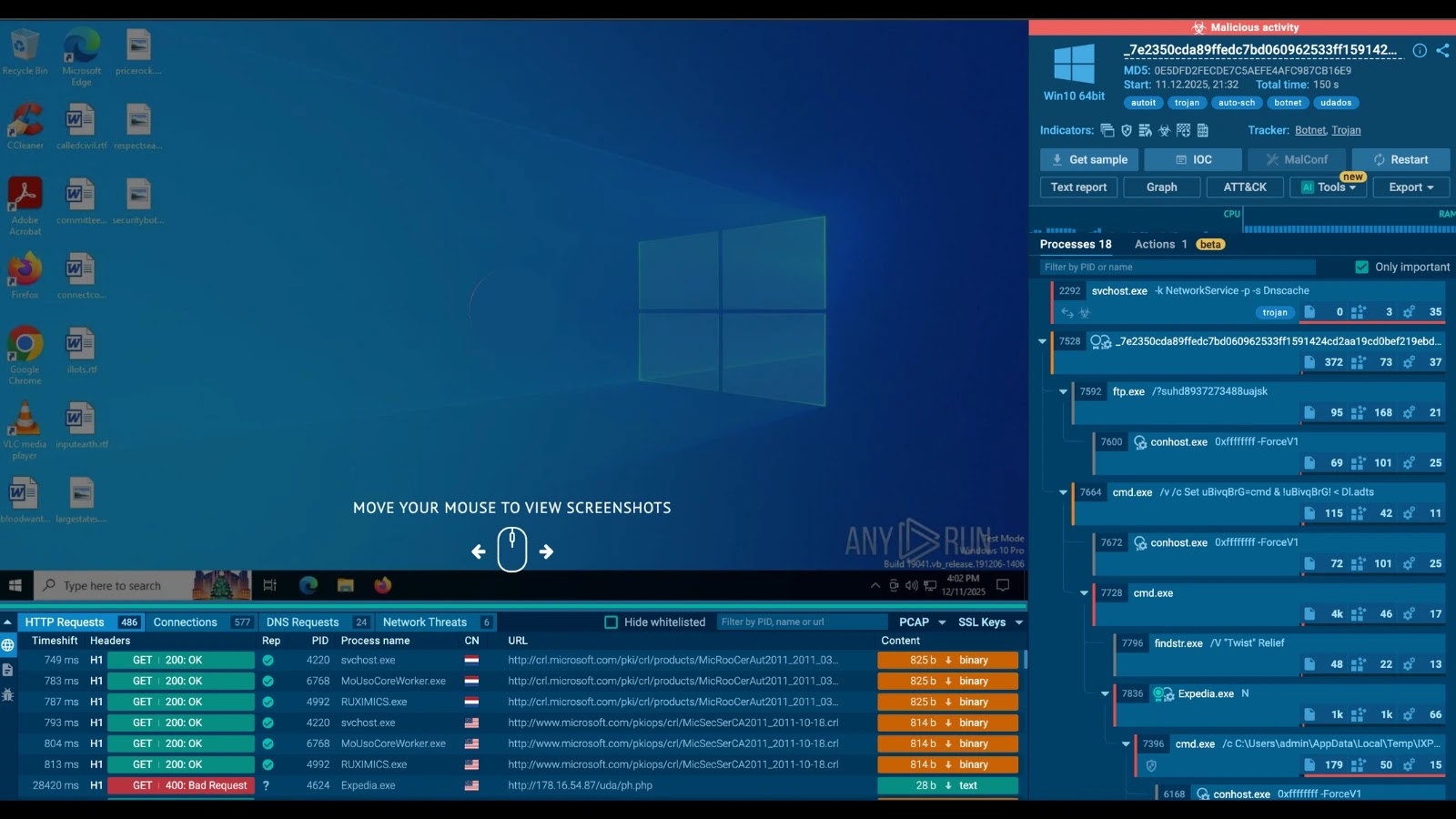

Οι δραστηριότητές τους περιλαμβάνουν την ανάπτυξη πολλών παραλλαγών κακόβουλου λογισμικού, συμπεριλαμβανομένων των κελύφη ιστού China Chopper και της κερκόπορτας Samurai, δίνοντάς τους τη δυνατότητα να δημιουργήσουν αρχικά ερείσματα σε παραβιασμένα συστήματα.

Μέχρι τον Σεπτέμβριο του 2021, η ToddyCat επέκτεινε την εμβέλειά της σε επιτραπέζια συστήματα στην Κεντρική Ασία, διανέμοντας Ninja Trojan loaders μέσω Telegram.

Πιο πρόσφατα, το 2024, ο όμιλος παρουσίασε πολύπλοκα εργαλεία όπως το TCESB που έχουν σχεδιαστεί για να εκμεταλλεύονται τρωτά σημεία σε προϊόντα ασφαλείας, δείχνοντας τη συνεχή εξέλιξή τους.

Αναλυτές Picus Security αναγνωρισθείς την εξελιγμένη προσέγγιση της ομάδας για τη διατήρηση της μόνιμης πρόσβασης και τη διενέργεια επιτήρησης σε περιβάλλοντα στόχους.

Οι φορείς απειλών συνδυάζουν πολλαπλές μεθόδους εκτέλεσης για να αποφύγουν τον εντοπισμό και να διατηρήσουν τη λειτουργική ασφάλεια σε όλη τη διάρκεια των καμπανιών τους.

Μηχανισμοί Συγκομιδής Διαπιστευτηρίων και Αμυντικής Αποφυγής

Οι τακτικές επιμονής του ToddyCat αποκαλύπτουν μια βαθιά κατανόηση της αρχιτεκτονικής ασφάλειας των Windows.

Η ομάδα χρησιμοποιεί προγραμματισμένες εργασίες για την αυτόματη εκτέλεση εργαλείων συλλογής δεδομένων, εκτελώντας εντολές PowerShell με σημαίες παράκαμψης για την παράκαμψη των πολιτικών εκτέλεσης.

Ένα κρίσιμο παράδειγμα δείχνει τη χρήση της εντολής: powershell -exec bypass -command c445.ps1το οποίο επιτρέπει σε κακόβουλα σενάρια που είναι αποθηκευμένα σε καταλόγους ProgramData να εκτελούνται συνεχώς.

Οι τεχνικές τους αμυντικής αποφυγής είναι ιδιαίτερα αξιοσημείωτες. Η ομάδα χρησιμοποιεί την τεχνική Bring Your Own Vulnerable Driver εγκαθιστώντας το ευάλωτο πρόγραμμα οδήγησης DBUtilDrv2.sys για να τροποποιήσει τις δομές του πυρήνα.

Επιπλέον, χρησιμοποιούν στρατηγικές πλευρικής φόρτωσης DLL όπου κακόβουλες εκδόσεις νόμιμων βιβλιοθηκών ανακατευθύνουν τις κλήσεις λειτουργιών κατά την εκτέλεση κρυφών ωφέλιμων φορτίων. Αυτή η προσέγγιση εκμεταλλεύεται τον τρόπο με τον οποίο τα Windows φορτώνουν τις βιβλιοθήκες, επιτρέποντας την εκτέλεση κακόβουλου κώδικα σε αξιόπιστες διαδικασίες.

Για πρόσβαση σε διαπιστευτήρια, το ToddyCat απορρίπτει τη μνήμη του προγράμματος περιήγησης για να εξαγάγει τους αποθηκευμένους κωδικούς πρόσβασης από τα προγράμματα περιήγησης Chrome, Firefox και Edge.

Στοχεύουν συγκεκριμένα αρχεία όπως το Login Data και το logins.json, χρησιμοποιώντας σενάρια PowerShell για τη συστηματική συλλογή διαπιστευτηρίων ελέγχου ταυτότητας.

Η ομάδα συλλέγει επίσης διακριτικά OAuth από εφαρμογές Microsoft 365, δίνοντάς τους πρόσβαση σε πόρους cloud.

Μόλις ολοκληρωθεί η συλλογή δεδομένων, συμπιέζουν τα πάντα χρησιμοποιώντας WinRAR με κρυπτογράφηση, στέλνοντας συλλεγμένα υλικά μέσω καναλιών εντολών και ελέγχου.

Αυτή η πολύπλευρη προσέγγιση καταδεικνύει γιατί το ToddyCat αντιπροσωπεύει σημαντική απειλή για την υποδομή ασφάλειας των επιχειρήσεων.