Ένα νέο εργαλείο ασφαλείας ανοιχτού κώδικα, το TaskHound, βοηθά τους ελεγκτές διείσδυσης και τους επαγγελματίες ασφάλειας να εντοπίσουν προγραμματισμένες εργασίες υψηλού κινδύνου των Windows που θα μπορούσαν να εκθέσουν τα συστήματα σε επιθέσεις.

Το εργαλείο ανακαλύπτει αυτόματα εργασίες που εκτελούνται με προνομιούχους λογαριασμούς και αποθηκευμένα διαπιστευτήρια, καθιστώντας το μια πολύτιμη προσθήκη στις αξιολογήσεις ασφαλείας.

Τι κάνει το TaskHound διαφορετικό;

Το TaskHound ξεχωρίζει με την αυτοματοποίηση της ανακάλυψης επικίνδυνων προγραμματισμένων εργασιών στα δίκτυα των Windows.

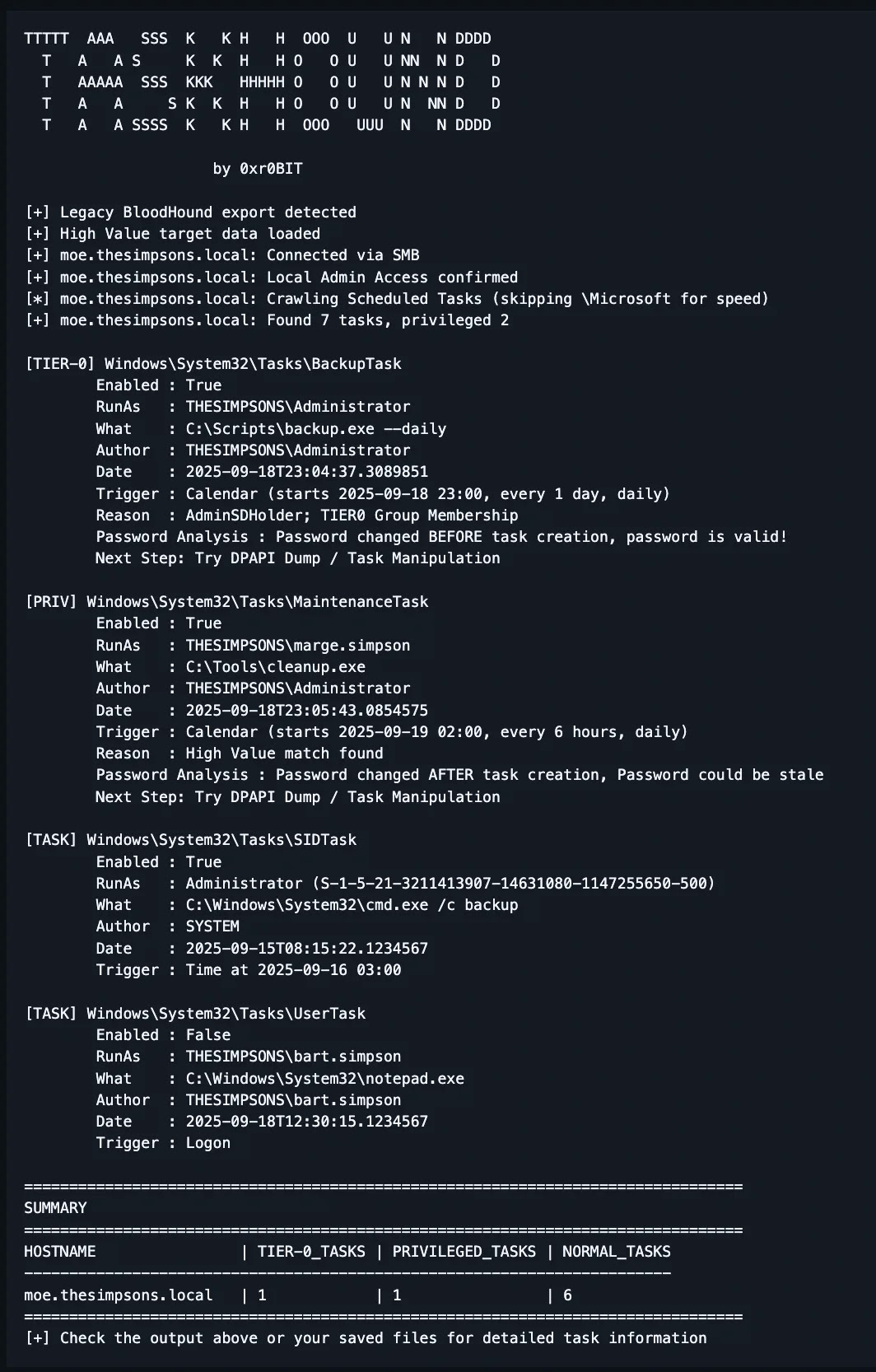

Αντί για μη αυτόματη αναζήτηση στα αρχεία καταγραφής συστήματος, το εργαλείο σαρώνει απομακρυσμένα μηχανήματα μέσω SMB και αναλύει τα αρχεία XML εργασιών για να εντοπίσει τις αδυναμίες ασφαλείας.

| Χαρακτηριστικό | Περίπτωση χρήσης |

|---|---|

| Ανίχνευση Βαθμίδας 0 | Προσδιορίστε την έκθεση διαχείρισης λογαριασμού υψηλής αξίας |

| Ενσωμάτωση BloodHound | Συσχετίστε εργασίες με μονοπάτια επίθεσης για αξιολόγηση κινδύνου |

| Ανάλυση κωδικού πρόσβασης | Εργαστείτε με την υπάρχουσα υποδομή BloodHound |

| Ανάλυση εκτός σύνδεσης | Αναλύστε εργασίες σε περιβάλλοντα με συνείδηση του OPSEC |

| Υλοποίηση BOF | Λειτουργίες που βασίζονται σε Beacon χωρίς άμεση πρόσβαση στο δίκτυο |

| Ανίχνευση Φρουράς Διαπιστευτηρίων | Αξιολογήστε την πιθανότητα επιτυχίας του DPAPI dump |

| Ανάλυση SID | Βελτιώστε την αναγνωσιμότητα σε μικτά περιβάλλοντα SID/όνομα χρήστη |

| Υποστήριξη πολλαπλών μορφών | Εργαστείτε με την υπάρχουσα υποδομή BloodHound |

| Ευέλικτο έλεγχο ταυτότητας | Ευέλικτο έλεγχο ταυτότητας για διάφορα σενάρια δικτύου |

| Πολλαπλές μορφές εξόδου | Ενσωματώστε τα ευρήματα στις ροές εργασιών ασφάλειας και στις αναφορές |

Αναζητά εργασίες που εκτελούνται ως λογαριασμοί διαχειριστή, προνομιούχοι χρήστες ή λογαριασμοί επιπέδου 0, συνήθως οι στόχοι υψηλότερης αξίας για τους εισβολείς.

Το εργαλείο ενσωματώνεται με το BloodHound, μια δημοφιλή πλατφόρμα οπτικοποίησης ασφάλειας δικτύου.

Αυτή η ενοποίηση επιτρέπει στις ομάδες ασφαλείας να συσχετίζουν αυτόματα τις προγραμματισμένες εργασίες με τα δεδομένα διαδρομής επίθεσης του BloodHound, αποκαλύπτοντας ποιες εργασίες αποτελούν τον πιο σημαντικό κίνδυνο στο περιβάλλον τους.

Το TaskHound περιλαμβάνει πολλά ισχυρά χαρακτηριστικά για κυνηγούς απειλών. Εντοπίζει αυτόματα εργασίες που έχουν ανατεθεί σε χρήστες Βαθμίδας 0, όπως Διαχειριστές τομέα και Διαχειριστές επιχειρήσεων.

Το εργαλείο αναλύει πότε άλλαξαν τα διαπιστευτήρια για τελευταία φορά σε σύγκριση με το πότε δημιουργήθηκαν εργασίες, βοηθώντας στον εντοπισμό παλιών κωδικών πρόσβασης που θα μπορούσαν να είναι ευάλωτοι σε σπάσιμο εκτός σύνδεσης.

Η πλατφόρμα υποστηρίζει τόσο σύγχρονες μορφές BloodHound Community Edition όσο και παλαιού τύπου BloodHound, καθιστώντας την συμβατή με την υπάρχουσα υποδομή ασφαλείας.

Το TaskHound μπορεί επίσης να λειτουργεί εκτός σύνδεσης, αναλύοντας αρχεία XML που έχουν συλλεχθεί προηγουμένως χωρίς να απαιτείται άμεση πρόσβαση στο δίκτυο.

Για χειριστές που χρησιμοποιούν το AdaptixC2, το εργαλείο περιλαμβάνει μια υλοποίηση αρχείου αντικειμένου Beacon. Κατά τη διάρκεια μιας δοκιμής διείσδυσης, το TaskHound εντοπίζει γρήγορα ευκαιρίες εκμετάλλευσης.

Οι εργασίες που εκτελούνται σε παραβιασμένους λογαριασμούς μπορούν να χειριστούν για να αποκτήσουν πρόσβαση στο σύστημα.

Το εργαλείο παρέχει λεπτομερείς αναφορές που εμφανίζουν τοποθεσίες εργασιών, συσχετισμένα διαπιστευτήρια, ημερομηνίες δημιουργίας και προτεινόμενα επόμενα βήματα για κάθε εύρημα.

Ο δημιουργός δίνει έμφαση σε αυστηρούς λόγους OPSEC (επιχειρησιακής ασφάλειας). Δεδομένου ότι το εργαλείο βασίζεται σε τυπικές λειτουργίες SMB, οι υπερασπιστές δικτύου θα μπορούσαν να εντοπίσουν τη δραστηριότητά του.

Για ευαίσθητες αξιολογήσεις, οι χρήστες μπορούν να χρησιμοποιήσουν την αυτόνομη έκδοση BOF ή να συλλέξουν χειροκίνητα εργασίες για ανάλυση εκτός σύνδεσης.

Ο οδικός χάρτης του έργου περιλαμβάνει μια άμεση σύνδεση βάσης δεδομένων BloodHound και μια ειδική μονάδα NetExec για την επέκταση της ενοποίησης με άλλα δημοφιλή πλαίσια ασφαλείας.

Ο GitHub Ο προγραμματιστής σχεδιάζει επίσης αυτοματοποιημένη εξαγωγή διαπιστευτηρίων για αποκρυπτογράφηση εκτός σύνδεσης.

Το TaskHound καλύπτει ένα ουσιαστικό κενό στην αξιολόγηση της κλιμάκωσης των προνομίων των Windows, αυτοματοποιώντας μια κουραστική μη αυτόματη διαδικασία, παρέχοντας ταυτόχρονα αξιόπιστες πληροφορίες σε ομάδες ασφαλείας που προστατεύουν τα εταιρικά δίκτυα.