Δανοί αξιωματούχοι των μυστικών υπηρεσιών κατηγόρησαν τη Ρωσία για ενορχήστρωση κυβερνοεπιθέσεων κατά της κρίσιμης υποδομής της Δανίας, ως μέρος των υβριδικών επιθέσεων της Μόσχας εναντίον δυτικών εθνών.

Σε δήλωση της Πέμπτης, η Δανική Υπηρεσία Πληροφοριών Άμυνας (DDIS) εντόπισε δύο ομάδες που δρούσαν για λογαριασμό του ρωσικού κράτους: το Z-Pentest, που συνδέεται με την καταστροφική επίθεση στο δίκτυο ύδρευσης και το NoName057(16), που επισημάνθηκε ως υπεύθυνος για τις επιθέσεις DDoS ενόψει των τοπικών εκλογών του Νοεμβρίου στη Δανία πριν από τις 205 Νοεμβρίου.

“Το ρωσικό κράτος χρησιμοποιεί και τις δύο ομάδες ως όργανα του υβριδικού του πολέμου εναντίον της Δύσης. Στόχος είναι να δημιουργηθεί ανασφάλεια στις στοχευόμενες χώρες και να τιμωρηθούν όσοι υποστηρίζουν την Ουκρανία”. είπαν αξιωματούχοι των μυστικών υπηρεσιών.

“Οι κυβερνοεπιχειρήσεις της Ρωσίας αποτελούν μέρος μιας ευρύτερης εκστρατείας επιρροής που αποσκοπεί να υπονομεύσει τη δυτική υποστήριξη προς την Ουκρανία. Το DDIS εκτιμά ότι οι εκλογές στη Δανία χρησιμοποιήθηκαν ως πλατφόρμα για να προσελκύσουν την προσοχή του κοινού – ένα μοτίβο που έχει παρατηρηθεί σε πολλές άλλες ευρωπαϊκές εκλογές.”

Από την πλήρους κλίμακας εισβολή της Ρωσίας τον Φεβρουάριο του 2022, η Δανία έχει συμμετάσχει σε διεθνείς κυρώσεις κατά της Μόσχας και έχει υποστηρίξει την Ουκρανία καθ’ όλη τη διάρκεια του πολέμου, παρέχοντας στρατιωτικό εξοπλισμό, εκπαίδευση και οικονομική βοήθεια.

“Αυτό είναι πολύ ξεκάθαρη απόδειξη ότι βρισκόμαστε τώρα εκεί όπου δυστυχώς λαμβάνει χώρα ο υβριδικός πόλεμος για τον οποίο μιλούσαμε. Βάζει για άλλη μια φορά τα φώτα της δημοσιότητας στην κατάσταση στην οποία βρισκόμαστε στην Ευρώπη”, δήλωσε ο υπουργός Άμυνας της Δανίας Troels Lund Poulsen σε δήλωση Τύπου, σύμφωνα με The Guardian.

«Είναι εντελώς απαράδεκτο να πραγματοποιούνται υβριδικές επιθέσεις στη Δανία από τη ρωσική πλευρά», σημείωσε ο Πούλσεν, προσθέτοντας ότι το υπουργείο Εξωτερικών της Δανίας θα καλέσει επίσης τον Ρώσο πρεσβευτή για διευκρινίσεις σχετικά με τα επεισόδια.

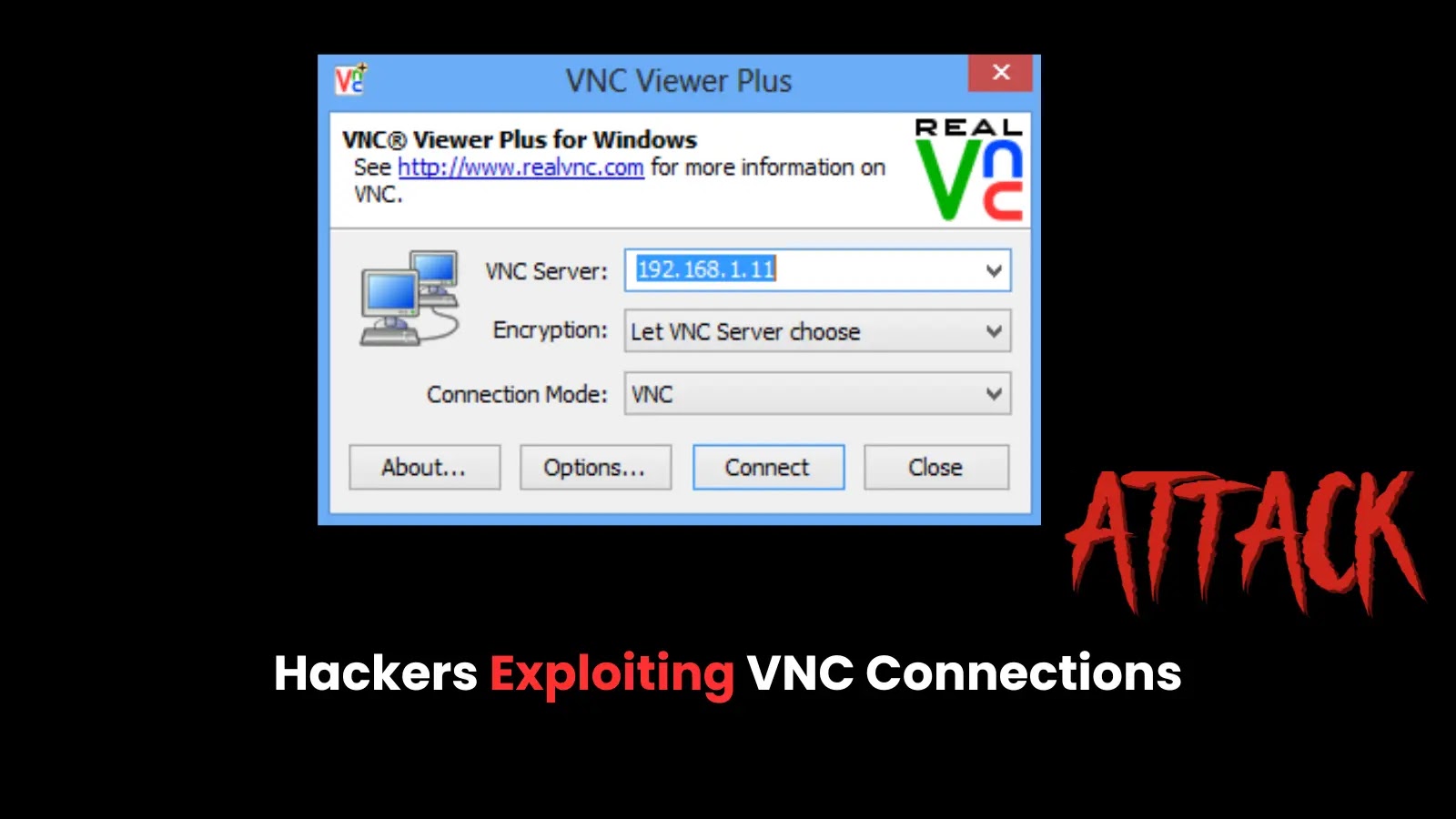

Τον Αύγουστο, η Νορβηγική Αστυνομική Υπηρεσία Ασφαλείας (PST) απέδωσε το άνοιγμα των βαλβίδων εκροής σε ένα φράγμα σε φιλορώσους χάκερ που είχαν αποκτήσει τον έλεγχο κρίσιμων λειτουργικών συστημάτων.

Πριν από τρία χρόνια, η Αρχή Εθνικής Ασφάλειας της χώρας (NSM) συνέδεσε επίσης μια φιλορωσική εγκληματική ομάδα γνωστή ως Legion με επιθέσεις DDoS που διέκοψαν πολλούς σημαντικούς ιστότοπους και διαδικτυακές υπηρεσίες.

Πιο πρόσφατα, στις 10 Δεκεμβρίου, Η CISA εξέδωσε κοινή συμβουλευτική με το FBI, την NSA, το Ευρωπαϊκό Κέντρο για το Έγκλημα στον Κυβερνοχώρο (EC3) και διάφορες άλλες υπηρεσίες κυβερνοασφάλειας και επιβολής του νόμου παγκοσμίως, προειδοποιώντας ότι οι φιλορωσικές ομάδες χάκτιβιστών, συμπεριλαμβανομένων των NoName, Z-Pentest, Sector16 και CARR (Cyber Army of Russia Reborn), στοχεύουν ενεργά σε κρίσιμες παγκοσμίως οργανώσεις υποδομής.

Το σπασμένο IAM δεν είναι απλώς ένα πρόβλημα πληροφορικής – ο αντίκτυπος κυματίζεται σε ολόκληρη την επιχείρησή σας.

Αυτός ο πρακτικός οδηγός καλύπτει γιατί οι παραδοσιακές πρακτικές IAM αποτυγχάνουν να συμβαδίζουν με τις σύγχρονες απαιτήσεις, παραδείγματα για το πώς φαίνεται το “καλό” IAM και μια απλή λίστα ελέγχου για τη δημιουργία μιας επεκτάσιμης στρατηγικής.

VIA: bleepingcomputer.com