Calvin Wankhede / Android Authority

TL;DR

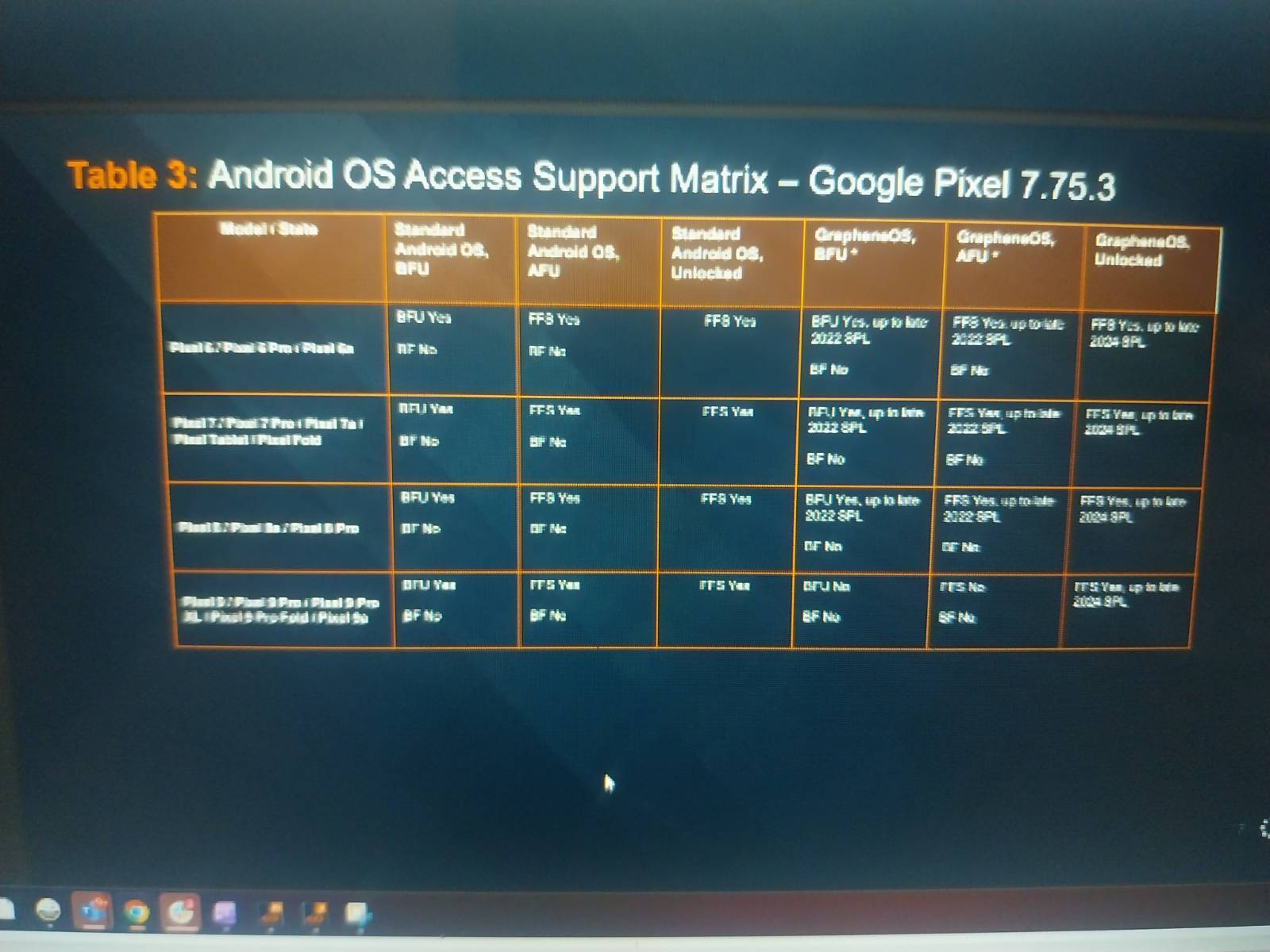

- Ένα διάγραμμα Cellebrite που διέρρευσε δείχνει ότι τα τηλέφωνα Pixel με GrapheneOS αντιστέκονται σε μεγάλο βαθμό στα εγκληματολογικά εργαλεία ξεκλειδώματος της εταιρείας.

- Η διαρροή προήλθε από μια ιδιωτική κλήση της Google Teams στην οποία κάποιος συμμετείχε και έκανε στιγμιότυπο οθόνης πριν δημοσιεύσει σε ένα φόρουμ του GrapheneOS.

- Οι συσκευές Pixel με τυπικό Android εξακολουθούν να επιτρέπουν περιορισμένη πρόσβαση σε δεδομένα πριν το πρώτο ξεκλείδωμα, αλλά οι εκδόσεις GrapheneOS φαίνεται να το μπλοκάρουν πιο αποτελεσματικά.

Τα τηλέφωνα Google Pixel έχουν ήδη μια ισχυρή φήμη για την ασφάλεια, αλλά τα έγγραφα Cellebrite που διέρρευσαν δείχνουν ότι είναι ακόμα πιο δύσκολο να σπάσουν όταν εκτελούν το GrapheneOS, την εναλλακτική λύση Android που εστιάζει στο απόρρητο.

Το Cellebrite κατασκευάζει τα εγκληματολογικά εργαλεία που χρησιμοποιεί η επιβολή του νόμου για τη λήψη δεδομένων από κλειδωμένα τηλέφωνα. Όπως αναφέρεται από 404 Μέσαη διαρροή προήλθε από κάποιον που κατάφερε να συμμετάσχει σε μια ιδιωτική κλήση της Microsoft Teams μεταξύ του προσωπικού της Cellebrite και ενός υποψήφιου πελάτη. Κατά τη διάρκεια της σύσκεψης, ο απρόσκλητος συμμετέχων τράβηξε στιγμιότυπα οθόνης αυτού που φαίνεται να είναι ένα εσωτερικό «Android OS Access Support Matrix» και στη συνέχεια τα κοινοποίησε στο Φόρουμ συζήτησης GrapheneOS.

Μην θέλετε να χάσετε τα καλύτερα από Android Authority?

Η διαφάνεια που διέρρευσε συγκρίνει την επιτυχία του Cellebrite σε γενιές Pixel και εκδόσεις Android. Ενώ το λογισμικό του μπορεί ακόμα να αντλήσει ορισμένες πληροφορίες από τυπικά Pixel που δεν έχουν ακόμη ξεκλειδωθεί, κάθε κλειδωμένο Pixel 9 με το GrapheneOS αναφέρθηκε ως μη προσβάσιμο. Παλαιότερες συσκευές που εκτελούσαν το GrapheneOS εμφάνισαν μόνο μερικά αποτελέσματα έως τα επίπεδα ενημερωμένης έκδοσης κώδικα ασφαλείας του 2022 ή του 2023, υποδηλώνοντας ότι αυτές οι εκμεταλλεύσεις έκλεισαν αργότερα.

Με απλά λόγια, το γράφημα δείχνει ότι το GrapheneOS κλείνει αποτελεσματικά την πόρτα στις περισσότερες από τις τρέχουσες μεθόδους εξαγωγής της Cellebrite. Τα κανονικά Pixel εξακολουθούν να αποκαλύπτουν ορισμένα κρυπτογραφημένα δεδομένα πριν ξεκλειδωθούν για πρώτη φορά, αλλά οι συσκευές GrapheneOS φαίνεται να παραμένουν πλήρως σφραγισμένες.

Οι απαντήσεις στο ίδιο νήμα του φόρουμ θέλουν να συμπληρώσουν μερικές επιπλέον λεπτομέρειες. Ο χρήστης που διέρρευσε τις εικόνες είπε ότι η συνάντηση επικεντρώθηκε ειδικά στην ικανότητα παράκαμψης του GrapheneOS και πραγματοποιήθηκε τον Οκτώβριο. Ισχυρίστηκαν ότι το υλικό της Cellebrite κοστίζει περίπου 1.000 $ με άδεια για συνεχή χρήση. Άλλα μέλη ανέλυσαν τι σημαίνουν τα ακρωνύμια στο γράφημα και επεσήμαναν ότι η δυνατότητα αυτόματης επανεκκίνησης του GrapheneOS μπορεί να κάνει τις συσκευές ακόμα πιο δύσκολη.

Το GrapheneOS είναι μια έκδοση ανοιχτού κώδικα του Android που τρέχει μόνο σε Pixels. Προσθέτει αυστηρότερο sandboxing, προαιρετικά προφίλ χρήστη και λειτουργίες ασφαλείας, όπως ένα PIN πίεσης που σκουπίζει το τηλέφωνο εάν εισαχθεί. Είναι επίσης το ίδιο λογισμικό που τραβάει κατά καιρούς την προσοχή των αστυνομικών υπηρεσιών που το συσχετίζουν με εγκληματική χρήση, παρόλο που το μεγαλύτερο κοινό του είναι χρήστες με γνώμονα το απόρρητο που θέλουν απλώς περισσότερο έλεγχο των συσκευών τους.

Η Cellebrite αρνήθηκε να συζητήσει τις ιδιαιτερότητες των δυνατοτήτων της, λέγοντας 404 Μέσα ότι κάτι τέτοιο θα μπορούσε να «προσφέρει σε πιθανούς εγκληματίες ή κακόβουλους παράγοντες ένα ακούσιο πλεονέκτημα». Ωστόσο, η διαρροή παρέχει μια σπάνια ματιά στους περιορισμούς των εμπορικών εγκληματολογικών εργαλείων και θα είναι περαιτέρω δικαίωση για τους οπαδούς του GrapheneOS.

Σας ευχαριστούμε που είστε μέρος της κοινότητάς μας. Διαβάστε την Πολιτική σχολίων μας πριν δημοσιεύσετε.

VIA: androidauthority.com