Το FBI προειδοποίησε σήμερα για μια τεράστια αύξηση στα προγράμματα απάτης κατάληψης λογαριασμών (ATO) και είπε ότι οι εγκληματίες στον κυβερνοχώρο που υποδύονται χρηματοπιστωτικά ιδρύματα έχουν κλέψει πάνω από 262 εκατομμύρια δολάρια σε επιθέσεις ATO από την αρχή του έτους.

Από τον Ιανουάριο του 2025, το Κέντρο Παραπόνων Εγκλημάτων στο Διαδίκτυο (IC3) του FBI έχει λάβει πάνω από 5.100 καταγγελίες, με τις επιθέσεις να επηρεάζουν άτομα, καθώς και επιχειρήσεις και οργανισμούς σε όλους τους κλάδους της βιομηχανίας.

Σε αυτά τα συστήματα, οι εγκληματίες αποκτούν μη εξουσιοδοτημένη πρόσβαση σε διαδικτυακούς τραπεζικούς λογαριασμούς, λογαριασμούς μισθοδοσίας ή ταμιευτηρίου υγείας χρησιμοποιώντας διάφορες τεχνικές κοινωνικής μηχανικής ή δόλιες ιστοσελίδες, ανέφερε το FBI.

Αφού αποκτήσουν τον έλεγχο, οι εγκληματίες εισάγουν κεφάλαια σε πορτοφόλια κρυπτογράφησης, καθιστώντας την ανάκτηση πολύ δύσκολη και, σε πολλές περιπτώσεις, αλλάζοντας τους κωδικούς πρόσβασης λογαριασμού και κλειδώνοντας τους νόμιμους κατόχους.

«Μόλις οι μιμητές αποκτήσουν πρόσβαση και τον έλεγχο των λογαριασμών, οι εγκληματίες του κυβερνοχώρου μεταφέρουν γρήγορα κεφάλαια σε άλλους λογαριασμούς που ελέγχονται από εγκληματίες, πολλοί από τους οποίους συνδέονται με πορτοφόλια κρυπτονομισμάτων. Επομένως, τα χρήματα εκταμιεύονται γρήγορα και είναι δύσκολο να εντοπιστούν και να ανακτηθούν», η υπηρεσία επιβολής του νόμου προειδοποιήθηκε σε ανακοίνωση της δημόσιας υπηρεσίας IC3 που εκδόθηκε σήμερα.

“Σε ορισμένες περιπτώσεις, συμπεριλαμβανομένων σχεδόν όλων των υποθέσεων κοινωνικής μηχανικής, οι εγκληματίες του κυβερνοχώρου αλλάζουν τον κωδικό πρόσβασης του διαδικτυακού λογαριασμού, κλειδώνοντας τον ιδιοκτήτη από τους δικούς τους οικονομικούς λογαριασμούς.”

Το FBI συμβουλεύει την παρακολούθηση οικονομικών λογαριασμών, τη χρήση μοναδικών, σύνθετων κωδικών πρόσβασης, την ενεργοποίηση πολλαπλών παραγόντων ελέγχου ταυτότητας και τη χρήση σελιδοδεικτών αντί των αποτελεσμάτων αναζήτησης για την επίσκεψη τραπεζικών ιστοσελίδων.

Τα θύματα θα πρέπει επίσης να επικοινωνήσουν αμέσως με το χρηματοπιστωτικό τους ίδρυμα για να ζητήσουν ανάκληση και να λάβουν μια επιστολή αβλαβούς κράτησης/έγγραφα αποζημίωσης, τα οποία ενδέχεται να μειώσουν τις απώλειες. Το FBI συνιστά επίσης την υποβολή καταγγελιών στο ic3.gov με λεπτομερείς πληροφορίες, συμπεριλαμβανομένων των εγκληματικών οικονομικών λογαριασμών και των προσωποποιημένων εταιρειών.

Ψάρεμα και πλαστοπροσωπία των αρχών επιβολής του νόμου

Οι απατεώνες συνήθως υποδύονται το προσωπικό της τράπεζας ή το προσωπικό υποστήριξης πελατών μέσω γραπτών μηνυμάτων, κλήσεων ή μηνυμάτων ηλεκτρονικού ταχυδρομείου για να χειραγωγήσουν πιθανά θύματα ώστε να παρέχουν διαπιστευτήρια σύνδεσης, συμπεριλαμβανομένων κωδικών ελέγχου ταυτότητας πολλαπλών παραγόντων (MFA) ή κωδικών πρόσβασης μίας χρήσης (OTP).

Τα κλεμμένα διαπιστευτήρια χρησιμοποιούνται στη συνέχεια για να συνδεθείτε στον ιστότοπο του χρηματοπιστωτικού ιδρύματος και να ξεκινήσετε μια επαναφορά κωδικού πρόσβασης για να αποκτήσετε τον έλεγχο των λογαριασμών των θυμάτων.

Σύμφωνα με αναφορές θυμάτων, ορισμένοι εγκληματίες ισχυρίστηκαν ψευδώς ότι οι πληροφορίες τους χρησιμοποιήθηκαν για δόλιες συναλλαγές ή ακόμα και αγορές πυροβόλων όπλων για να εξαπατήσουν το θύμα να επισκεφτεί έναν ιστότοπο ηλεκτρονικού ψαρέματος ή να παράσχει ευαίσθητες πληροφορίες σε έναν δεύτερο εγκληματία που υποδύεται τις αρχές επιβολής του νόμου.

Οι ιστότοποι ηλεκτρονικού “ψαρέματος” που χρησιμοποιούνται σε αυτές τις επιθέσεις έχουν σχεδιαστεί για να μοιάζουν με νόμιμους χρηματοπιστωτικούς οργανισμούς ή ιστότοπους μισθοδοσίας. Σε ορισμένες περιπτώσεις, οι εισβολείς χρησιμοποιούν επίσης τακτικές δηλητηρίασης βελτιστοποίησης μηχανών αναζήτησης (SEO), ωθώντας τους δόλιες ιστοσελίδες τους στην κορυφή των αποτελεσμάτων αναζήτησης, προωθώντας τους μέσω διαφημίσεων.

Τον Σεπτέμβριο, το FBI προειδοποίησε επίσης ότι οι εγκληματίες στον κυβερνοχώρο υποδύονται τον ιστότοπο του Internet Crime Complaint Center (IC3) σε οικονομικές απάτες ή για να κλέψουν τα προσωπικά στοιχεία των στόχων τους.

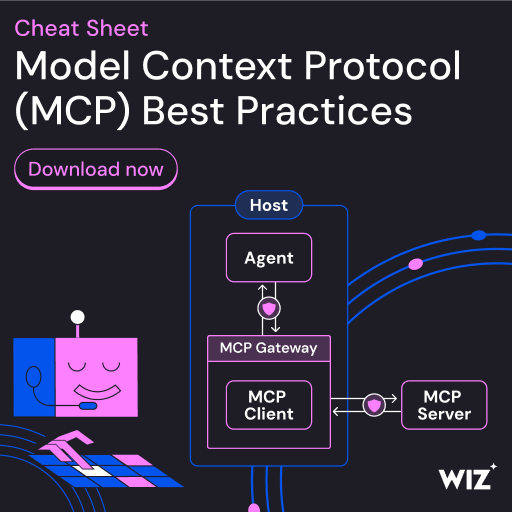

Καθώς το MCP (Model Context Protocol) γίνεται το πρότυπο για τη σύνδεση LLM με εργαλεία και δεδομένα, οι ομάδες ασφαλείας προχωρούν γρήγορα για να διατηρήσουν αυτές τις νέες υπηρεσίες ασφαλείς.

Αυτό το δωρεάν φύλλο εξαπάτησης περιγράφει 7 βέλτιστες πρακτικές που μπορείτε να αρχίσετε να χρησιμοποιείτε σήμερα.

VIA: bleepingcomputer.com