Μια νέα καμπάνια ClickFix ξεγελά τους χρήστες με μια ψεύτικη ενημέρωση των Windows που εκτελείται στο πρόγραμμα περιήγησής τους. Ονομάζεται “Fake OS Update”, αυτή η απάτη εκμεταλλεύεται την εμπιστοσύνη των ανθρώπων στη γνωστή μπλε οθόνη του θανάτου (BSOD) της Microsoft.

Παρέχει κακόβουλο λογισμικό και δείχνει πώς η κοινωνική μηχανική μπορεί να είναι πιο αποτελεσματική από τεχνικά κόλπα.

Ο ερευνητής στον τομέα της κυβερνοασφάλειας Daniel B., ο οποίος εργάζεται στην Εθνική Υπηρεσία Υγείας του Ηνωμένου Βασιλείου, εντόπισε για πρώτη φορά την επίθεση τον περασμένο μήνα ενώ διερεύνησε κακόβουλες διαδικτυακές απειλές.

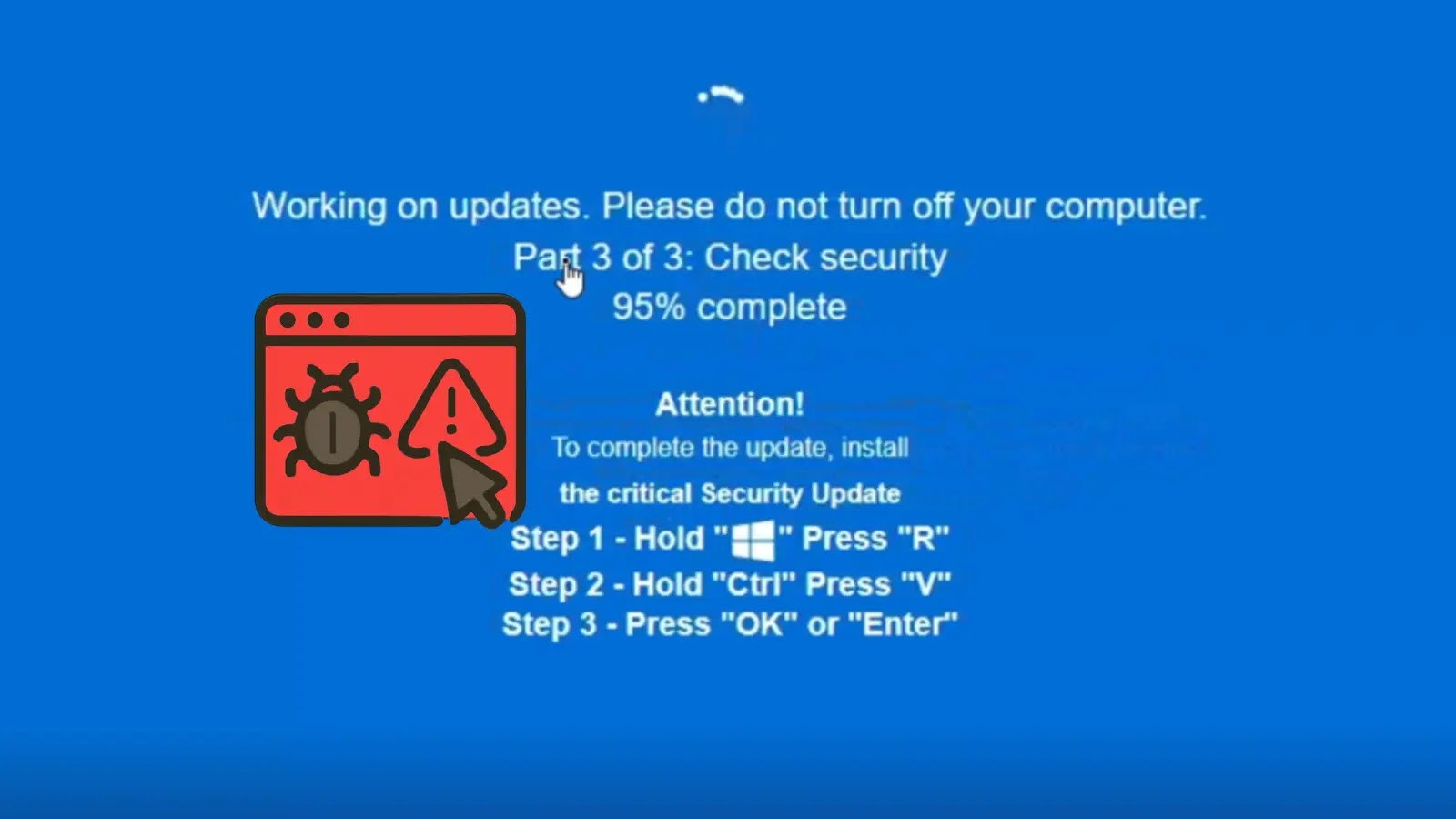

Όπως περιγράφεται λεπτομερώς στην ανάρτησή του στο LinkedIn, η απάτη λειτουργεί κυρίως στον τομέα της ομάδας weadesecurity[.]com. Η απλή επίσκεψη του ιστότοπου συχνά μέσω συνδέσμων κακόβουλης διαφήμισης ή ανεπιθύμητης αλληλογραφίας ενεργοποιεί μια επικάλυψη πλήρους οθόνης που μιμείται ένα μήνυμα σφάλματος ή ενημέρωσης του λειτουργικού συστήματος Windows.

Το ψεύτικο BSOD, πλήρες με κωδικούς σφαλμάτων και γραμμές προόδου, εμφανίζεται τόσο σε υπολογιστές όσο και σε smartphone, δημιουργώντας πανικό και επείγουσα ανάγκη.

Αυτό που το ξεχωρίζει από τις προηγούμενες παραλλαγές του ClickFix είναι η παραπλάνηση πολλών βημάτων. Μετά την αρχική οθόνη, τα θύματα λαμβάνουν οδηγίες να εκτελέσουν τρεις «μη αυτόματες επιδιορθώσεις» χρησιμοποιώντας συντομεύσεις πληκτρολογίου: πατώντας Ctrl+Alt+Del για «επανεκκίνηση υπηρεσιών», εισαγωγή ψευδούς εντολής σε μια προσομοιωμένη γραμμή εντολών και, τέλος, λήψη ενός «εργαλείου ανάκτησης» από έναν συνδεδεμένο κακόβουλο ιστότοπο.

Στην πραγματικότητα, αυτές οι ενέργειες παρέχουν στους εισβολείς απομακρυσμένη πρόσβαση ή εγκαθιστούν infostealers και ransomware loaders. Η πολυπλοκότητα της καμπάνιας έγκειται στη συμβατότητα μεταξύ συσκευών και στην αποφυγή άμεσων ανακατευθύνσεων, γεγονός που καθιστά δυσκολότερη την επισήμανση των προστασιών του προγράμματος περιήγησης.

Οι επιθέσεις ClickFix, οι οποίες ξεγελούν τους χρήστες να «διορθώσουν» ανύπαρκτα προβλήματα μέσω κλικ, ταλαιπωρούν τα προγράμματα περιήγησης από το 2020. Αλλά καθώς οι εισβολείς βελτιώνουν τις τακτικές τους χρησιμοποιώντας υπερρεαλιστικά γραφικά, τοπικές γλώσσες και έγκαιρα θέλγητρα που συνδέονται με πραγματικά γεγονότα όπως το Patch Tuesday, αυτή η παραλλαγή αποδεικνύεται ιδιαίτερα ύπουλη.

Οι δείκτες συμβιβασμού, συμπεριλαμβανομένων των URL και των ωφέλιμων φορτίων, καταγράφονται σε πλατφόρμες όπως το ThreatFox και το urlscan.io με την ετικέτα “Fake OS Update”, βοηθώντας τους κυνηγούς απειλών στην παρακολούθηση της εξάπλωσης.

Οι ειδικοί προειδοποιούν ότι τέτοιες καμπάνιες υπογραμμίζουν ένα κρίσιμο κενό: ενώ τα εργαλεία εντοπισμού τελικών σημείων πιάνουν πολλές αυτοματοποιημένες απειλές, το ανθρώπινο λάθος παραμένει ο πιο αδύναμος κρίκος.

«Η επαγρύπνηση των χρηστών και η τακτική εκπαίδευση στον κυβερνοχώρο είναι τόσο ζωτικής σημασίας όσο και τα τείχη προστασίας», σημειώνει ένας εκπρόσωπος του Εθνικού Κέντρου Κυβερνοασφάλειας του Ηνωμένου Βασιλείου (NCSC).

Οι οργανισμοί θα πρέπει να δίνουν προτεραιότητα σε προγράμματα ευαισθητοποίησης που προσομοιώνουν αυτά τα σενάρια, παράλληλα με τις επεκτάσεις του προγράμματος περιήγησης όπως το uBlock Origin για τον αποκλεισμό ύποπτων τομέων.