Μια εξελιγμένη νέα οικογένεια κακόβουλου λογισμικού Android που ονομάζεται Wonderland έχει εμφανιστεί ως σημαντική απειλή για τους χρήστες στο Ουζμπεκιστάν και την ευρύτερη περιοχή της Κεντρικής Ασίας.

Το κακόβουλο λογισμικό, το οποίο ειδικεύεται στην κλοπή μηνυμάτων SMS και την υποκλοπή κωδικών πρόσβασης μίας χρήσης, αντιπροσωπεύει μια σημαντική κλιμάκωση των απειλών για κινητές συσκευές που στοχεύουν χρηματοπιστωτικά συστήματα.

Ανακαλύφθηκε για πρώτη φορά τον Οκτώβριο του 2025, αυτός ο προηγμένος κλέφτης επιδεικνύει τεχνική πολυπλοκότητα πολύ πέρα από προηγούμενες περιφερειακές παραλλαγές κακόβουλου λογισμικού.

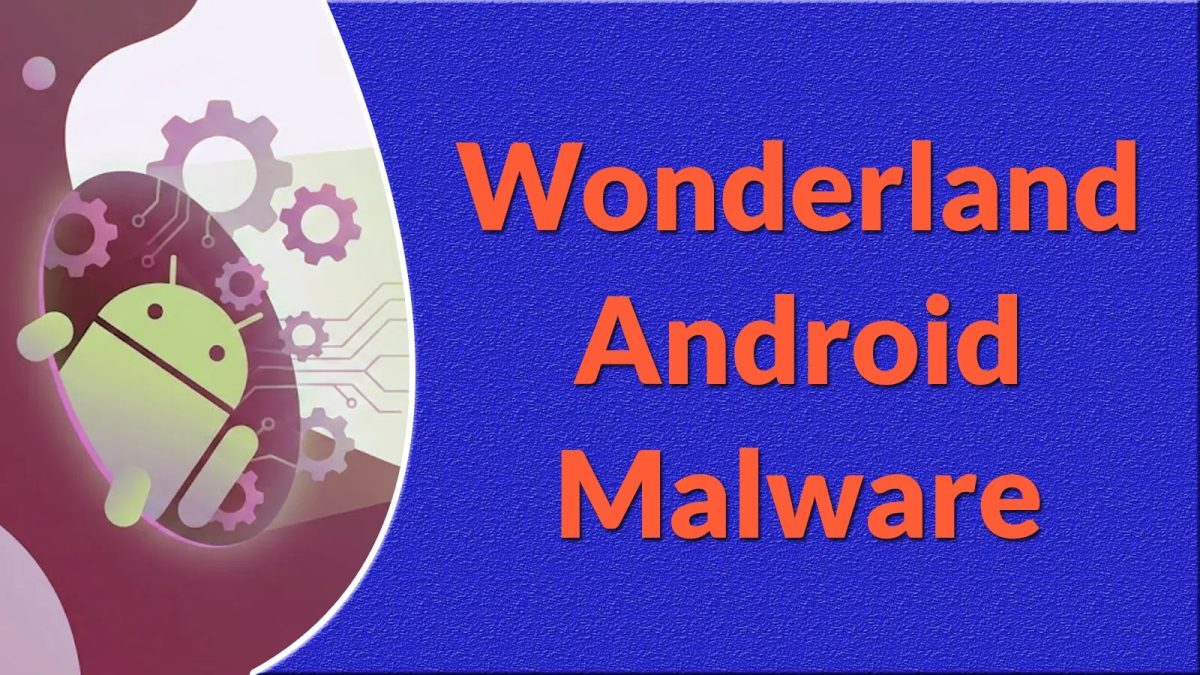

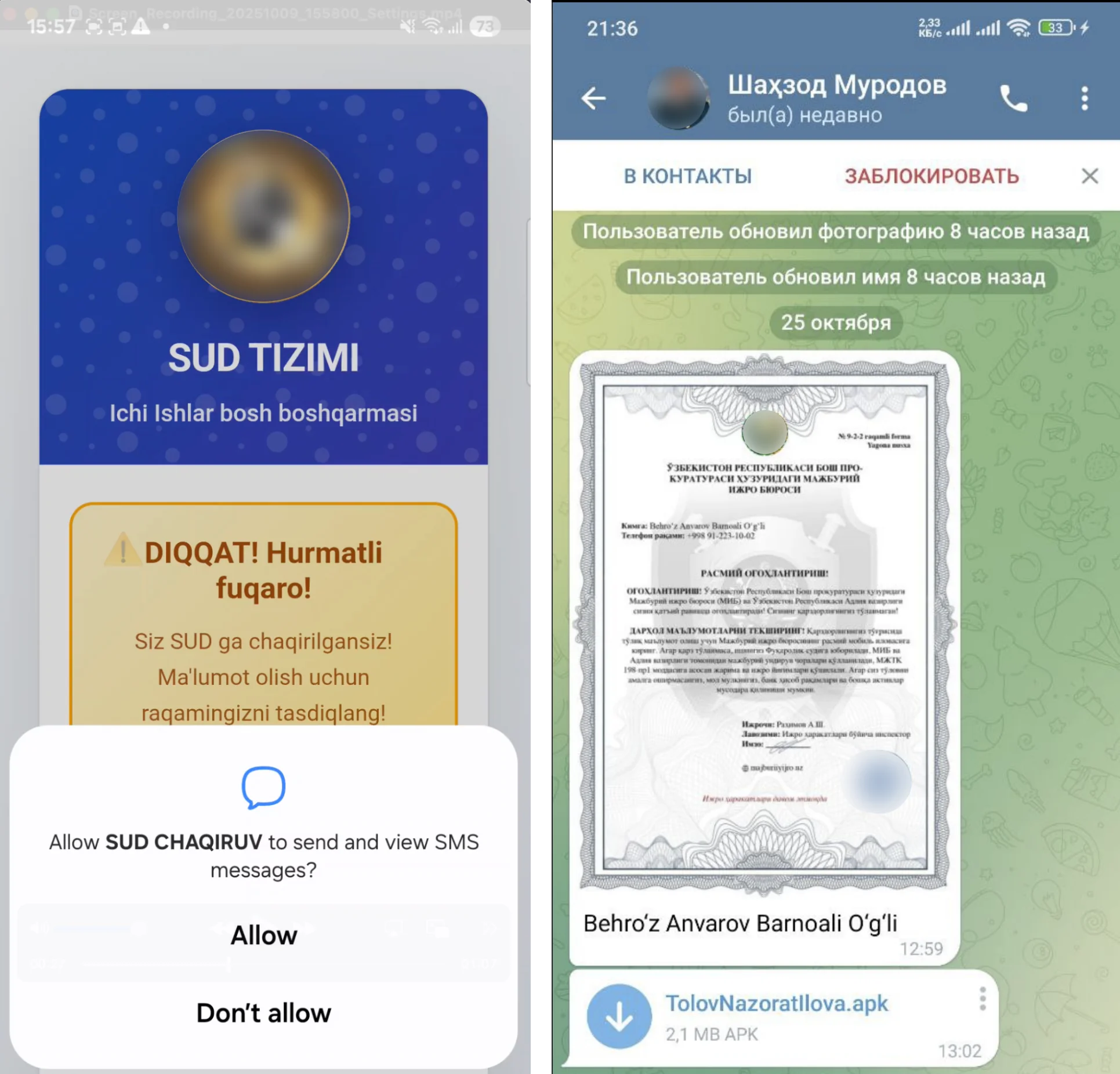

Το κακόβουλο λογισμικό της Χώρας των Θαυμάτων λειτουργεί μέσω μιας αλυσίδας μόλυνσης πολλαπλών σταδίων που ξεκινά με φαινομενικά αβλαβείς εφαρμογές σταγονόμετρου.

Αυτά τα droppers μεταμφιέζονται ως νόμιμο λογισμικό ή αρχεία πολυμέσων, με αποτέλεσμα να φαίνονται αξιόπιστα σε ανυποψίαστους χρήστες.

Μόλις εγκατασταθεί, το σταγονόμετρο εξάγει και αναπτύσσει σιωπηλά το πραγματικό ωφέλιμο φορτίο κλοπής SMS χωρίς να απαιτείται πρόσθετη αλληλεπίδραση με τον χρήστη.

Αυτή η κρυφή μέθοδος παράδοσης αυξάνει σημαντικά τα ποσοστά επιτυχίας μόλυνσης ενώ αποφεύγει τους παραδοσιακούς μηχανισμούς ανίχνευσης ασφάλειας.

Αυτό που κάνει τη Χώρα των Θαυμάτων ιδιαίτερα επικίνδυνη είναι η χρήση προηγμένων τεχνικών φοροδιαφυγής. Το κακόβουλο λογισμικό περιλαμβάνει ενσωματωμένες προστασίες κατά της ανάλυσης, ανίχνευση πότε εκτελείται σε εξομοιωτές, ριζικές συσκευές ή περιβάλλοντα με περιβάλλον δοκιμών.

Όταν εντοπιστούν τέτοιες συνθήκες, το κακόβουλο λογισμικό τερματίζεται αμέσως, εμποδίζοντας τους ερευνητές να μελετήσουν τη συμπεριφορά του.

Επιπλέον, ο κώδικας χρησιμοποιεί έντονη συσκότιση, συμπεριλαμβανομένων μεγάλων σειρών επαναλαμβανόμενων χαρακτήρων, γεγονός που καθιστά την αντίστροφη μηχανική εξαιρετικά δύσκολη για τους αναλυτές ασφαλείας.

Αναλυτές του Group-IB αναγνωρισθείς και τεκμηρίωσε τις δυνατότητες του κακόβουλου λογισμικού μέσω εκτεταμένης έρευνας και συλλογής πληροφοριών για απειλές.

Οι ερευνητές σημείωσαν ότι η Χώρα των Θαυμάτων είναι η πρώτη συσκευή κλοπής SMS σε Android που διαδίδεται μαζικά στο Ουζμπεκιστάν που υποστηρίζει αληθινή αμφίδρομη επικοινωνία εντολών και ελέγχου.

Σε αντίθεση με παλαιότερο κακόβουλο λογισμικό που λειτουργούσε σε ένα μοντέλο μονόδρομης μετάδοσης, η Wonderland εφαρμόζει το πρωτόκολλο WebSocket για συνεχή αμφίδρομη επικοινωνία με τους διακομιστές των εισβολέων.

Μηχανισμός Διεύθυνσης και Ελέγχου Αμφίδρομων

Η πραγματική καινοτομία πίσω από τη Χώρα των Θαυμάτων έγκειται στην αρχιτεκτονική της εντολής και ελέγχου. Το κακόβουλο λογισμικό μπορεί να λάβει εντολές σε πραγματικό χρόνο από εισβολείς, επιτρέποντας τη δυναμική εκτέλεση επιβλαβών ενεργειών.

Υποστηρίζει αυθαίρετα αιτήματα USSD, επιτρέποντας στους εισβολείς να χειρίζονται κώδικες για συγκεκριμένους φορείς εν κινήσει αντί να βασίζονται σε σκληρούς κωδικοποιημένες τιμές.

Αυτή η ευελιξία επιτρέπει στους εισβολείς να ενεργοποιούν την προώθηση κλήσεων και να εκτελούν προηγμένες τεχνικές απάτης.

Το κακόβουλο λογισμικό στέλνει επίσης αυθαίρετα μηνύματα SMS και καταστέλλει τις ειδοποιήσεις push, αποκρύπτοντας ουσιαστικά ειδοποιήσεις ασφαλείας και OTP κατά τη διάρκεια ενεργών προσπαθειών οικονομικής απάτης.

Η τεχνική υλοποίηση αποκαλύπτει μια εξελιγμένη κατανόηση των εσωτερικών στοιχείων Android. Η σύνδεση WebSocket διατηρεί σταθερή επικοινωνία, δημιουργώντας ένα εργαλείο απομακρυσμένης πρόσβασης αντί για ένα απλό πρόγραμμα κλοπής δεδομένων.

.webp.jpeg)

Όταν το κακόβουλο λογισμικό εντοπίζει εισερχόμενες εντολές, τις επεξεργάζεται μέσω ενός προγράμματος χειρισμού που ερμηνεύει αιτήματα και εκτελεί αντίστοιχες λειτουργίες στη συσκευή που έχει παραβιαστεί.

Η συσκότιση κώδικα καθιστά εξαιρετικά δύσκολο για τους αναλυτές να εντοπίσουν συγκεκριμένους χειριστές εντολών.

Η έρευνα του Group-IB δείχνει ότι εγκληματικές ομάδες που διαχειρίζονται την υποδομή κακόβουλου λογισμικού κέρδισαν περισσότερα από 2 εκατομμύρια δολάρια μόνο το 2025, υπογραμμίζοντας τον σημαντικό αντίκτυπο στον πραγματικό κόσμο.

.webp.jpeg)

Το κακόβουλο λογισμικό διανέμεται κυρίως μέσω του Telegram, αξιοποιώντας κλεμμένες συνεδρίες χρηστών και τακτικές κοινωνικής μηχανικής για την εξαπάτηση των θυμάτων.

Οι οργανισμοί και οι χρήστες θα πρέπει να εφαρμόζουν ολοκληρωμένη παρακολούθηση ασφάλειας και να αποφεύγουν την εγκατάσταση εφαρμογών από μη αξιόπιστες πηγές για προστασία από αυτήν την εξελισσόμενη απειλή.