Μια νέα καμπάνια που ονομάζεται “GhostPoster” κρύβει κώδικα JavaScript στο λογότυπο εικόνας κακόβουλων επεκτάσεων Firefox με περισσότερες από 50.000 λήψεις, για να παρακολουθεί τη δραστηριότητα του προγράμματος περιήγησης και να δημιουργήσει μια κερκόπορτα.

Ο κακόβουλος κώδικας παρέχει στους χειριστές επίμονη πρόσβαση υψηλού προνομίου στο πρόγραμμα περιήγησης, δίνοντάς τους τη δυνατότητα να παραβιάζουν συνδέσμους συνεργατών, να εισάγουν κώδικα παρακολούθησης και να διαπράττουν απάτη με κλικ και διαφημίσεις.

Το κρυφό σενάριο λειτουργεί ως φορτωτής που ανακτά το κύριο ωφέλιμο φορτίο από έναν απομακρυσμένο διακομιστή. Για να γίνει πιο δύσκολη η ανίχνευση της διαδικασίας, το ωφέλιμο φορτίο ανακτάται σκόπιμα μόνο μία φορά στις δέκα προσπάθειες.

Οι ερευνητές της Koi Security ανακάλυψαν την καμπάνια GhostPoster και εντόπισαν 17 παραβιασμένες επεκτάσεις του Firefox που είτε διαβάζουν το λογότυπο PNG για να εξαγάγουν και να εκτελέσουν το πρόγραμμα φόρτωσης κακόβουλου λογισμικού είτε να κάνουν λήψη του κύριου ωφέλιμου φορτίου από τον διακομιστή του εισβολέα.

Θα πρέπει να σημειωθεί ότι οι κακόβουλες επεκτάσεις προέρχονται από δημοφιλείς κατηγορίες:

- δωρεάν-vpn-για πάντα

- στιγμιότυπο οθόνης-αποθηκευμένο-εύκολο

- καιρός-καλύτερη πρόγνωση

- crxmouse-χειρονομία

- cache-fast-site-loader

- δωρεάν mp3 downloader

- google-translate-δεξί κλικ

- google-traductor-esp

- παγκοσμίως-vpn

- dark-reader-for-ff

- μεταφραστής-gbbd

- μου αρέσει-καιρός

- google-translate-pro-extension

- 谷歌-翻译

- libretv-δωρεάν-βίντεο

- ad-stop

- κάντε δεξί κλικ-google-translate

Οι ερευνητές λένε ότι δεν χρησιμοποιούν όλες οι παραπάνω επεκτάσεις την ίδια αλυσίδα φόρτωσης ωφέλιμου φορτίου, αλλά όλες παρουσιάζουν την ίδια συμπεριφορά και επικοινωνούν με την ίδια υποδομή.

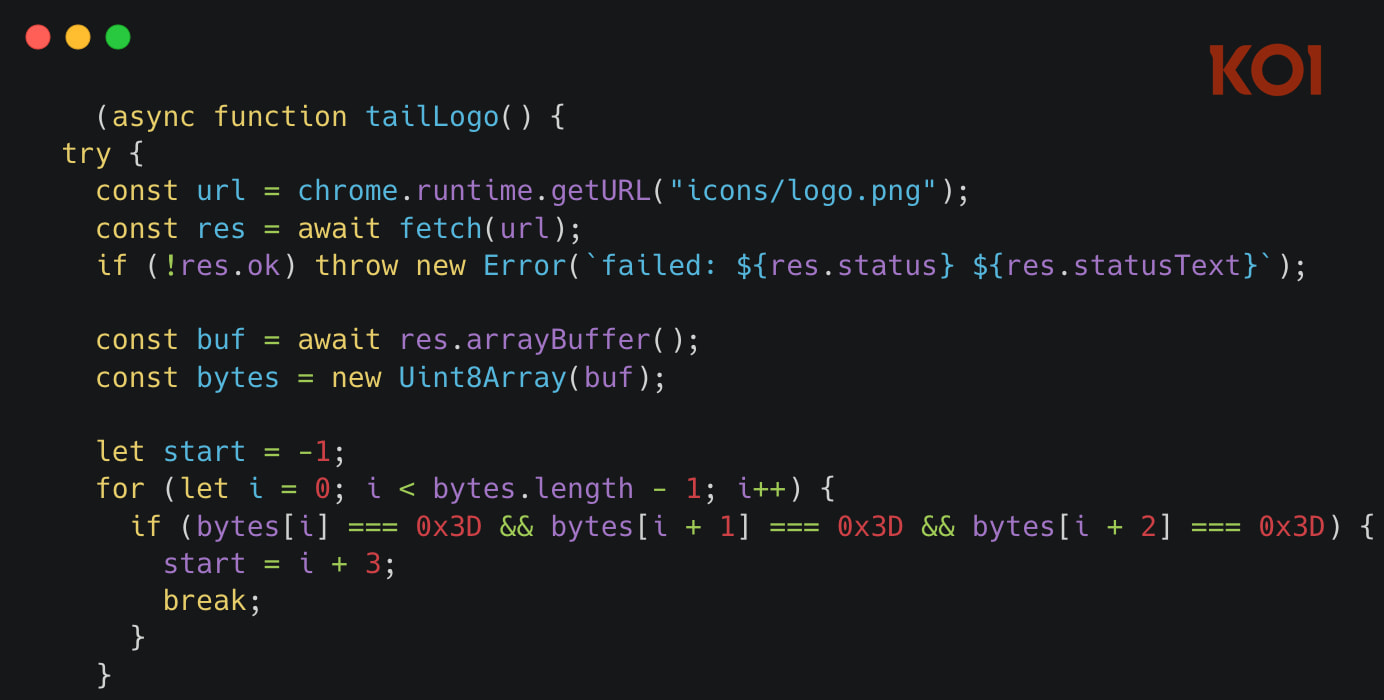

Η επέκταση FreeVPN Forever ήταν αυτή που ανέλυσε αρχικά η Koi Security αφού το εργαλείο AI της το επισήμανε για ανάλυση των ακατέργαστων byte του αρχείου εικόνας του λογότυπού του για να εντοπίσει ένα απόσπασμα JavaScript που ήταν κρυμμένο χρησιμοποιώντας την τεχνική steganography.

Πηγή: Koi Security

Το πρόγραμμα φόρτωσης JavaScript ενεργοποιείται 48 ώρες αργότερα για να ανακτήσει ένα ωφέλιμο φορτίο από έναν τομέα με σκληρό κώδικα. Ένας δεύτερος εφεδρικός τομέας είναι διαθέσιμος εάν το ωφέλιμο φορτίο δεν ανακτηθεί από τον πρώτο.

Σύμφωνα με Koi Securityο φορτωτής είναι ως επί το πλείστον αδρανής και παίρνει το ωφέλιμο φορτίο μόνο το 10% του χρόνου, γεγονός που καθιστά πιθανό να αποφύγει τον εντοπισμό από τα εργαλεία παρακολούθησης της κυκλοφορίας.

Το ληφθέν ωφέλιμο φορτίο είναι πολύ ασαφές μέσω της εναλλαγής περιπτώσεων και της κωδικοποίησης base64. Ένας κρυπτογράφηση το αποκωδικοποιεί και στη συνέχεια το XOR-κρυπτογραφεί χρησιμοποιώντας ένα κλειδί που προέρχεται από το αναγνωριστικό χρόνου εκτέλεσης της επέκτασης.

Πηγή: Koi Security

Το τελικό ωφέλιμο φορτίο έχει τις ακόλουθες δυνατότητες:

- Παραλαμβάνει συνδέσμους συνεργατών σε μεγάλους ιστότοπους ηλεκτρονικού εμπορίου, ανακατευθύνοντας τις προμήθειες στους εισβολείς.

- Εισάγει την παρακολούθηση του Google Analytics σε κάθε σελίδα που επισκέπτεται ο χρήστης.

- Αφαιρεί τις κεφαλίδες ασφαλείας από όλες τις απαντήσεις HTTP.

- Παρακάμπτει το CAPTCHA μέσω τριών διακριτών μηχανισμών για να παρακάμψει τις προστασίες bot.

- Εισάγει αόρατα iframes για απάτη διαφημίσεων, απάτη κλικ και παρακολούθηση, τα οποία διαγράφονται αυτόματα μετά από 15 δευτερόλεπτα.

Παρόλο που το κακόβουλο λογισμικό δεν συλλέγει κωδικούς πρόσβασης ούτε ανακατευθύνει τους χρήστες σε σελίδες phishing, εξακολουθεί να απειλεί το απόρρητο των χρηστών.

Επιπλέον, λόγω του stealth loader που χρησιμοποιεί η GhostPoster, η καμπάνια θα μπορούσε γρήγορα να γίνει πολύ πιο επικίνδυνη εάν ο χειριστής αποφασίσει να αναπτύξει ένα πιο επιβλαβές ωφέλιμο φορτίο.

Συνιστάται στους χρήστες των επεκτάσεων που αναφέρονται να τις καταργήσουν και θα πρέπει να εξετάσουν το ενδεχόμενο επαναφοράς κωδικών πρόσβασης για σημαντικούς λογαριασμούς.

Πολλές από τις κακόβουλες επεκτάσεις εξακολουθούσαν να είναι διαθέσιμες στη σελίδα Πρόσθετα του Firefox κατά τη στιγμή της σύνταξης. Το BleepingComputer επικοινώνησε με τη Mozilla σχετικά με αυτό, αλλά ένα σχόλιο δεν ήταν άμεσα διαθέσιμο.

Το σπασμένο IAM δεν είναι απλώς ένα πρόβλημα πληροφορικής – ο αντίκτυπος κυματίζεται σε ολόκληρη την επιχείρησή σας.

Αυτός ο πρακτικός οδηγός καλύπτει γιατί οι παραδοσιακές πρακτικές IAM αποτυγχάνουν να συμβαδίζουν με τις σύγχρονες απαιτήσεις, παραδείγματα για το πώς φαίνεται το “καλό” IAM και μια απλή λίστα ελέγχου για τη δημιουργία μιας επεκτάσιμης στρατηγικής.

VIA: bleepingcomputer.com