Δύο κακόβουλες επεκτάσεις στο Visual Studio Code Marketplace της Microsoft μολύνουν τα μηχανήματα των προγραμματιστών με κακόβουλο λογισμικό κλοπής πληροφοριών που μπορεί να τραβήξει στιγμιότυπα οθόνης, να κλέψει διαπιστευτήρια, πορτοφόλια κρυπτογράφησης και να παραβιάσει περιόδους λειτουργίας προγράμματος περιήγησης.

Η αγορά φιλοξενεί επεκτάσεις για το δημοφιλές περιβάλλον ολοκληρωμένης ανάπτυξης VSCode (IDE) για επέκταση λειτουργικότητας ή προσθήκη επιλογών προσαρμογής.

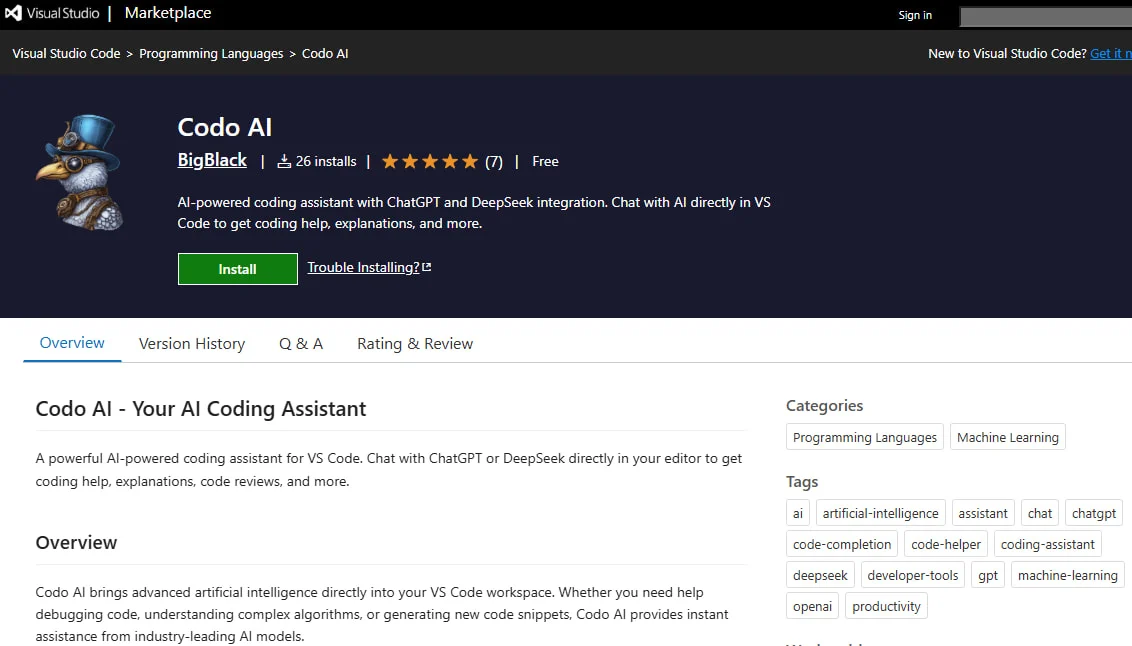

Οι δύο κακόβουλες επεκτάσεις, που ονομάζονται Bitcoin Black και Codo AI, μεταμφιέζονται ως έγχρωμο θέμα και ως βοηθός τεχνητής νοημοσύνης, αντίστοιχα, και δημοσιεύτηκαν με το όνομα προγραμματιστή «BigBlack».

Τη στιγμή της συγγραφής, το Codo AI εξακολουθούσε να υπάρχει στην αγορά, αν και μετρούσε λιγότερες από 30 λήψεις. Ο μετρητής του Bitcoin Black έδειξε μόνο μία εγκατάσταση.

Πηγή: BleepingComputer.com

Σύμφωνα με την Koi Security, η κακόβουλη επέκταση Bitcoin Black διαθέτει ένα συμβάν ενεργοποίησης “*” που εκτελείται σε κάθε ενέργεια VSCode. Μπορεί επίσης να εκτελέσει κώδικα PowerShell, κάτι που δεν χρειάζεται ένα θέμα και θα πρέπει να είναι κόκκινο.

Σε παλαιότερες εκδόσεις, το Bitcoin Black χρησιμοποιούσε ένα σενάριο PowerShell για τη λήψη ενός αρχειοθετημένου ωφέλιμου φορτίου που προστατεύεται με κωδικό πρόσβασης, το οποίο δημιούργησε ένα ορατό παράθυρο PowerShell και θα μπορούσε να είχε προειδοποιήσει τον χρήστη.

Σε πιο πρόσφατες εκδόσεις, ωστόσο, η διαδικασία άλλαξε σε ένα σενάριο δέσμης (bat.sh) που καλεί ‘μπούκλα’ για λήψη ενός αρχείου DLL και ενός εκτελέσιμου αρχείου και η δραστηριότητα εμφανίζεται με το παράθυρο κρυφό.

Πηγή: Koi Security

Ο Idan Dardikman της Koi Security λέει ότι το Codo AI διαθέτει λειτουργία υποστήριξης κώδικα μέσω ChatGPT ή DeepSeek, αλλά περιλαμβάνει επίσης μια κακόβουλη ενότητα.

Και οι δύο επεκτάσεις παρέχουν ένα νόμιμο εκτελέσιμο του εργαλείου στιγμιότυπου οθόνης Lightshot και ένα κακόβουλο αρχείο DLL που φορτώνεται μέσω της τεχνικής πειρατείας DLL για την ανάπτυξη του infostealer με το όνομα runtime.exe.

Το κακόβουλο DLL επισημαίνεται ως απειλή από 29 από τις 72 μηχανές προστασίας από ιούς στο Virus Total, σημειώνει ο ερευνητής σε ένα έκθεση σήμερα.

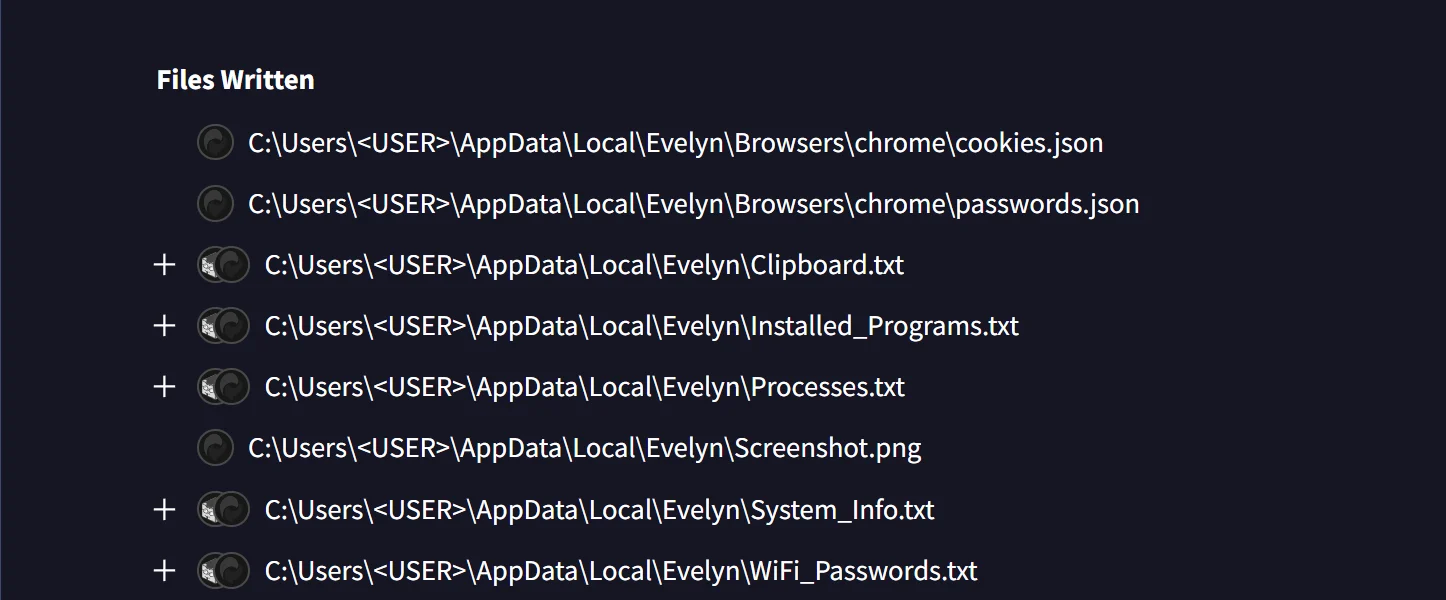

Το κακόβουλο λογισμικό δημιουργεί έναν κατάλογο στο ‘%APPDATA%\Local\‘ και δημιουργεί έναν κατάλογο που ονομάζεται Η Έβελιν για αποθήκευση κλεμμένων δεδομένων: λεπτομέρειες σχετικά με τις διεργασίες που εκτελούνται, το περιεχόμενο του προχείρου, τα διαπιστευτήρια WiFi, πληροφορίες συστήματος, στιγμιότυπα οθόνης, μια λίστα εγκατεστημένων προγραμμάτων και διεργασίες που εκτελούνται.

πηγή: BleepingComputer

Για την κλοπή cookie και την παραβίαση περιόδων σύνδεσης χρηστών, το κακόβουλο λογισμικό εκκινεί τα προγράμματα περιήγησης Chrome και Edge σε λειτουργία χωρίς κεφαλή, ώστε να μπορεί να αρπάξει αποθηκευμένα cookie και να παραβιάσει τις συνεδρίες χρήστη.

Το κακόβουλο λογισμικό κλέβει επίσης πορτοφόλια κρυπτονομισμάτων όπως Phantom, Metamask, Exodus. Αναζητά κωδικούς πρόσβασης και διαπιστευτήρια

Η BleepingComputer επικοινώνησε με τη Microsoft σχετικά με την παρουσία των επεκτάσεων στην αγορά, αλλά κάποιο σχόλιο δεν ήταν άμεσα διαθέσιμο.

Οι κακόβουλες επεκτάσεις VS Code έχουν προωθηθεί σε πλατφόρμες που παρέχουν επεκτάσεις με VS Code IDE, όπως το OpenVSX και το Visual Studio Code, μια από τις πιο αξιοσημείωτες καμπάνιες είναι η Glassworm.

Οι προγραμματιστές μπορούν να ελαχιστοποιήσουν τους κινδύνους των κακόβουλων επεκτάσεων VSCode εγκαθιστώντας έργα μόνο από αξιόπιστους εκδότες.

Το σπασμένο IAM δεν είναι απλώς ένα πρόβλημα πληροφορικής – ο αντίκτυπος κυματίζεται σε ολόκληρη την επιχείρησή σας.

Αυτός ο πρακτικός οδηγός καλύπτει γιατί οι παραδοσιακές πρακτικές IAM αποτυγχάνουν να συμβαδίζουν με τις σύγχρονες απαιτήσεις, παραδείγματα για το πώς φαίνεται το “καλό” IAM και μια απλή λίστα ελέγχου για τη δημιουργία μιας επεκτάσιμης στρατηγικής.

VIA: bleepingcomputer.com

.jpg)