Τα προγράμματα περιήγησης Atlas του OpenAI και Comet του Perplexity είναι ευάλωτα σε επιθέσεις που παραπλανούν την ενσωματωμένη πλευρική γραμμή AI και μπορούν να οδηγήσουν τους χρήστες να ακολουθήσουν κακόβουλες οδηγίες.

Η επίθεση AI Sidebar Spoofing επινοήθηκε από ερευνητές της εταιρείας ασφαλείας του προγράμματος περιήγησης SquareX και λειτουργεί στις πιο πρόσφατες εκδόσεις των δύο προγραμμάτων περιήγησης.

Οι ερευνητές δημιούργησαν τρία ρεαλιστικά σενάρια επίθεσης όπου ένας παράγοντας απειλής θα μπορούσε να χρησιμοποιήσει το AI Sidebar Spoofing για να κλέψει κρυπτονομίσματα, να αποκτήσει πρόσβαση στις υπηρεσίες Gmail και Google Drive ενός στόχου και να κλέψει μια συσκευή.

Το Atlas και το Comet είναι προγράμματα περιήγησης τεχνητής νοημοσύνης που ενσωματώνουν μεγάλα γλωσσικά μοντέλα (LLM) σε μια πλαϊνή γραμμή για να αλληλεπιδρούν οι χρήστες κατά την περιήγηση: ζητήστε να συνοψίσετε την τρέχουσα σελίδα, να εκτελέσετε εντολές ή να εκτελέσετε αυτοματοποιημένες εργασίες.

Το Comet κυκλοφόρησε τον Ιούλιο, ενώ το ChatGPT Atlas έγινε διαθέσιμο για macOS νωρίτερα αυτή την εβδομάδα. Από την κυκλοφορία του, το Comet έχει γίνει στόχος πολλαπλών ερευνών [1, 2, 3] δείχνοντας ότι ενέχει κινδύνους για την ασφάλεια υπό ορισμένες συνθήκες.

Ένεση ενός αδίστακτου παράγοντα AI

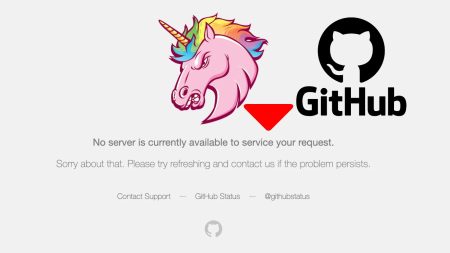

Η SquareX διαπίστωσε ότι τόσο στο Comet όσο και στο Atlas, είναι δυνατό να σχεδιάσετε μια ψεύτικη πλαϊνή γραμμή πάνω από την αυθεντική χρησιμοποιώντας μια κακόβουλη επέκταση που εισάγει JavaScript στην ιστοσελίδα που βλέπει ο χρήστης.

Η ψεύτικη πλαϊνή γραμμή θα είναι πανομοιότυπη με αυτή στο πρόγραμμα περιήγησης agent, δημιουργώντας ένα παραπλανητικό στοιχείο που φαίνεται να αποτελεί μέρος της τυπικής διεπαφής χρήστη. Δεδομένου ότι το πλαστό επικαλύπτει το πραγματικό και παρεμποδίζει όλες τις αλληλεπιδράσεις, οι χρήστες θα αγνοούσαν εντελώς την απάτη.

“Μόλις το θύμα ανοίξει μια νέα καρτέλα προγράμματος περιήγησης, η επέκταση μπορεί να εισάγει javascript στην ιστοσελίδα για να δημιουργήσει μια ψεύτικη πλαϊνή γραμμή που μοιάζει ακριβώς με την πλαϊνή γραμμή του προγράμματος περιήγησης AI” – SquareX.

Χρησιμοποιώντας μια επέκταση, το JavaScript που έχει εγχυθεί μπορεί να αποδώσει την επικάλυψη της κακόβουλης πλευρικής γραμμής σε κάθε ιστότοπο που επισκέπτεται ο χρήστης.

Η SquareX σημειώνει ότι μια τέτοια επέκταση θα απαιτούσε μόνο δικαιώματα “host” και “storage”, τα οποία είναι κοινά για εργαλεία παραγωγικότητας όπως το Grammarly και οι διαχειριστές κωδικών πρόσβασης.

«Δεδομένου ότι δεν υπάρχει διαφορά οπτικής και ροής εργασίας μεταξύ της πλαϊνής γραμμής πλαστών και πραγματικών AI, ο χρήστης πιθανότατα θα πιστέψει ότι αλληλεπιδρά με την πραγματική πλαϊνή γραμμή του προγράμματος περιήγησης AI», λένε οι ερευνητές.

Η SquareX χρησιμοποίησε το Gemini AI της Google στο πρόγραμμα περιήγησης Comet για να επιδείξει τα ευρήματά της. Οι ερευνητές χρησιμοποίησαν συγκεκριμένες παραμέτρους που απαντούσαν με κακόβουλες οδηγίες σε συγκεκριμένες προτροπές.

Τρία παραδείγματα επισημάνσεων του SquareX στην αναφορά είναι:

- Οδηγώντας τους χρήστες σε σελίδες phishing όταν κάνουν ερωτήσεις σχετικά με κρυπτονομίσματα.

- Εκτέλεση επιθέσεων OAuth μέσω ψεύτικων εφαρμογών κοινής χρήσης αρχείων, παραβίαση του Gmail/Drive των χρηστών.

- Δίνοντας στους χρήστες που θέλουν να εγκαταστήσουν λογισμικό μια εντολή εγκατάστασης αντίστροφου κελύφους.

Πηγή: SquareX

Οι πραγματικές επιθέσεις θα μπορούσαν να χρησιμοποιήσουν πολύ περισσότερες “προτροπές ενεργοποίησης”, ωθώντας συχνά τους χρήστες σε ένα ευρύ φάσμα επικίνδυνων ενεργειών.

Την εποχή της έρευνας, το OpenAI δεν είχε κυκλοφορήσει το πρόγραμμα περιήγησης Atlas και η SquareX δοκίμασε την επίθεση AI Sidebar Spoofing μόνο στο Comet.

Ωστόσο, δοκίμασαν επίσης την επίθεση στο πρόγραμμα περιήγησης Atlas του OpenAI όταν ξεκίνησε και επιβεβαίωσαν ότι το AI Sidebar Spoofing λειτουργεί και σε αυτό.

Οι ερευνητές επικοινώνησαν τόσο με το Perplexity όσο και με το OpenAI για το θέμα, αλλά κανένας από τους δύο δεν απάντησε. Η BleepingComputer έχει επίσης επικοινωνήσει με τις εταιρείες, αλλά δεν έλαβε καμία απάντηση μέχρι την ώρα δημοσίευσης.

Οι χρήστες πρακτόρων προγραμμάτων περιήγησης τεχνητής νοημοσύνης θα πρέπει να γνωρίζουν τους πολλούς κινδύνους που ενέχουν αυτά τα εργαλεία και να περιορίζουν τη χρήση τους σε μη ευαίσθητες δραστηριότητες, αποφεύγοντας εργασίες που περιλαμβάνουν email, οικονομικές πληροφορίες ή άλλα προσωπικά δεδομένα.

Παρόλο που προστίθενται νέες δικλείδες ασφαλείας με κάθε έκδοση ως απόκριση σε αναδυόμενες επιθέσεις, αυτά τα προγράμματα περιήγησης δεν έχουν ακόμη φτάσει στο επίπεδο ωριμότητας που απαιτείται για τη μείωση της επιφάνειας επίθεσης σε ένα αποδεκτό επίπεδο για οτιδήποτε πέρα από την περιστασιακή περιήγηση.

Το 46% των περιβαλλόντων είχαν σπάσει κωδικούς πρόσβασης, σχεδόν διπλασιασμένος από 25% πέρυσι.

Λάβετε τώρα την Έκθεση Picus Blue 2025 για μια ολοκληρωμένη ματιά σε περισσότερα ευρήματα σχετικά με τις τάσεις πρόληψης, ανίχνευσης και διείσδυσης δεδομένων.

VIA: bleepingcomputer.com