Το QuasarRAT, το οποίο εμφανίστηκε αρχικά το 2014 με το ψευδώνυμο xRAT, ξεκίνησε τον κύκλο ζωής του ως ένα νόμιμο εργαλείο απομακρυσμένης διαχείρισης για περιβάλλοντα Windows.

Ωστόσο, την τελευταία δεκαετία, η φύση του ανοιχτού κώδικα και η προσβασιμότητά του έχουν διευκολύνει τη μετατροπή του σε ένα ισχυρό όργανο για εγκληματίες στον κυβερνοχώρο.

Το κακόβουλο λογισμικό είναι χτισμένο στο .NET Framework χρησιμοποιώντας C#, καθιστώντας το εξαιρετικά προσαρμόσιμο για διάφορες κακόβουλες καμπάνιες που κυμαίνονται από κλοπή δεδομένων έως εισβολές στο δίκτυο.

Οι φορείς απειλών χρησιμοποιούν το QuasarRAT για ένα ευρύ φάσμα παρεμβατικών δραστηριοτήτων, συμπεριλαμβανομένων μη εξουσιοδοτημένων επιχειρήσεων παρακολούθησης και κατασκοπείας στον κυβερνοχώρο.

Στις δυνατότητές του περιλαμβάνονται η εξαγωγή πληροφοριών συστήματος, η διαχείριση αρχείων, η καταγραφή πληκτρολογήσεων και η εκτέλεση αυθαίρετων εντολών.

Αυτά τα χαρακτηριστικά επιτρέπουν στους εισβολείς να διατηρούν επίμονο έλεγχο σε παραβιασμένα συστήματα, καθιστώντας το μια προτιμώμενη επιλογή τόσο για ανεξάρτητους χάκερ όσο και για ομάδες ευθυγραμμισμένες με το κράτος που αναζητούν ένα ελαφρύ, προσαρμόσιμο ωφέλιμο φορτίο για την παραβίαση δικτύων.

Αναλυτές ασφαλείας Sekoia αναγνωρισθείς ότι η δημοτικότητα του QuasarRAT πηγάζει από την ευκολία τροποποίησης και τη διαθεσιμότητα του πηγαίου κώδικα σε πλατφόρμες όπως το GitHub.

Αυτή η προσβασιμότητα επιτρέπει στους εισβολείς να μεταγλωττίσουν ξανά το κακόβουλο λογισμικό με εξατομικευμένες λειτουργίες, προσαρμόζοντάς το σε συγκεκριμένους στόχους.

Ο αντίκτυπος του κακόβουλου λογισμικού ενισχύεται περαιτέρω από την ικανότητά του να αποφεύγει βασικούς μηχανισμούς ανίχνευσης μέσω συνεχούς προσαρμογής κώδικα, διασφαλίζοντας ότι παραμένει μια επίμονη απειλή.

Ο βασικός κίνδυνος έγκειται στην ευελιξία του. Είτε χρησιμοποιείται για οικονομική κλοπή είτε για συλλογή πληροφοριών, το QuasarRAT ενσωματώνεται απρόσκοπτα σε διάφορες αλυσίδες επιθέσεων.

.webp.jpeg)

Ο σχεδιασμός του υποστηρίζει την προσθήκη νέων χαρακτηριστικών, διασφαλίζοντας ότι παραμένει μια σχετική απειλή στο τοπίο.

Ξετυλίγοντας την κρυπτογραφημένη διαμόρφωση και τη συσκότιση

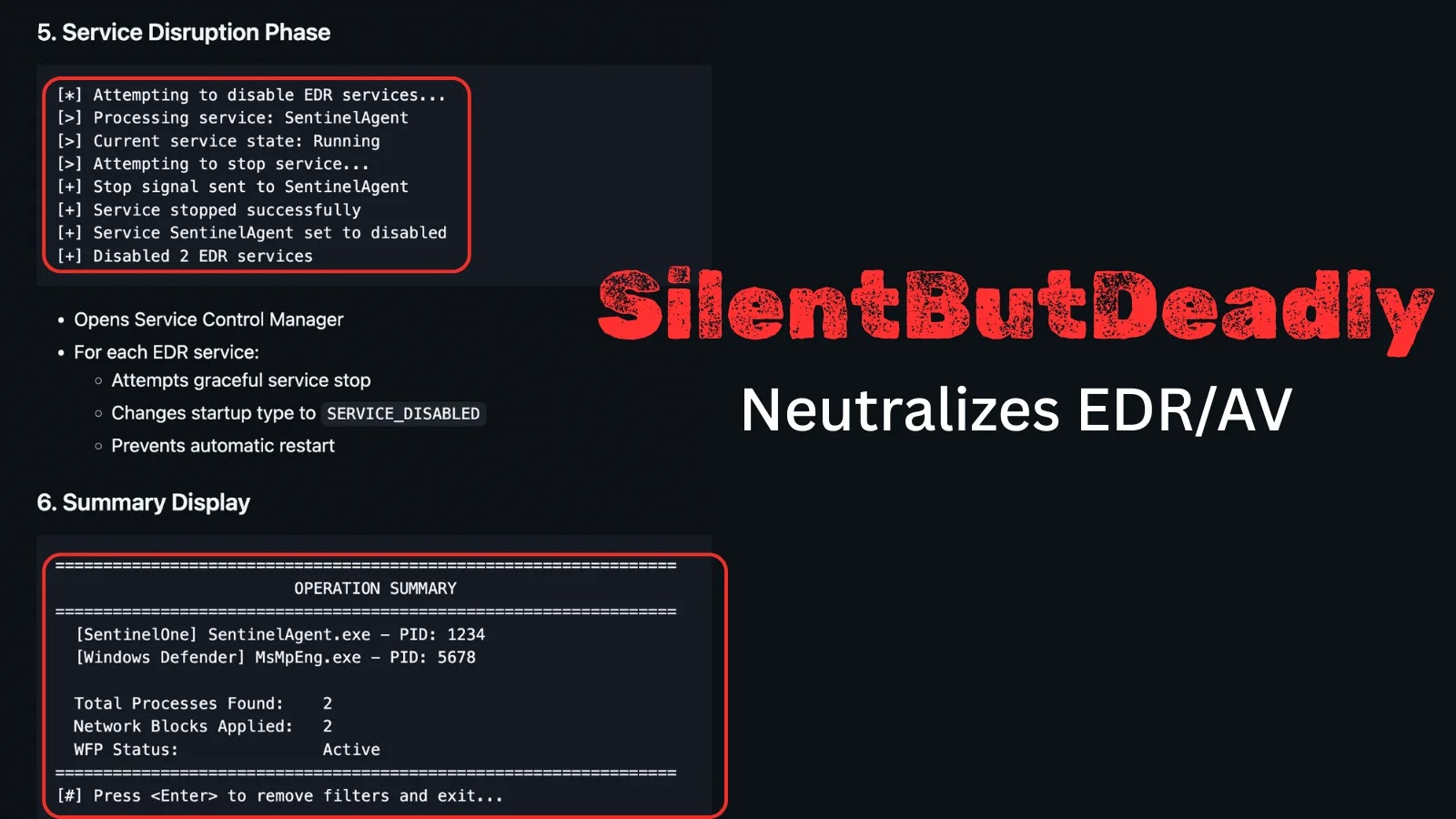

Πρόσφατα δείγματα QuasarRAT εφαρμόζουν προηγμένη συσκότιση για την απόκρυψη δεδομένων διαμόρφωσης. Ενώ οι τυπικές εκδόσεις ενδέχεται να αφήνουν τις ρυθμίσεις σε απλό κείμενο, οι κακόβουλες παραλλαγές συχνά χρησιμοποιούν έντονη συσκότιση.

Αυτές οι παραλλαγές χρησιμοποιούν κρυπτογράφηση AES-256 σε λειτουργία CBC για την ασφάλεια κρίσιμων δεδομένων όπως οι διακομιστές Command-and-Control (C2). Το κλειδί αποκρυπτογράφησης προέρχεται συχνά χρησιμοποιώντας PBKDF2 με μια κωδικοποιημένη τιμή αλατιού που βρίσκεται στην κλάση Aes256.

Για να παρακάμψουν αυτές τις άμυνες, οι αναλυτές χρησιμοποιούν έναν συνδυασμό βιβλιοθηκών Python και .NET όπως το dnlib για να επιθεωρήσουν τον κώδικα της ενδιάμεσης γλώσσας (IL).

.webp.jpeg)

Η διαδικασία εξαγωγής περιλαμβάνει τον εντοπισμό του στατικού κατασκευαστή (.cctor) όπου έχει αρχικοποιηθεί το κλειδί AES.

Αναλύοντας τις εντολές του IL—ειδικά αναζητώντας κωδικούς λειτουργίας όπως ldstr και stsfld—οι ερευνητές μπορούν να ανακτήσουν το κρυπτογραφικό υλικό. Αυτό επιτρέπει την ανάκτηση του κλειδιού AES και του αλατιού χωρίς εκτέλεση.

.webp.jpeg)

Για δείγματα με μεγάλη σύγχυση, η ρουτίνα αποκρυπτογράφησης προσδιορίζεται με την καταμέτρηση κλήσεων μεθόδου εντός της κλάσης Ρυθμίσεις. Μόλις η συνάρτηση αποκρυπτογράφησης και το αλάτι απομονωθούν, οι συμβολοσειρές διαμόρφωσης μπορούν να αποκρυπτογραφηθούν, αποκαλύπτοντας την υποδομή του εισβολέα. Αυτό αντιμετωπίζει αποτελεσματικά τις προσπάθειες απόκρυψης δεικτών συμβιβασμού.