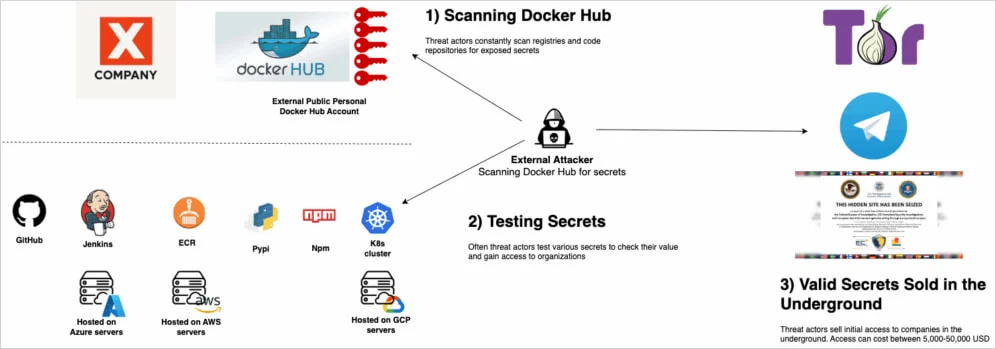

Περισσότερες από 10.000 εικόνες κοντέινερ Docker Hub εκθέτουν δεδομένα που πρέπει να προστατεύονται, συμπεριλαμβανομένων ζωντανών διαπιστευτηρίων σε συστήματα παραγωγής, βάσεις δεδομένων CI/CD ή κλειδιά μοντέλων LLM.

Τα μυστικά επηρεάζουν λίγο περισσότερους από 100 οργανισμούς, ανάμεσά τους μια εταιρεία Fortune 500 και μια μεγάλη εθνική τράπεζα.

Το Docker Hub είναι το μεγαλύτερο μητρώο κοντέινερ όπου οι προγραμματιστές ανεβάζουν, φιλοξενούν, μοιράζονται και διανέμουν έτοιμες προς χρήση εικόνες Docker που περιέχουν όλα τα απαραίτητα για την εκτέλεση μιας εφαρμογής.

Οι προγραμματιστές χρησιμοποιούν συνήθως εικόνες Docker για να βελτιστοποιήσουν ολόκληρο τον κύκλο ζωής ανάπτυξης και ανάπτυξης λογισμικού. Ωστόσο, όπως έχουν δείξει προηγούμενες μελέτες, η απροσεξία στη δημιουργία αυτών των εικόνων μπορεί να έχει ως αποτέλεσμα την αποκάλυψη μυστικών που παραμένουν σε ισχύ για παρατεταμένες περιόδους.

Μετά τη σάρωση εικόνων κοντέινερ που ανέβηκαν στο Docker Hub τον Νοέμβριο, οι ερευνητές ασφαλείας στην εταιρεία πληροφοριών απειλών Flare διαπίστωσαν ότι 10.456 από αυτά εξέθεσαν ένα ή περισσότερα κλειδιά.

Τα πιο συχνά μυστικά ήταν τα διακριτικά πρόσβασης για διάφορα μοντέλα AI (OpenAI, HuggingFace, Anthropic, Gemini, Groq). Συνολικά, οι ερευνητές βρήκαν 4.000 τέτοια κλειδιά.

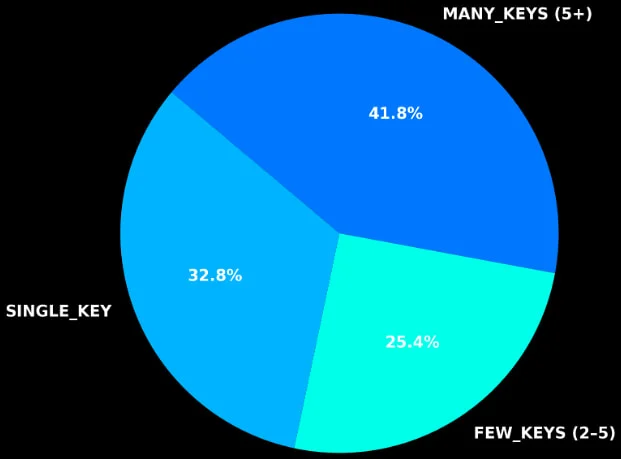

Κατά την εξέταση των σαρωμένων εικόνων, οι ερευνητές ανακάλυψαν ότι το 42% από αυτές εξέθεσαν τουλάχιστον πέντε ευαίσθητες τιμές.

«Αυτές οι πολυμυστικές εκθέσεις αντιπροσωπεύουν κρίσιμους κινδύνους, καθώς συχνά παρέχουν πλήρη πρόσβαση σε περιβάλλοντα cloud, αποθετήρια Git, συστήματα CI/CD, ενσωματώσεις πληρωμών και άλλα βασικά στοιχεία υποδομής», σημειώνει η Flare σε μια έκθεση σήμερα.

Πηγή: Flare

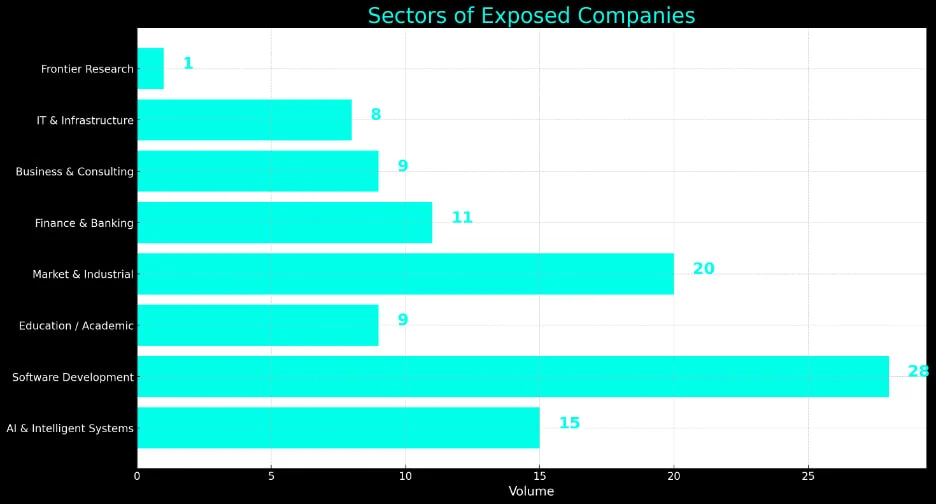

Η ανάλυση 205 χώρων ονομάτων επέτρεψε στους ερευνητές να εντοπίσουν συνολικά 101 εταιρείες, κυρίως μικρές και μεσαίες επιχειρήσεις, με μερικές μεγάλες επιχειρήσεις να είναι παρούσες στο σύνολο δεδομένων.

Με βάση την ανάλυση, οι περισσότεροι από τους οργανισμούς με εκτεθειμένα μυστικά βρίσκονται στον τομέα ανάπτυξης λογισμικού, ακολουθούμενοι από οντότητες στην αγορά και στη βιομηχανία, καθώς και τεχνητή νοημοσύνη και ευφυή συστήματα.

Περισσότερες από 10 χρηματοοικονομικές και τραπεζικές εταιρείες αποκάλυψαν τα ευαίσθητα δεδομένα τους.

Πηγή: Flare

Σύμφωνα με τους ερευνητές, ένα από τα πιο συχνά σφάλματα που παρατηρήθηκαν ήταν η χρήση αρχείων .ENV που χρησιμοποιούν οι προγραμματιστές για να αποθηκεύσουν διαπιστευτήρια βάσης δεδομένων, κλειδιά πρόσβασης στο cloud, διακριτικά και διάφορα δεδομένα ελέγχου ταυτότητας για ένα έργο.

Επιπλέον, βρήκαν σκληρά κωδικοποιημένα διακριτικά API για υπηρεσίες τεχνητής νοημοσύνης σε αρχεία εφαρμογής Python, αρχεία config.json, ρυθμίσεις παραμέτρων YAML, διακριτικά GitHub και διαπιστευτήρια για πολλαπλά εσωτερικά περιβάλλοντα.

Ορισμένα από τα ευαίσθητα δεδομένα υπήρχαν στο μανιφέστο των εικόνων Docker, ένα αρχείο που παρέχει λεπτομέρειες σχετικά με την εικόνα.

Πολλές από τις διαρροές φαίνεται να προέρχονται από τους λεγόμενους λογαριασμούς «σκιώδεις IT», οι οποίοι είναι λογαριασμοί Docker Hub που δεν εμπίπτουν στους αυστηρότερους εταιρικούς μηχανισμούς παρακολούθησης, όπως αυτοί για προσωπική χρήση ή που ανήκουν σε εργολάβους.

Η Flare σημειώνει ότι περίπου το 25% των προγραμματιστών που εξέθεσαν κατά λάθος μυστικά στο Docker Hub κατάλαβαν το λάθος και αφαίρεσαν το μυστικό που διέρρευσε από το κοντέινερ ή το αρχείο δήλωσης εντός 48 ωρών.

Ωστόσο, στο 75% αυτών των περιπτώσεων, το κλειδί που διέρρευσε δεν ανακλήθηκε, πράγμα που σημαίνει ότι όποιος το έκλεψε κατά τη διάρκεια της περιόδου έκθεσης θα μπορούσε να το χρησιμοποιήσει αργότερα για να πραγματοποιήσει επιθέσεις.

Πηγή: Flare

Το Flare προτείνει στους προγραμματιστές να αποφεύγουν την αποθήκευση μυστικών σε εικόνες κοντέινερ, να σταματήσουν να χρησιμοποιούν στατικά διαπιστευτήρια μεγάλης διάρκειας και να κεντρίσουν τη διαχείριση των μυστικών τους χρησιμοποιώντας ένα ειδικό θησαυροφυλάκιο ή έναν διαχειριστή μυστικών.

Οι οργανισμοί θα πρέπει να εφαρμόζουν ενεργή σάρωση σε ολόκληρο τον κύκλο ζωής ανάπτυξης λογισμικού και να ανακαλούν εκτεθειμένα μυστικά και να ακυρώνουν αμέσως παλιές συνεδρίες.

Το σπασμένο IAM δεν είναι απλώς ένα πρόβλημα πληροφορικής – ο αντίκτυπος κυματίζεται σε ολόκληρη την επιχείρησή σας.

Αυτός ο πρακτικός οδηγός καλύπτει γιατί οι παραδοσιακές πρακτικές IAM αποτυγχάνουν να συμβαδίζουν με τις σύγχρονες απαιτήσεις, παραδείγματα για το πώς φαίνεται το “καλό” IAM και μια απλή λίστα ελέγχου για τη δημιουργία μιας επεκτάσιμης στρατηγικής.

VIA: bleepingcomputer.com