Η επιχειρησιακή τεχνολογία (OT) αλληλεπιδρά με ζωτικής σημασίας υποδομές του πραγματικού κόσμου, ενδυναμώνοντας τα πάντα, από ενεργειακές μονάδες έως εγκαταστάσεις παραγωγής. Τέτοια περιβάλλοντα είναι προφανή στόχους για κυβερνοεπιθέσειςαλλά η ασφάλεια OT συχνά αφήνει πολλά να είναι επιθυμητά.

Το OT είναι μια ευρύτερη έννοια από το IT, που περιγράφει τα συστήματα, λογισμικό και υλικό, που στηρίζουν τα βιομηχανικά περιβάλλοντα. Αυτό σημαίνει ΟΤ λειτουργεί άμεσα με τον φυσικό κόσμο: πράγματα όπως συστήματα Εποπτικού Ελέγχου και Απόκτησης Δεδομένων (SCADA) ή Συστήματα Βιομηχανικού Ελέγχου (ICS).

Αν και υπάρχει σημαντική επικάλυψη με το IT, οι προτεραιότητες είναι πολύ διαφορετικές. Όπως του Ηνωμένου Βασιλείου Εθνικό Κέντρο Κυβερνοασφάλειας (NCSC) σημειώνει:

«Όταν η κυβερνοασφάλεια για την πληροφορική ασχολείται παραδοσιακά με το απόρρητο, την ακεραιότητα και τη διαθεσιμότητα των πληροφοριών, οι προτεραιότητες του OT είναι συχνά η ασφάλεια, η αξιοπιστία και η διαθεσιμότητα, καθώς υπάρχουν σαφώς φυσικοί κίνδυνοι που σχετίζονται με την αποτυχία ή τη δυσλειτουργία του OT».

Βασικές προκλήσεις κωδικών πρόσβασης στην ασφάλεια OT

Τα περιβάλλοντα OT δεν είναι απλώς δελεαστικοί στόχοι για εγκληματίες, είναι επίσης μοναδικά ευάλωτοι. Για παράδειγμα, το υλικό και το λογισμικό σε αυτά τα περιβάλλοντα είναι συχνά ξεπερασμένο και περιορισμένα σε πόρους, σημειώνει το Παγκόσμιο Οικονομικό Φόρουμ.

Και τα πράγματα γίνονται πιο σύνθετα. IT και OT αναμειγνύονται όλο και περισσότερο, δημιουργώντας τη δυνατότητα για έναν εγκληματία να το κάνει εκμεταλλεύονται τα διαπιστευτήρια χρήστη ή επαναχρησιμοποίησαν κωδικούς πρόσβασης και να επεκτείνουν τις επιθέσεις τους. Το Internet of Things (IoT) εισάγει ένα νέο επίπεδο συνδεδεμένων συστημάτων που αυξάνει φυσικά την επιφάνεια για επίθεση.

Υπάρχουν επίσης μοναδικές προκλήσεις όσον αφορά τους κωδικούς πρόσβασης. Όπως και στον χώρο της πληροφορικής, οι κωδικοί πρόσβασης παραμένουν βασική λειτουργία ασφάλειας, ακόμη και όταν οι χρήστες αναπτύξτε έλεγχο ταυτότητας πολλαπλών παραγόντων (MFA) και άλλες συμπληρωματικές προσεγγίσεις. Ωστόσο, ο τομέας των ΟΤ αντιμετωπίζει οξυνμένους κινδύνους και ακόμη και μοναδικούς κινδύνους σε σύγκριση με τον τομέα της πληροφορικής.

Ενδιαφέρεστε να μάθετε πόσοι από τους χρήστες σας έχουν αδύναμους ή παραβιασμένους κωδικούς πρόσβασης; Εκτελέστε μια σάρωση μόνο για ανάγνωση του Active Directory σας σήμερα με το δωρεάν εργαλείο μας: Specops Password Auditor.

Κοινόχρηστοι λογαριασμοί και σταθμοί εργασίας

Μερικές φορές, η κοινή χρήση διαπιστευτηρίων μπορεί να επιτρέψει στους κακούς παράγοντες να επεκτείνουν την απειλή τους, ακόμη και να μετακινηθούν από συστήματα πληροφορικής σε φυσική υποδομή OT. Ομοίως, η φύση της εργασίας OT, για παράδειγμα, σε απομακρυσμένες υποδομές, θα μπορούσε να δει τους ανθρώπους να μοιράζονται σταθμούς εργασίας, ενισχύοντας τις συνολικές ευπάθειες.

Κίνδυνοι από την απομακρυσμένη πρόσβαση

Συχνά, οι πωλητές και άλλα τρίτα μέρη θα πρέπει να έχουν πρόσβαση στο περιβάλλον OT εξ αποστάσεως: αυτό θα μπορούσε να περιλαμβάνει ειδικούς που εργάζονται σε συμβόλαια υποστήριξης ή συντήρησης, για παράδειγμα. Τέτοιες διαδρομές απομακρυσμένης πρόσβασης θα μπορούσαν να εισάγουν νέα τρωτά σημεία που πρέπει να προστατευθούν.

Ξεπερασμένα συστήματα OT

Οι μεγάλες επενδύσεις υποδομής σε τομείς όπως η ενέργεια ή η μεταποίηση γίνονται συχνά με γνώμονα τις μακροπρόθεσμες λειτουργίες, όχι απαραίτητα τις απαιτήσεις της κυβερνοασφάλειας. Πράγματι, ορισμένα από τα συστήματα που χρησιμοποιούνται στο περιβάλλον OT μπορεί να έχουν τεθεί σε εφαρμογή πριν από χρόνια ή και δεκαετίες. Αυτό θα μπορούσε να δημιουργήσει ευκαιρίες για εξελιγμένους, σύγχρονους εγκληματίες στον κυβερνοχώρο.

Η αναφορά έρευνας παραβίασης δεδομένων της Verizon διαπίστωσε ότι κλεμμένα διαπιστευτήρια εμπλέκονται στο 44,7% των παραβιάσεων.

Ασφαλίστε εύκολα την υπηρεσία καταλόγου Active Directory με συμβατές πολιτικές κωδικών πρόσβασης, αποκλείοντας 4+ δισεκατομμύρια παραβιασμένους κωδικούς πρόσβασης, ενισχύοντας την ασφάλεια και μειώνοντας τις ταλαιπωρίες υποστήριξης!

Ενίσχυση της ασφάλειας κωδικού πρόσβασης OT

Πώς μπορούν λοιπόν οι χειριστές περιβαλλόντων OT να μετριάσουν τον κίνδυνο; Είναι ζωτικής σημασίας να χτίσουμε γερά θεμέλια υιοθετώντας βέλτιστες πρακτικές για τις πολιτικές κωδικών πρόσβασης.

Η ασφάλεια του κωδικού πρόσβασης είναι εξίσου σημαντική σε περιβάλλοντα ΟΤ όπως και σε IT, και σε ορισμένες περιπτώσεις μπορεί να είναι ακόμη πιο ζωτικής σημασίας, δεδομένων των δυνητικά απειλητικών για τη ζωή συνεπειών που θα μπορούσαν να προκύψουν από τερματισμό λειτουργίας ή διακοπή λειτουργίας.

Βέλτιστες πρακτικές βασικού κωδικού πρόσβασης για OT

Υπάρχουν ορισμένες βασικές, αλλά ζωτικής σημασίας, προτεραιότητες που πρέπει να έχετε κατά νου:

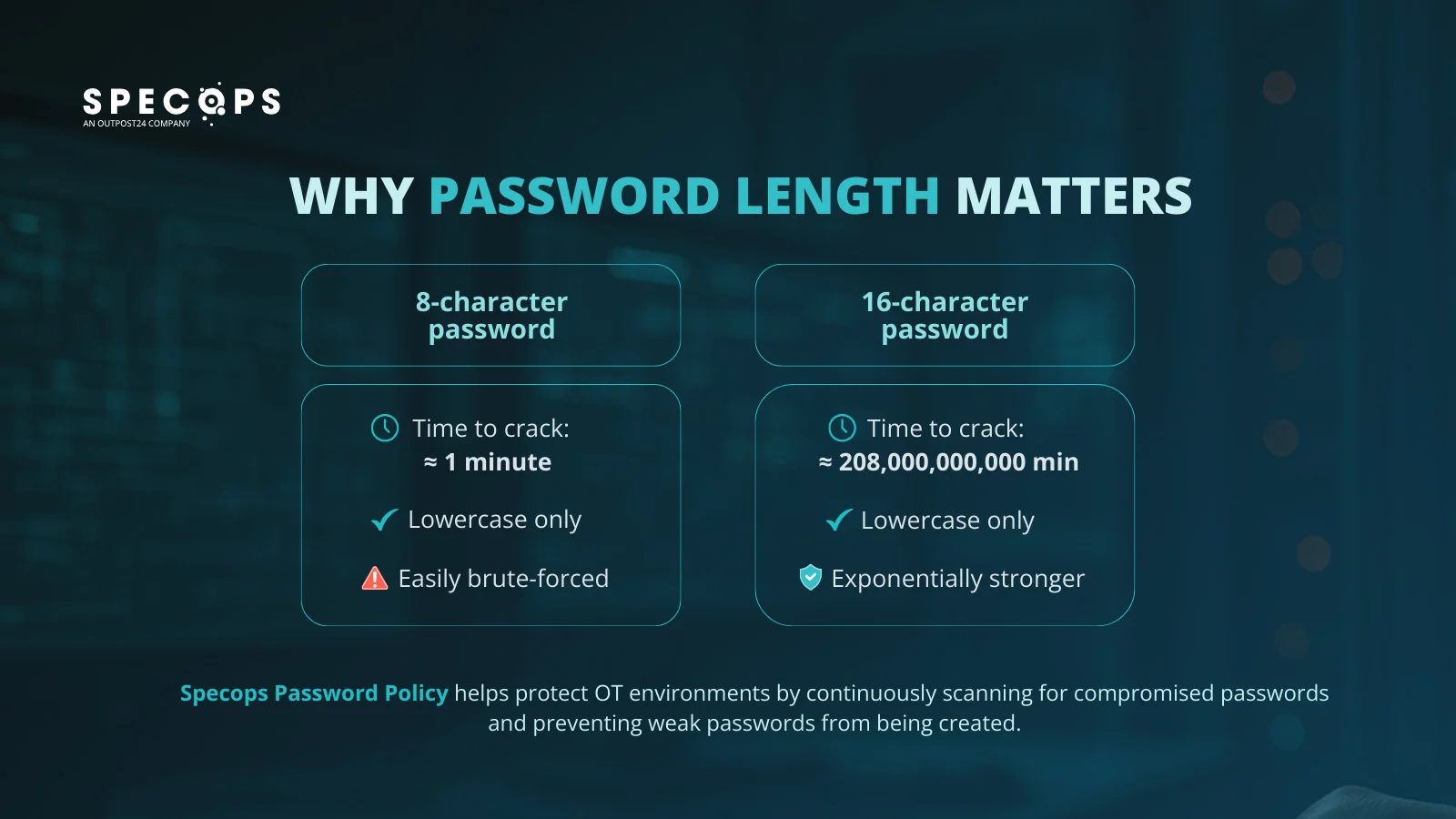

- Μήκος κωδικού πρόσβασης: Αυτός είναι ο μοναδικός πιο σημαντικός παράγοντας για την ασφάλεια του κωδικού πρόσβασης, ιδιαίτερα όταν αναπτύσσουν εγκληματίες επιθέσεις ωμής βίας για να σπάσετε εύκολα μαντέψιμες επιλογές (όπως κοινές λέξεις ή επαναλαμβανόμενους χαρακτήρες). Για παράδειγμα, ένας ισχυρός υπολογιστής που μπορεί να χρειαστεί ένα λεπτό για να μαντέψει έναν κωδικό πρόσβασης 8 χαρακτήρων θα μπορούσε να πάρει περισσότερα από 208 δισεκατομμύρια λεπτά για να μαντέψει έναν κωδικό πρόσβασης 16 χαρακτήρωνακόμα και όταν και τα δύο είναι όλα πεζά.

- Περιστροφή: Εάν αφήσετε έναν κωδικό πρόσβασης αμετάβλητο για μεγάλα χρονικά διαστήματα, θα μπορούσατε να παρέχετε στους εγκληματίες μια εκτεταμένη ευκαιρία να τον σπάσουν. ΕΝΑ πολιτική εναλλαγής κωδικού πρόσβασης είναι ένας τρόπος αντιμετώπισης αυτού του ζητήματος, αν και το συγκεκριμένο χρονοδιάγραμμα που χρησιμοποιείται θα εξαρτηθεί από τον εν λόγω οργανισμό. Είναι επίσης σημαντικό να διασφαλίζετε την υγιεινή των κωδικών πρόσβασης: για παράδειγμα, να διασφαλίζετε ότι οι παλιοί κωδικοί πρόσβασης δεν επαναχρησιμοποιούνται.

- Θησαυροφυλάκια κωδικών πρόσβασης: Αυτά αποθηκεύουν πληροφορίες σε κρυπτογραφημένη μορφή και χρησιμοποιούνται συχνά για την προστασία λογαριασμών που καλύπτουν πολλούς χρήστες. Συνήθως προστατεύονται από στοιχεία ελέγχου όπως μάρκες υλικού.

Δημιουργία μιας ανθεκτικής αρχιτεκτονικής ασφάλειας ΟΤ

Ενώ οι κωδικοί πρόσβασης παραμένουν ο βασικός άξονας της ασφάλειας στον κυβερνοχώρο, θα πρέπει να χρησιμοποιούνται παράλληλα με άλλες προσεγγίσεις ασφαλείας για τη δημιουργία ενός πραγματικά ισχυρού περιβάλλοντος ΟΤ.

Για παράδειγμα, το MFA θεωρείται συχνά ως το χρυσό πρότυπο στην ασφάλεια. Αυτό ενισχύει την ασφάλεια των περιβαλλόντων OT προσθέτοντας πολλά άλλα επίπεδα ασφάλειας πάνω από τους κωδικούς πρόσβασης: αυτό θα μπορούσε να περιλαμβάνει μεθόδους που βασίζονται σε μηνύματα, εφαρμογές ελέγχου ταυτότητας που βασίζονται σε πρόκληση ή έλεγχο ταυτότητας FIDO2.

Ορισμένα περιβάλλοντα OT ενδέχεται επίσης να κάνουν χρήση σταθμών εργασίας με προνομιακή πρόσβαση (PAW), που ουσιαστικά διαχωρίζουν την υποδομή που χρησιμοποιείται για δραστηριότητες υψηλού κινδύνου από δυνητικά διακυβευτικές λειτουργίες, όπως η περιήγηση στον Ιστό ή η πρόσβαση στο email. Ωστόσο, είναι σημαντικό να εξισορροπήσετε την ασφάλεια με τη χρηστικότητα.

Ομοίως, οι έλεγχοι τμηματοποίησης και πρόσβασης στο δίκτυο είναι σημαντικοί, διασφαλίζοντας ότι μόνο οι κατάλληλες συσκευές (και άτομα) μπορούν να έχουν πρόσβαση σε καθορισμένες περιοχές και ότι οποιαδήποτε ζημιά είναι περιορισμένη σε περίπτωση που το χειρότερο σενάριο γίνει πραγματικότητα.

Συνεχής προστασία με κωδικό πρόσβασης στο ΟΤ

Αν και τέτοιες προσεγγίσεις ασφαλείας έχουν σαφή οφέλη, ένα πράγμα είναι σαφές, η κακή ασφάλεια κωδικού πρόσβασης θα αυξήσει σημαντικά την ευπάθειά σας σε κυβερνοεπίθεση, με δυνητικά σοβαρές συνέπειες.

Αυτό σημαίνει ότι είναι ζωτικής σημασίας να αναπτυχθεί μια σαφής εικόνα του τοπίου ασφαλείας κωδικών πρόσβασης σε ένα περιβάλλον ΟΤ. Πολιτική κωδικού πρόσβασης Specops παρέχει αυτή τη δυνατότητα. Το απλό στη χρήση εργαλείο σαρώνει συνεχώς για πάνω από 4,5 δισεκατομμύρια παραβιασμένους κωδικούς πρόσβασης στην υπηρεσία καταλόγου Active Directory, ενώ επίσης αποκλείει τους χρήστες από τη δημιουργία αδύναμων κωδικών πρόσβασης εξαρχής. Κάντε κράτηση για μια δωρεάν δοκιμή σήμερα.

Τα συστήματα OT αλληλεπιδρούν με ορισμένες από τις πιο σημαντικές υποδομές στη βιομηχανία και την κοινωνία, με σοβαρές συνέπειες εάν τα πράγματα πάνε στραβά. Η ισχυρή ασφάλεια κωδικού πρόσβασης είναι ο ακρογωνιαίος λίθος των ανθεκτικών περιβαλλόντων ΟΤ, προστατεύοντας ανθρώπους και περιουσιακά στοιχεία μακροπρόθεσμα.

Χορηγός και γραμμένος από Λογισμικό Specops.

VIA: bleepingcomputer.com