Οι επιτιθέμενοι εξελίσσονται ταχύτερα από ό,τι οι περισσότεροι οργανισμοί μπορούν να ενημερώσουν τις άμυνές τους. Αυτός είναι ο λόγος για τον οποίο το 2026 δεν θα οριστεί από το αν συμβαίνουν περιστατικά αλλά από το πόσο αποτελεσματικά και προληπτικά τα SOC μπορούν να τα εντοπίσουν και να τα περιορίσουν.

Ωστόσο, ακόμη και οι πιο ώριμες ομάδες ασφαλείας συγκρατούνται από μερικά συστημικά σημεία συμφόρησης: αόρατοι δολοφόνοι αποτελεσματικότητας που εξαντλούν τον χρόνο, διογκώνουν το κόστος και ανοίγουν την πόρτα σε καταστροφικές παραβιάσεις.

Παρακάτω είναι τα τρία κορυφαία σημεία συμφόρησης που επιβραδύνουν τα SOC σήμερα, καθώς και πώς να τα εξαλείψετε με τη σύγχρονη πληροφορία απειλών.

1. Αντιδραστική ασφάλεια σε έναν προληπτικό κόσμο απειλών

Εάν ανταποκρίνεστε συνεχώς, έχετε ήδη μείνει πίσω. Ο αντιδραστικός χειρισμός περιστατικών καίει τις ώρες του αναλυτή, προκαλεί κούραση σε εγρήγορση και, τελικά, αυξάνει την πιθανότητα παραβίασης.

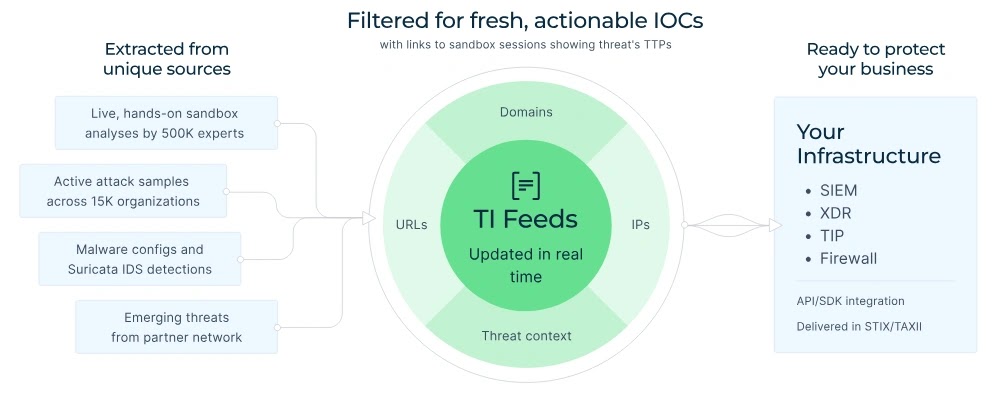

Τα προληπτικά SOC ανιχνεύουν τις απειλές προτού αυτές ξεδιπλωθούν πλήρως, και εδώ ακριβώς οι Τροφοδοσίες Πληροφοριών Απειλές του ANY.RUN αλλάζουν το παιχνίδι.

Τροφοδοσία TI:

- Φρέσκο, συνεχώς ενημερωμένο κακόβουλο λογισμικό δεδομένα από πραγματικές διαδραστικές αναλύσεις

- Νωρίς ορατότητα σε αναδυόμενες οικογένειες κακόβουλου λογισμικού και σε νέα ΔΟΕ

- Αυτόματο πλουτισμός για εργαλεία SIEM, SOAR και EDR

- Δικάσιμος δείκτες με υψηλή ακρίβεια και χαμηλά ποσοστά ψευδώς θετικών

Αντί να περιμένουν μια ειδοποίηση για να ενημερώσουν τους αναλυτές ότι κάτι δεν πάει καλά, τα SOC μπορούν να αποκλείσουν κακόβουλους τομείς, κατακερματισμούς και IP πριν από το περιστατικό, να εντοπίσουν μοτίβα νέων κυμάτων επίθεσης και να προετοιμάσουν άμυνες πριν χτυπήσει μια επίθεση στο δίκτυο.

Οι οργανισμοί που εφαρμόζουν προληπτική ευφυΐα απειλών βλέπουν μετρήσιμες μειώσεις στο μέσο χρόνο ανίχνευσης (MTTD) και στο μέσο χρόνο απόκρισης (MTTR), ενώ ταυτόχρονα μειώνουν τον κίνδυνο επιτυχών παραβιάσεων.

2. The Curse of Missing Context

Οι ομάδες SOC συχνά αφιερώνουν περισσότερο χρόνο στη διερεύνηση των ειδοποιήσεων παρά στον μετριασμό τους. Γιατί; Επειδή σχεδόν κάθε ειδοποίηση έρχεται με περιεχόμενο που λείπει.

Μια ειδοποίηση που δηλώνει απλώς «εντοπίστηκε ύποπτη εκτέλεση PowerShell» δεν σας λέει σχεδόν τίποτα.

Είναι αυτό μέρος μιας γνωστής αλυσίδας επιθέσεων ransomware; Ποιος παράγοντας απειλής χρησιμοποιεί συνήθως αυτήν την τεχνική; Ποιο είναι το πιθανό επόμενο βήμα στην επίθεση; Οι αναλυτές πρέπει να αφιερώσουν πολύτιμο χρόνο για να ερευνήσουν χειροκίνητα κάθε ειδοποίηση, να συσχετίσουν διαφορετικές πηγές δεδομένων και ουσιαστικά να ξαναχτίσουν την αφήγηση της απειλής από την αρχή.

Αυτό το έλλειμμα πλαισίου έχει δύο σοβαρές συνέπειες. Πρώτον, επιβραδύνει δραματικά την απόκριση του περιστατικού, καθώς οι αναλυτές αφιερώνουν περισσότερο χρόνο στη διερεύνηση παρά στην αποκατάσταση.

Δεύτερον, αυξάνει την πιθανότητα τόσο των ψευδώς θετικών (σπατάλη χρόνου του αναλυτή σε καλοήθη δραστηριότητα) όσο και των ψευδών αρνητικών (που λείπουν πραγματικές απειλές επειδή η σημασία δεν ήταν εμφανής).

ΜΕ ΟΠΟΙΟΔΗΠΟΤΕ.RUN’s Τροφοδοσίες πληροφοριών απειλών ενσωματώνονται στις ροές εργασίας SIEM/SOAR και οι αναλυτές λαμβάνουν αυτόματα εμπλουτισμένες ειδοποιήσεις.

Τα δεδομένα συγκεντρώνονται από περισσότερους από 15.000 οργανισμούς, οι οποίοι επεξεργάζονται υποβολές κακόβουλου λογισμικού μέσω διαδραστικών sandboxes που καταγράφουν τη συμπεριφορά επίθεσης σε πραγματικό χρόνο.

Όταν ένας δείκτης ροής ταιριάζει με τη δραστηριότητα στο περιβάλλον σας, η ομάδα σας λαμβάνει αμέσως το πλαίσιο, συμπεριλαμβανομένης της οικογένειας κακόβουλου λογισμικού, παρατηρούμενες συμπεριφορές και τεχνικές (αντιστοιχισμένες στο MITER ATT&CK), σχετικούς δείκτες (διακομιστές C2, κατακερματισμούς αρχείων, υπογραφές δικτύου), βαθμολογία εμπιστοσύνης με βάση το βάθος ανάλυσης και συνδέσεις με ευρύτερες καμπάνιες ή παράγοντες απειλών.

Αυτό το πλαίσιο εξαλείφει τις εικασίες, μειώνει τον χρόνο διαλογής και δίνει τη δυνατότητα στους αναλυτές να επικεντρωθούν σε απειλές υψηλού αντίκτυπου αντί να διερευνούν δεδομένα.

3. Όταν η στοίβα ασφαλείας σας λειτουργεί ενάντια στον εαυτό της

Τα σύγχρονα SOC βασίζονται συχνά σε μια γεμάτη στοίβα άσχετων εργαλείων: ένα SIEM, πολλά EDR, αυτόνομα sandboxes, μη αυτόματες πηγές εμπλουτισμού, συσσωρευτές αρχείων καταγραφής και εξωτερικές ροές.

Αυτός ο κατακερματισμός έχει σοβαρές λειτουργικές συνέπειες. Οι ομάδες ασφαλείας αφιερώνουν υπερβολικό χρόνο σε μη αυτόματες εργασίες: αντιγραφή δεικτών μεταξύ συστημάτων, επαναμορφοποίηση δεδομένων ώστε να ταιριάζουν με διαφορετικές απαιτήσεις εργαλείων, διατήρηση ξεχωριστών ροών εργασίας για κάθε πλατφόρμα και απώλεια περιβάλλοντος καθώς οι πληροφορίες μετακινούνται στη στοίβα.

Τα δεδομένα είναι διπλά ή αντιφατικά, τα χρονοδιαγράμματα συμβάντων κατακερματίζονται και εμφανίζονται κενά ορατότητας σε όλη την αλυσίδα θανάτωσης.

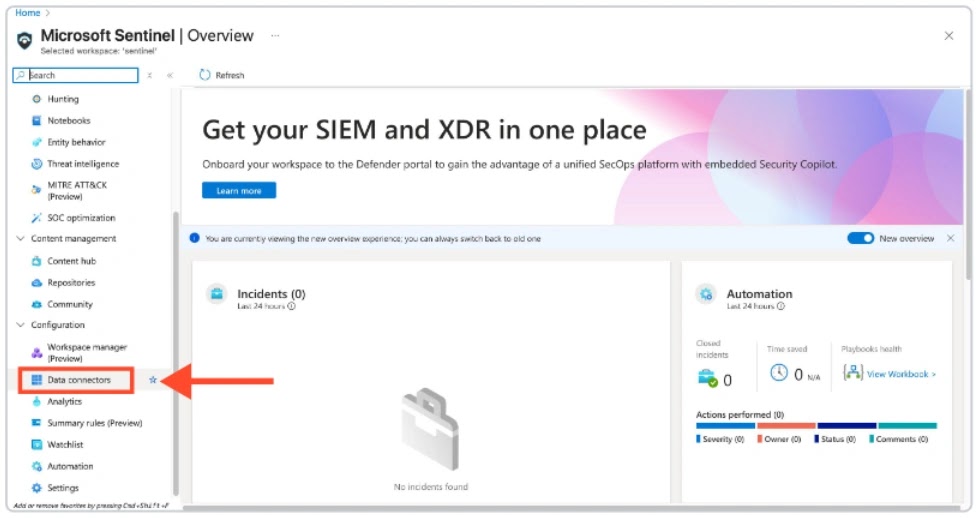

Οι τροφοδοσίες ANY.RUN TI έχουν κατασκευαστεί για να ταιριάζουν άψογα στα υπάρχοντα οικοσυστήματα SOC και όχι να προσθέτουν περισσότερο χάος. Οι επιλογές ενσωμάτωσης περιλαμβάνουν:

- Ενσωματώσεις SIEM (Splunk, QRadar, Microsoft Sentinel και άλλα).

- Πλατφόρμες SOAR (Google, Fortinet, Cortex).

- Λύσεις EDR/XDR;

- Προσαρμοσμένες αυτοματοποιημένες σωληνώσεις μέσω API.

Με μια ενιαία πηγή TI υψηλής ποιότητας που τροφοδοτεί ολόκληρο το οικοσύστημα ασφαλείας, τα SOC επιτυγχάνουν:

- ενοποιημένη λογική ανίχνευσης,

- συνεπής εμπλουτισμός σε όλα τα εργαλεία,

- απλοποιημένες ροές εργασίας αυτοματισμού,

- μειωμένο γνωστικό φορτίο για τους αναλυτές,

- ταχύτερος χρόνος αποκατάστασης.

Το 2026 θα ανταμείψει τα SOC που εξελίσσονται — και θα τιμωρήσει όσους δεν το κάνουν

Το επόμενο έτος θα φέρει περισσότερο κακόβουλο λογισμικό, περισσότερες επιθέσεις αυτοματοποιημένες, περισσότερες κλοπές διαπιστευτηρίων και μεγαλύτερη λειτουργική πίεση από ποτέ.

Αλλά οι SOC που αντιμετωπίζουν αυτά τα τρία σημεία συμφόρησης, την αντιδραστικότητα, την έλλειψη πλαισίου και την κατακερματισμένη εργαλεία, θα αποκτήσουν την ταχύτητα και τη σαφήνεια που απαιτείται για να παραμείνουν μπροστά από τις απειλές.

Οι ροές πληροφοριών Threat Intelligence του ANY.RUN παρέχουν στις ομάδες ασφαλείας τα θεμέλια για προληπτική άμυνα, λήψη αποφάσεων με βάση τα συμφραζόμενα και ενοποιημένες επιχειρήσεις.

Το 2026, οι SOC που ευδοκιμούν δεν θα ανιχνεύουν απλώς πιο γρήγορα, αλλά θα σκέφτονται πιο γρήγορα. Η νοημοσύνη των απειλών είναι πώς φτάνουν εκεί. Αποκλείστε νέες απειλές προτού φτάσουν σε εσάς.

Αυτοματοποιήστε τον εμπλουτισμό υψηλής ποιότητας και σταματήστε τις επιθέσεις στις πρώτες τους στιγμές.