Η GreyNoise Labs κυκλοφόρησε ένα δωρεάν εργαλείο που ονομάζεται GreyNoise IP Check που επιτρέπει στους χρήστες να ελέγχουν εάν η διεύθυνση IP τους έχει παρατηρηθεί σε κακόβουλες λειτουργίες σάρωσης, όπως botnet και οικιακά δίκτυα μεσολάβησης.

Η εταιρεία παρακολούθησης απειλών που παρακολουθεί τη δραστηριότητα σε όλο το διαδίκτυο μέσω ενός παγκόσμιου δικτύου αισθητήρων λέει ότι αυτό το πρόβλημα έχει αυξηθεί σημαντικά τον περασμένο χρόνο, με πολλούς χρήστες να βοηθούν εν αγνοία τους την κακόβουλη διαδικτυακή δραστηριότητα.

“Κατά τη διάρκεια του περασμένου έτους, τα οικιακά δίκτυα μεσολάβησης έχουν εκραγεί και έχουν μετατρέψει τις οικιακές συνδέσεις στο Διαδίκτυο σε σημεία εξόδου για την κίνηση άλλων ανθρώπων.” εξηγεί το GreyNoise.

“Μερικές φορές οι άνθρωποι εγκαθιστούν εν γνώσει τους λογισμικό που το κάνει αυτό με αντάλλαγμα μερικά δολάρια. Συχνότερα, κακόβουλο λογισμικό εισέρχεται κρυφά σε συσκευές, συνήθως μέσω κακόβουλων εφαρμογών ή επεκτάσεων προγράμματος περιήγησης, και τις μετατρέπει αθόρυβα σε κόμβους στην υποδομή κάποιου άλλου.”

Ενώ υπάρχουν τρόποι για να προσδιορίσετε εάν κάποιος έχει γίνει μέρος της κακόβουλης δραστηριότητας botnet, όπως η εξέταση αρχείων καταγραφής συσκευών, διαμορφώσεων, κυκλοφορίας δικτύου και μοτίβων δραστηριότητας, ένα εργαλείο που απλώς ελέγχει τη διεύθυνση IP είναι η λιγότερο παρεμβατική μέθοδος

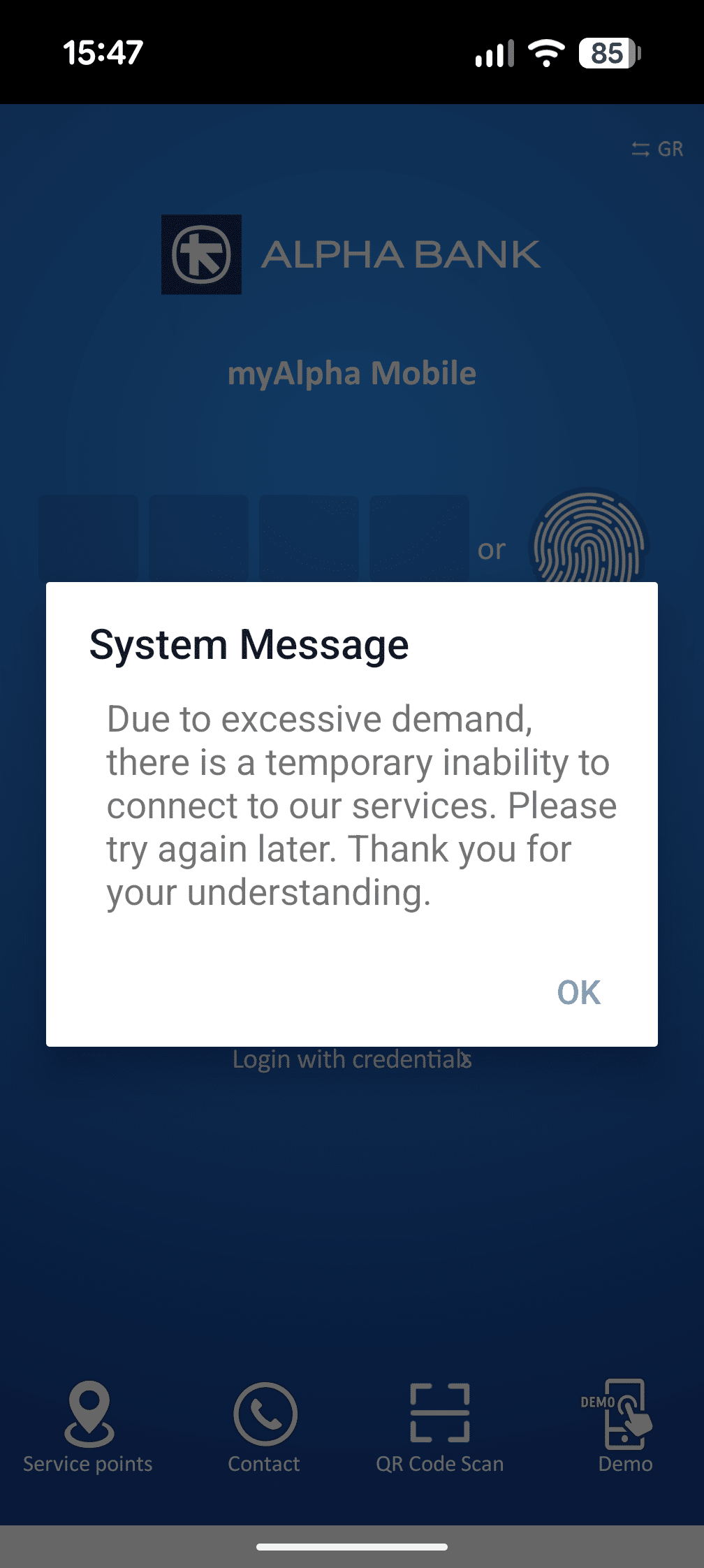

Οι άνθρωποι που επισκέπτονται το ιστοσελίδα του σαρωτή θα πάρει ένα από τα τρία πιθανά αποτελέσματα:

- Καθαρός: Δεν εντοπίστηκε κακόβουλη δραστηριότητα σάρωσης.

- Κακόβουλο/Ύποπτοs: Η IP έχει δείξει συμπεριφορά σάρωσης. Οι χρήστες θα πρέπει να διερευνούν συσκευές στο δίκτυό τους.

- Κοινή Επιχειρηματική Υπηρεσία: Η IP ανήκει σε VPN, εταιρικό δίκτυο ή πάροχο cloud και η δραστηριότητα σάρωσης είναι φυσιολογική για αυτά τα περιβάλλοντα.

Πηγή: BleepingComputer

Όταν οποιαδήποτε δραστηριότητα συσχετίζεται με την παρεχόμενη διεύθυνση IP, η πλατφόρμα θα περιλαμβάνει επίσης ένα ιστορικό χρονοδιάγραμμα 90 ημερών, το οποίο μπορεί να βοηθήσει στον εντοπισμό ενός πιθανού σημείου μόλυνσης.

Για παράδειγμα, όταν η εγκατάσταση ενός προγράμματος-πελάτη κοινής χρήσης εύρους ζώνης ή μιας σκιερής εφαρμογής προηγείται της κακόβουλης σάρωσης, μπορούν να γίνουν ισχυροί συσχετισμοί που επιτρέπουν ενέργειες αποκατάστασης.

Πηγή: GreyNoise

Για πιο τεχνικούς χρήστες, το GreyNoise παρέχει επίσης ένα JSON API χωρίς έλεγχο ταυτότητας, χωρίς όριο ταχύτητας, προσβάσιμο μέσω curl, το οποίο μπορεί να ενσωματωθεί σε σενάρια ή συστήματα ελέγχου.

Εάν τα αποτελέσματα σάρωσης εμφανίζουν “Κακόβουλο/Ύποπτο”, είναι καλή ιδέα να ξεκινήσετε την έρευνα εκτελώντας σαρώσεις κακόβουλου λογισμικού σε όλες τις συσκευές στο ίδιο δίκτυο, ιδιαίτερα εστιάζοντας σε συσκευές όπως δρομολογητές και έξυπνες τηλεοράσεις.

Συνιστάται στους χρήστες να ενημερώσουν τις συσκευές τους στο πιο πρόσφατο διαθέσιμο υλικολογισμικό, να αλλάξουν τα διαπιστευτήρια διαχειριστή και να απενεργοποιήσουν τις λειτουργίες απομακρυσμένης πρόσβασης, εάν δεν τις χρειάζονται.

Καθώς το MCP (Model Context Protocol) γίνεται το πρότυπο για τη σύνδεση LLM με εργαλεία και δεδομένα, οι ομάδες ασφαλείας προχωρούν γρήγορα για να διατηρήσουν αυτές τις νέες υπηρεσίες ασφαλείς.

Αυτό το δωρεάν φύλλο εξαπάτησης περιγράφει 7 βέλτιστες πρακτικές που μπορείτε να αρχίσετε να χρησιμοποιείτε σήμερα.

VIA: bleepingcomputer.com