Η φιλορωσική ομάδα hacktivist CyberVolk κυκλοφόρησε ένα ransomware-as-a-service (RaaS) που ονομάζεται VolkLocker το οποίο υπέφερε από σοβαρά ελαττώματα στην εφαρμογή, επιτρέποντας στα θύματα να αποκρυπτογραφήσουν δυνητικά αρχεία δωρεάν.

Σύμφωνα με ερευνητές του SentinelOne που εξέτασαν τη νέα οικογένεια ransomware, ο κρυπτογραφητής χρησιμοποιεί ένα σκληρό κωδικοποιημένο κύριο κλειδί στο δυαδικό, το οποίο είναι επίσης γραμμένο σε απλό κείμενο σε ένα κρυφό αρχείο σε υπολογιστές που επηρεάζονται.

Αυτό επιτρέπει στις στοχευμένες εταιρείες να χρησιμοποιούν το κλειδί για την αποκρυπτογράφηση αρχείων δωρεάν, υπονομεύοντας τις δυνατότητες του VolkLocker στον χώρο του εγκλήματος στον κυβερνοχώρο.

Χακτιβισμός και έγκλημα στον κυβερνοχώρο

Το CyberVolk είναι σύμφωνα με πληροφορίες μια φιλορωσική συλλογικότητα χακτιβιστών με έδρα την Ινδία, η οποία ξεκίνησε τις δραστηριότητές της πέρυσι, εξαπολύοντας κατανεμημένες επιθέσεις άρνησης υπηρεσίας και ransomware εναντίον δημόσιων και κυβερνητικών φορέων που αντιτίθενται στη Ρωσία ή τάσσονται με την Ουκρανία.

Ενώ η ομάδα διακόπηκε στο Telegram, επέστρεψε τον Αύγουστο του 2025 με ένα νέο πρόγραμμα RaaS, το VolkLocker (CyberVolk 2.x), το οποίο στοχεύει τόσο σε συστήματα Linux/VMware ESXi όσο και σε συστήματα Windows.

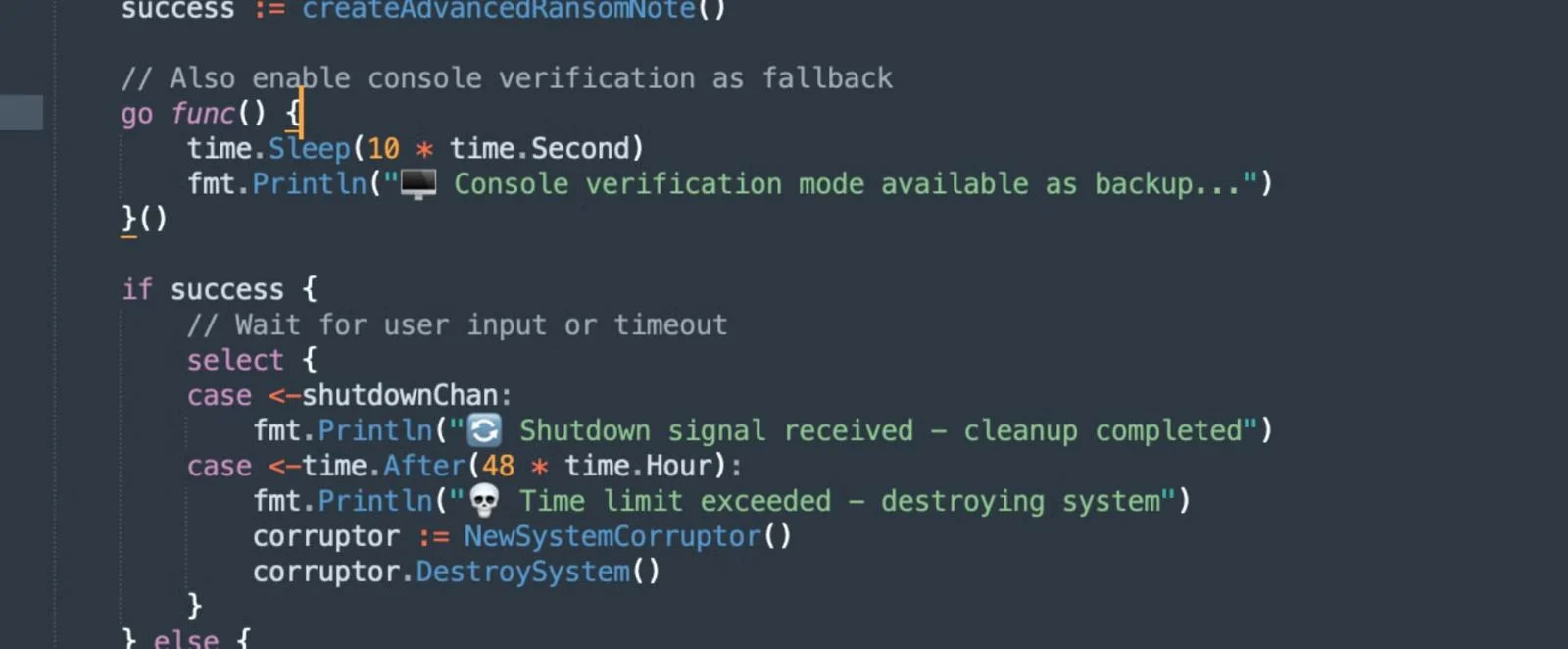

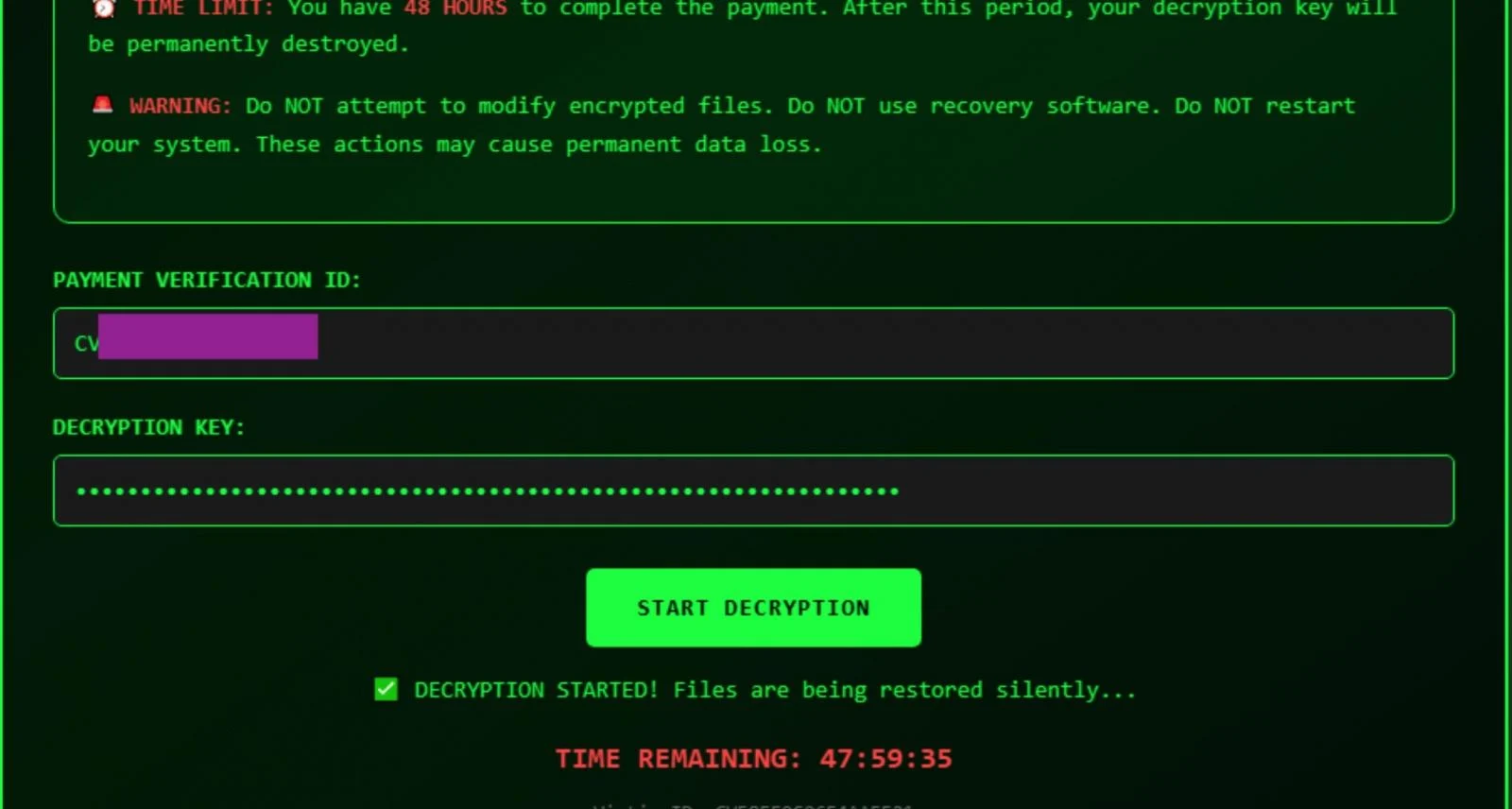

Ένα ενδιαφέρον χαρακτηριστικό του VolkLocker είναι η χρήση μιας λειτουργίας χρονοδιακόπτη Golang στον κώδικά του, η οποία, όταν λήξει ή όταν εισαχθεί ένα εσφαλμένο κλειδί στη σημείωση HTML ransomware, ενεργοποιεί το σκούπισμα των φακέλων χρηστών (Έγγραφα, Λήψεις, Εικόνες και Επιφάνεια εργασίας).

Πηγή: SentinelOne

Η πρόσβαση στο RaaS κοστίζει μεταξύ $800 και $1.100 για μια μεμονωμένη αρχιτεκτονική λειτουργικού συστήματος ή $1.600 έως $2.200 και για τα δύο.

Οι αγοραστές μπορούν να έχουν πρόσβαση σε ένα bot builder στο Telegram για να προσαρμόσουν τον κρυπτογράφηση και να λάβουν το ωφέλιμο φορτίο που δημιουργείται.

Τον Νοέμβριο του 2025, η ίδια ομάδα απειλών άρχισε να διαφημίζει ένα trojan απομακρυσμένης πρόσβασης και ένα keylogger, με τιμή και τα δύο 500 $ το καθένα.

Πηγή: SentinelOne

Κρίσιμη αδυναμία κρυπτογράφησης

Το VolkLocker χρησιμοποιεί AES-256 σε κρυπτογράφηση GCM (Galois/Counter Mode), με ένα κύριο κλειδί 32 bit που προέρχεται από μια δεκαεξαδική συμβολοσειρά 64 χαρακτήρων ενσωματωμένη στο δυαδικό αρχείο.

Ένα τυχαίο nonce 12 byte χρησιμοποιείται ως διάνυσμα προετοιμασίας (IV) για κάθε αρχείο, διαγράφοντας το αρχικό αρχείο και προσαρτώντας την επέκταση αρχείου .locked ή .cvolk στο κρυπτογραφημένο αντίγραφο.

Το πρόβλημα είναι ότι το VolkLocker χρησιμοποιεί το ίδιο κύριο κλειδί για την κρυπτογράφηση όλων των αρχείων σε ένα σύστημα θύματος και το ίδιο κλειδί γράφεται επίσης σε ένα αρχείο απλού κειμένου (system_backup.key) στον φάκελο %TEMP%.

“Δεδομένου ότι το ransomware δεν διαγράφει ποτέ αυτό το αρχείο εφεδρικού κλειδιού, τα θύματα θα μπορούσαν να επιχειρήσουν ανάκτηση αρχείων εξάγοντας τις απαραίτητες τιμές από το αρχείο.” εξηγεί το SentinelOne.

“Το αντίγραφο ασφαλείας κλειδιού απλού κειμένου πιθανότατα αντιπροσωπεύει ένα δοκιμαστικό τεχνούργημα που αποστέλλεται ακούσια σε εκδόσεις παραγωγής.”

Πηγή: SentinelOne

Αν και αυτό το ελάττωμα μπορεί να βοηθήσει τυχόν υπάρχοντα θύματα, η αποκάλυψη του κρυπτογραφικού ελαττώματος του VolkLocker πιθανότατα θα ωθήσει τους φορείς απειλών να διορθώσουν το σφάλμα και να αποτρέψουν την κατάχρησή του στο μέλλον.

Θεωρείται καλύτερη πρακτική να μην αποκαλύπτονται ελαττώματα ransomware ενώ ένας παράγοντας απειλής εκτελεί ενεργά τη λειτουργία και αντ’ αυτού να τα κοινοποιεί ιδιωτικά με εταιρείες επιβολής του νόμου και διαπραγματεύσεις ransomware που μπορούν να βοηθήσουν ιδιωτικά τα θύματα.

Το BleepingComputer επικοινώνησε με το SentinelOne για να ρωτήσει σχετικά με την απόφασή του να αποκαλύψει δημόσια την αδυναμία του VolkLocker και ένας εκπρόσωπος έστειλε την παρακάτω εξήγηση:

“Ο λόγος που δεν διστάσαμε είναι ότι αυτό δεν είναι ένα βασικό ελάττωμα κρυπτογράφησης, αλλά μάλλον ένα τεχνούργημα δοκιμών που αποστέλλεται ακούσια σε ορισμένες εκδόσεις παραγωγής από ανίκανους χειριστές και δεν είναι ένας αξιόπιστος μηχανισμός αποκρυπτογράφησης πέρα από αυτές τις περιπτώσεις. Είναι πιο αντιπροσωπευτικό του οικοσυστήματος που προσπαθεί να προσφέρει η CyberVolk μέσω αυτού.” – Εκπρόσωπος SentinelOne

Το σπασμένο IAM δεν είναι απλώς ένα πρόβλημα πληροφορικής – ο αντίκτυπος κυματίζεται σε ολόκληρη την επιχείρησή σας.

Αυτός ο πρακτικός οδηγός καλύπτει γιατί οι παραδοσιακές πρακτικές IAM αποτυγχάνουν να συμβαδίζουν με τις σύγχρονες απαιτήσεις, παραδείγματα για το πώς φαίνεται το “καλό” IAM και μια απλή λίστα ελέγχου για τη δημιουργία μιας επεκτάσιμης στρατηγικής.

VIA: bleepingcomputer.com