Η SAP κυκλοφόρησε τις ενημερώσεις ασφαλείας του Νοεμβρίου που αντιμετωπίζουν πολλαπλές ευπάθειες ασφαλείας, συμπεριλαμβανομένου ενός ελαττώματος μέγιστης σοβαρότητας στην παραλλαγή του SQL Anywhere Monitor που δεν είναι GUI και ενός κρίσιμου ζητήματος εισαγωγής κώδικα στην πλατφόρμα Solution Manager.

Το πρόβλημα ασφαλείας στο SQL Anywhere Monitor παρακολουθείται ως CVE-2025-42890 και αποτελείται από διαπιστευτήρια με σκληρό κώδικα. Λόγω του αυξημένου κινδύνου, η ευπάθεια έλαβε τη μέγιστη βαθμολογία σοβαρότητας 10,0.

“Το SQL Anywhere Monitor (Non-GUI) δημιούργησε διαπιστευτήρια στον κώδικα, εκθέτοντας τους πόρους ή τη λειτουργικότητα σε ακούσιους χρήστες και παρέχοντας στους εισβολείς τη δυνατότητα αυθαίρετης εκτέλεσης κώδικα”, αναφέρεται στο περιγραφή για το ελάττωμα.

Ανάλογα με τον τρόπο χρήσης τους, ένας εισβολέας που αποκτά τα διαπιστευτήρια μπορεί να τα χρησιμοποιήσει για να αποκτήσει πρόσβαση σε λειτουργίες διαχείρισης.

Το SQL Anywhere Monitor είναι ένα εργαλείο παρακολούθησης και ειδοποίησης βάσης δεδομένων, μέρος της σουίτας SQL Anywhere, που χρησιμοποιείται συνήθως από οργανισμούς που διαχειρίζονται κατανεμημένες ή απομακρυσμένες βάσεις δεδομένων.

Το στοιχείο οθόνης που δεν είναι GUI αναπτύσσεται συνήθως σε συσκευές χωρίς επίβλεψη, όπου λειτουργεί χωρίς συχνή ανθρώπινη επίβλεψη.

Η δεύτερη κρίσιμη ευπάθεια, που προσδιορίζεται ως CVE-2025-42887, έχει βαθμολογία σοβαρότητας 9,9 και επηρεάζει το SAP Solution Manager, μια πλατφόρμα για τη διαχείριση του κύκλου ζωής της εφαρμογής.

“Λόγω έλλειψης αποχέτευσης εισόδου, το SAP Solution Manager επιτρέπει σε έναν επιβεβαιωμένο εισβολέα να εισάγει κακόβουλο κώδικα όταν καλεί μια λειτουργική μονάδα με δυνατότητα τηλεχειρισμού.” διαβάζει το λήμμα στην Εθνική Βάση Δεδομένων Ευπάθειας.

«Αυτό θα μπορούσε να προσφέρει στον εισβολέα πλήρη έλεγχο του συστήματος, με αποτέλεσμα να έχει μεγάλο αντίκτυπο στην εμπιστευτικότητα, την ακεραιότητα και τη διαθεσιμότητα του συστήματος».

Το SAP Solution Manager είναι μια κεντρική πλατφόρμα διαχείρισης και παρακολούθησης για περιβάλλοντα SAP, που χρησιμοποιείται συνήθως από μεγάλες επιχειρήσεις που λειτουργούν πολύπλοκα δίκτυα που περιλαμβάνουν λύσεις ERP, CRM και αναλυτικών στοιχείων.

Στο πλαίσιο της Ενημερώσεις ασφαλείας Νοεμβρίου 2025 Το πακέτο, η SAP κυκλοφόρησε επίσης διορθώσεις για ένα ελάττωμα υψηλής σοβαρότητας (CVE-2025-42940) και 14 άλλες ευπάθειες μέσης σοβαρότητας.

Επίσης, ο γερμανικός γίγαντας λογισμικού κυκλοφόρησε ενημερώσεις για το CVE-2025-42944, ένα κρίσιμο ελάττωμα του NetWeaver που αρχικά αντιμετωπίστηκε τον περασμένο μήνα.

Τα προϊόντα SAP, που αναπτύσσονται ευρέως σε μεγάλες επιχειρήσεις και στα οποία έχουν ανατεθεί δεδομένα κρίσιμα για την αποστολή, αποτελούν συχνούς στόχους για τους παράγοντες απειλών που αναζητούν πρόσβαση υψηλής αξίας.

Νωρίτερα αυτό το έτος, οι ερευνητές του SecurityBridge ανέφεραν ενεργή εκμετάλλευση μιας κρίσιμης ευπάθειας έγχυσης κώδικα, που παρακολουθείται ως CVE-2025-42957, που επηρεάζει τα συστήματα SAP S/4HANA, Business One και NetWeaver.

Δεν έχει εντοπιστεί ενεργή εκμετάλλευση για τα δύο κρίσιμα ελαττώματα που διόρθωσε σήμερα η SAP, αλλά συνιστάται στους διαχειριστές συστήματος να εφαρμόσουν τις διαθέσιμες ενημερώσεις το συντομότερο δυνατό και να ακολουθήσουν τις συστάσεις μετριασμού του προμηθευτή για CVE-2025-42890 και CVE-2025-42887 (προσβάσιμο μόνο σε κατόχους λογαριασμού).

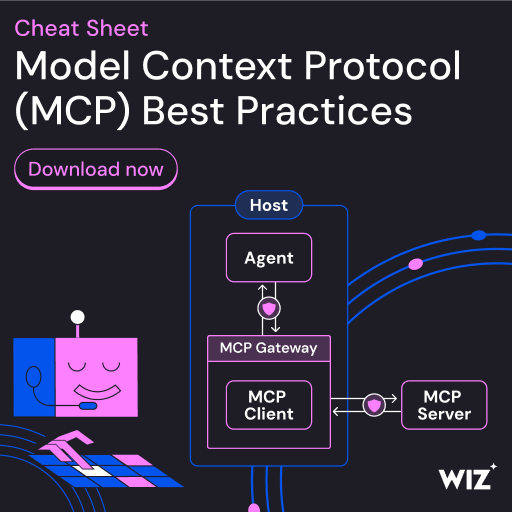

Καθώς το MCP (Model Context Protocol) γίνεται το πρότυπο για τη σύνδεση LLM με εργαλεία και δεδομένα, οι ομάδες ασφαλείας προχωρούν γρήγορα για να διατηρήσουν αυτές τις νέες υπηρεσίες ασφαλείς.

Αυτό το δωρεάν φύλλο εξαπάτησης περιγράφει 7 βέλτιστες πρακτικές που μπορείτε να αρχίσετε να χρησιμοποιείτε σήμερα.

VIA: bleepingcomputer.com